A modern internetes világ alapkövei közül talán az egyik legkevésbé értett, mégis legfontosabb technológia a Domain Név Rendszer, vagy ahogy a legtöbben ismerik, a DNS. Elképzelhetetlen lenne nélküle a mindennapi böngészés, az e-mailezés, vagy bármely online szolgáltatás igénybevétele. Gondoljunk rá úgy, mint az internet telefonkönyvére: anélkül, hogy ismernünk kellene minden egyes szerver bonyolult numerikus címét, egyszerű, ember számára olvasható neveken érhetjük el a kívánt weboldalakat és online erőforrásokat. Ez a rendszer biztosítja, hogy amikor beírjuk a böngészőnkbe a „google.com” címet, valóban a Google szervereihez jussunk, nem pedig valahová máshova.

A DNS lényegében egy elosztott adatbázis-rendszer, amely a domain neveket (pl. example.com) és az azokhoz tartozó IP-címeket (pl. 192.0.2.1 vagy 2001:0db8::1) fordítja le egymásnak. E nélkül minden egyes weboldal eléréséhez annak numerikus IP-címét kellene megjegyeznünk, ami gyakorlatilag lehetetlenné tenné az internet használatát. Az emberek sokkal könnyebben megjegyzik a szöveges neveket, mint a számsorokat, és éppen ezt a kognitív különbséget hidalja át a DNS.

Mi az IP-cím és mi a domain név?

Mielőtt mélyebben belemerülnénk a DNS működésébe, tisztázzuk a két alapvető fogalmat, amelyekre épül: az IP-címet és a domain nevet. Az IP-cím (Internet Protocol Address) egy egyedi azonosító, amelyet minden hálózatra kapcsolt eszköz kap, legyen az számítógép, okostelefon, szerver vagy akár egy IoT eszköz. Ez a cím teszi lehetővé, hogy az eszközök kommunikálni tudjanak egymással az interneten. Két fő típusa van: az IPv4, amely négy, ponttal elválasztott számcsoportból áll (pl. 192.168.1.1), és az egyre inkább terjedő IPv6, amely hosszabb, hexadecimális számokból álló formátumot használ (pl. 2001:0db8:85a3:0000:0000:8a2e:0370:7334), a címek szűkössége miatt.

A domain név ezzel szemben egy ember számára olvasható, könnyen megjegyezhető azonosító, amely egy vagy több IP-címhez van rendelve. Például a google.com egy domain név. Amikor beírjuk ezt a nevet a böngészőnkbe, a DNS rendszer feladata, hogy ezt a szöveges nevet lefordítsa a Google weboldalát tároló szerver IP-címére. Ez a fordítás, vagy más néven névfeloldás, teszi lehetővé, hogy a böngészőnk tudja, hová küldje a kérést az adott weboldal tartalmának lekéréséhez.

A DNS hierarchikus felépítése: A fa gyökerétől az ágakig

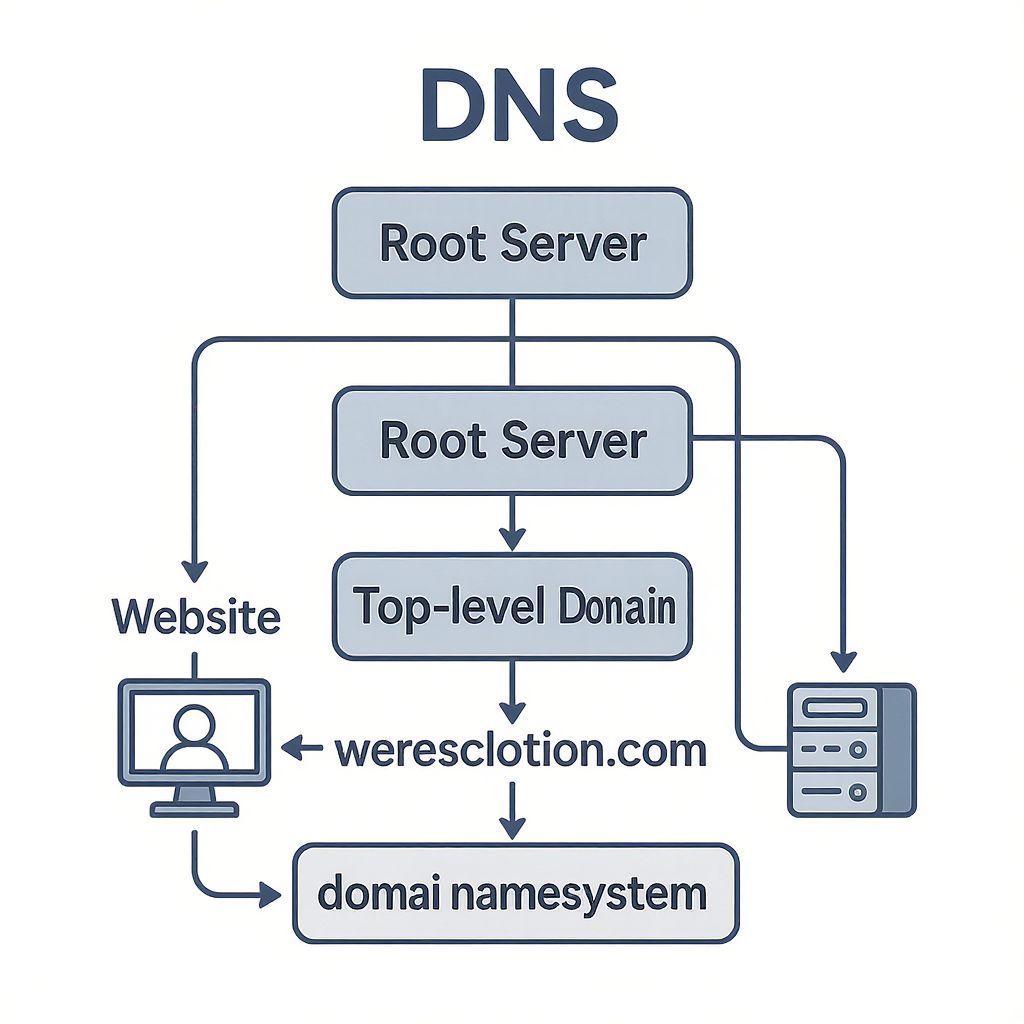

A DNS nem egyetlen, központi szerverből áll, hanem egy hatalmas, elosztott és hierarchikus rendszer. Ez a hierarchia biztosítja a skálázhatóságot, a redundanciát és a hatékonyságot. Képzeljünk el egy fordított fát, ahol a gyökér van felül, és az ágak lefelé terjednek. Ennek a fának a tetején helyezkednek el a gyökér névszerverek.

A DNS hierarchia olyan, mint egy hatalmas, elosztott könyvtárrendszer, ahol minden könyvtárnak megvan a maga felelősségi köre, és pontosan tudja, melyik alkönyvtárban keresse a további információkat.

Gyökér névszerverek

A DNS hierarchia legtetején a gyökér névszerverek (Root Nameservers) állnak. Jelenleg 13 logikai gyökér névszerver létezik a világon, amelyeket különböző szervezetek üzemeltetnek. Ezek a szerverek nem tárolnak konkrét domain neveket, hanem azt az információt biztosítják, hogy melyik felső szintű domain (TLD) névszerverhez kell fordulni egy adott domain név feloldásához. Például, ha a böngészőnk a peldadomain.hu címet keresi, a gyökér szerver megmondja, melyik névszerver felelős a .hu TLD-ért.

Felső szintű domainek (TLD-k)

A gyökér szerverek alatt helyezkednek el a felső szintű domainek (Top-Level Domains, TLD-k). Ezek a domain nevek utolsó szegmensei, például a .com, .org, .net, vagy országspecifikus TLD-k, mint a .hu, .de, .uk. A TLD-ket szintén különböző szervezetek kezelik (pl. az ICANN alá tartozó regisztrátorok). A TLD névszerverek tárolják az információkat arról, hogy melyik másodszintű domain (pl. peldadomain.hu) melyik autoritatív névszerverhez tartozik.

A TLD-k két fő kategóriába sorolhatók:

- Általános felső szintű domainek (gTLD-k): Pl. .com (kereskedelmi), .org (szervezetek), .net (hálózati), .info (információs). Az elmúlt években számos új gTLD is megjelent, mint például a .blog, .app, .shop.

- Országkódos felső szintű domainek (ccTLD-k): Pl. .hu (Magyarország), .de (Németország), .uk (Egyesült Királyság). Ezek általában egy adott ország vagy földrajzi területhez kapcsolódnak.

Másodszintű domainek és aldomainek

A TLD-k alatt találhatók a másodszintű domainek, mint például a google.com, wikipedia.org, peldadomain.hu. Ezek azok a nevek, amelyeket a felhasználók regisztrálnak és birtokolnak. Minden másodszintű domainhez tartozik egy vagy több autoritatív névszerver, amely az adott domain összes rekordját tárolja.

Egy másodszintű domainen belül további alosztályokat, úgynevezett aldomaineket (subdomains) lehet létrehozni. Például a blog.peldadomain.hu vagy a mail.peldadomain.hu aldomainek. Ezek lehetővé teszik a domainen belüli erőforrások logikus strukturálását és kezelését.

A névfeloldás folyamata lépésről lépésre: Hogyan találjuk meg a címet?

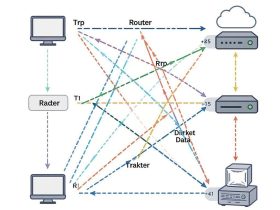

A DNS hierarchia értelmében a névfeloldás egy összetett, de rendkívül gyors folyamat, amely több szerver közötti kommunikációt foglal magában. Nézzük meg, mi történik, amikor beírjuk a böngészőnkbe egy weboldal címét, például a www.peldadomain.hu-t:

- A felhasználó kérése: A böngészőnk (vagy más alkalmazás) elküldi a kérést az operációs rendszernek, hogy oldja fel a www.peldadomain.hu domain nevet egy IP-címre.

- Helyi gyorsítótár ellenőrzése: Az operációs rendszer először megvizsgálja a saját DNS gyorsítótárát (cache-ét). Ha már korábban feloldotta ezt a domaint, és az információ még érvényes (nem járt le a TTL, azaz Time To Live értéke), azonnal visszaadja az IP-címet, és a folyamat itt véget is ér. Ez a leggyorsabb eset.

- Resolver lekérdezése: Ha nincs a helyi gyorsítótárban, az operációs rendszer továbbítja a kérést az úgynevezett DNS feloldónak (DNS Resolver). Ez általában az internetszolgáltatónk (ISP) DNS szervere, vagy egy nyilvános DNS szolgáltató (pl. Google DNS: 8.8.8.8, Cloudflare DNS: 1.1.1.1) szervere.

- Gyökér névszerver lekérdezése: A feloldó szerver, ha még nem ismeri a választ, elküldi a kérést az egyik gyökér névszervernek. A gyökér szerver nem tudja a www.peldadomain.hu IP-címét, de tudja, melyik névszerver felelős a .hu TLD-ért, ezért ezt az információt adja vissza a feloldónak.

- TLD névszerver lekérdezése: A feloldó ezután megkeresi a .hu TLD névszervert. Ez a szerver sem tudja a pontos IP-címet, de tudja, melyik autoritatív névszerver felelős a peldadomain.hu domainért. Ezt az információt adja vissza.

- Autoritatív névszerver lekérdezése: Végül a feloldó lekérdezi a peldadomain.hu domain autoritatív névszerverét. Ez az a szerver, amelyik a domain összes rekordját tárolja, beleértve a www.peldadomain.hu aldomainhez tartozó IP-címet is. Az autoritatív szerver visszaadja a pontos IP-címet (pl. 192.0.2.42).

- IP-cím visszaadása és gyorsítótárazás: A feloldó szerver megkapja az IP-címet, elküldi azt a felhasználó operációs rendszerének, amely továbbítja a böngészőnek. Ezen felül a feloldó szerver gyorsítótárazza is az információt egy bizonyos ideig (TTL), hogy a következő alkalommal gyorsabban tudjon válaszolni. Az operációs rendszer is eltárolja a saját gyorsítótárában.

Ez a lépéssorozat hihetetlenül gyorsan, gyakran millimásodpercek alatt zajlik le, láthatatlanul a felhasználó számára. Ennek az összetett mechanizmusnak köszönhető, hogy az internet ilyen hatékonyan működik.

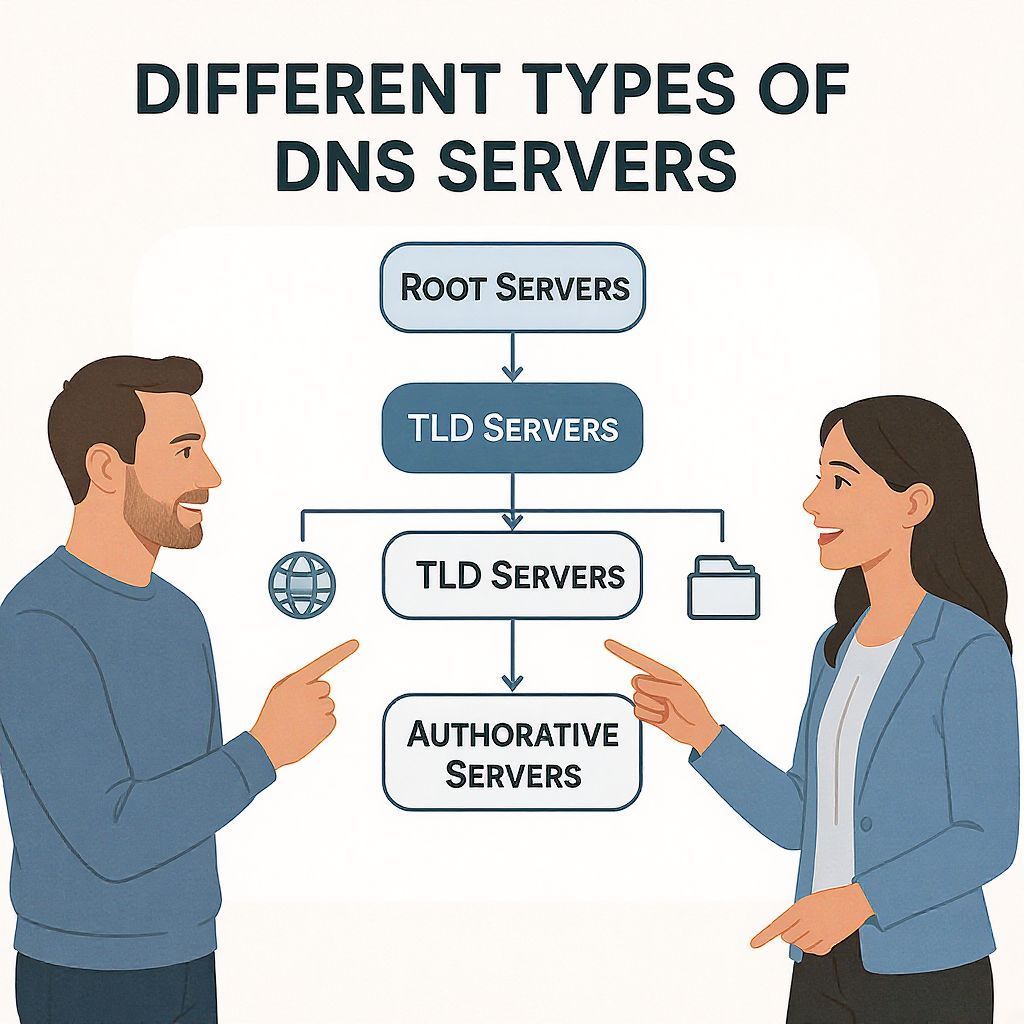

A DNS szerverek típusai és szerepük

A névfeloldás folyamatában különböző típusú DNS szerverek működnek együtt, mindegyiknek megvan a maga specifikus szerepe:

DNS feloldó szerverek (DNS Resolvers)

Más néven rekurzív névszerverek. Ezek a szerverek fogadják a felhasználók (kliensek) DNS lekérdezéseit, és elvégzik a teljes feloldási folyamatot a gyökér szerverektől az autoritatív szerverekig. Ők felelnek azért, hogy megtalálják a végső IP-címet, és azt visszaadják a kliensnek. Gyakran az internetszolgáltatók biztosítják ezeket a szervereket, de léteznek nyilvános, ingyenes szolgáltatások is, mint a Google Public DNS vagy a Cloudflare DNS.

Autoritatív névszerverek (Authoritative Nameservers)

Ezek a szerverek tárolják a hivatalos DNS rekordokat egy adott domainhez. Amikor egy TLD szerver delegálja a felelősséget egy domainért, az az autoritatív névszerverekre mutat. Ez a végső állomás a DNS lekérdezési láncban, amely a tényleges IP-címet adja vissza. Minden domainhez legalább két autoritatív névszerver tartozik, a redundancia és a hibatűrés biztosítása érdekében.

Gyökér névszerverek (Root Nameservers)

Ahogy már említettük, ők állnak a hierarchia tetején. A 13 logikai gyökér szerver (amelyeket fizikailag több száz szerver szolgál ki világszerte) a TLD névszerverek címeit tárolja. Ők az első pont, ahová a rekurzív feloldók fordulnak, ha egy domaint kell feloldaniuk.

TLD névszerverek (Top-Level Domain Nameservers)

Ezek a szerverek kezelik az egyes TLD-ket (pl. .com, .hu). Az ő feladatuk, hogy a hozzájuk tartozó TLD-k alá regisztrált másodszintű domainek autoritatív névszervereinek címeit szolgáltassák.

A DNS rekordok típusai: Az információk tárolása

Az autoritatív névszerverek különböző típusú DNS rekordokat tárolnak, amelyek mindegyike specifikus információt hordoz a domainről. Ezek a rekordok szabják meg, hogy egy adott domain név hogyan viselkedjen, és milyen szolgáltatásokhoz kapcsolódjon. Ismerjük meg a legfontosabbakat:

A rekord (Address Record)

Ez a leggyakoribb rekordtípus, amely egy domain nevet egy IPv4-es IP-címhez rendel. Például: peldadomain.hu -> 192.0.2.1. Ez teszi lehetővé, hogy a weboldalak elérhetők legyenek.

AAAA rekord (IPv6 Address Record)

Az A rekord IPv6-os megfelelője. Egy domain nevet egy IPv6-os IP-címhez rendel. Például: peldadomain.hu -> 2001:0db8::1. Az IPv6 terjedésével az AAAA rekordok jelentősége folyamatosan növekszik.

CNAME rekord (Canonical Name Record)

Ez egy alias rekord, amely egy domain nevet egy másik domain névhez rendel, nem pedig közvetlenül egy IP-címhez. Például, a www.peldadomain.hu CNAME rekordja mutathat a peldadomain.hu A rekordjára. Ez hasznos, ha több aldomainnek ugyanarra a szerverre kell mutatnia, de csak egyetlen A rekordot szeretnénk kezelni.

MX rekord (Mail Exchanger Record)

Az MX rekordok határozzák meg, hogy melyik szerver(ek) felelősek egy domainhez tartozó e-mailek fogadásáért. Minden MX rekordhoz tartozik egy prioritási érték is, amely azt jelzi, hogy melyik szervert kell előbb megpróbálni, ha több levelező szerver is létezik egy domainhez. Például: peldadomain.hu e-mailjeit a mail.peldadomain.hu szerver fogadja.

NS rekord (Name Server Record)

Az NS rekordok adják meg, hogy melyek a domain autoritatív névszerverei. Ezekre a rekordokra mutatnak a TLD szerverek, amikor egy domain feloldását kérik. Minden domainnek legalább két NS rekordja van.

PTR rekord (Pointer Record)

A PTR rekord az A rekord fordítottja. Egy IP-címet rendel hozzá egy domain névhez, ez az úgynevezett fordított DNS feloldás. Főként a spam elleni védelemben és a szerverek hitelességének ellenőrzésében játszik szerepet, mivel sok levelező szerver ellenőrzi, hogy egy küldő IP-címhez tartozik-e érvényes PTR rekord.

TXT rekord (Text Record)

A TXT rekordok szabad szöveges információkat tárolnak, és rendkívül sokoldalúan használhatók. Gyakran használják a domain tulajdonjogának ellenőrzésére, vagy biztonsági mechanizmusok beállítására, mint például:

- SPF (Sender Policy Framework): Segít megelőzni az e-mail hamisítást azáltal, hogy megadja, mely szerverek jogosultak e-maileket küldeni a domain nevében.

- DKIM (DomainKeys Identified Mail): Digitális aláírást biztosít az e-mailekhez, ezzel ellenőrizhetővé téve az üzenetek eredetiségét és sértetlenségét.

- DMARC (Domain-based Message Authentication, Reporting, and Conformance): Az SPF és DKIM szabályok betartásának ellenőrzésére szolgáló protokoll, amely segít az e-mail visszaélések elleni védelemben.

SRV rekord (Service Record)

Az SRV rekordok lehetővé teszik a szolgáltatások (pl. SIP, XMPP, VoIP) helyének és portszámának megadását egy domainen belül. Ezáltal a kliensek automatikusan megtalálhatják a megfelelő szervert egy adott szolgáltatáshoz.

Ez a sokféleség teszi lehetővé, hogy a DNS ne csak weboldalak elérését biztosítsa, hanem az internetes kommunikáció szinte minden aspektusát támogassa, az e-mailtől a VoIP-ig.

A gyorsítótárazás (caching) és a TTL (Time To Live) jelentősége

A DNS rendszer hatékonyságának és sebességének kulcsfontosságú eleme a gyorsítótárazás (caching). Képzeljük el, ha minden egyes alkalommal, amikor felkeresünk egy weboldalt, a teljes DNS feloldási folyamatnak végig kellene futnia a gyökér szerverektől az autoritatív szerverekig. Ez drámaian lelassítaná az internetet. A gyorsítótárazás ezt a problémát orvosolja.

A DNS információk több szinten is gyorsítótárba kerülnek:

- Böngésző gyorsítótára: A böngészőnk is képes eltárolni a DNS feloldásokat.

- Operációs rendszer gyorsítótára: Az operációs rendszer (pl. Windows, macOS, Linux) is tárolja a gyakran használt DNS lekérdezések eredményeit.

- Helyi router gyorsítótára: Sok router rendelkezik beépített DNS gyorsítótárral.

- DNS feloldó szerver gyorsítótára: Az internetszolgáltatók vagy nyilvános DNS szolgáltatók rekurzív feloldó szerverei a legfontosabb gyorsítótárak, mivel ők szolgálják ki a legtöbb felhasználót.

Amikor egy DNS lekérdezés érkezik, a szerver először a saját gyorsítótárában keresi az információt. Ha megtalálja, és az még érvényes, azonnal visszaadja, elkerülve a teljes feloldási folyamatot. Ez jelentősen csökkenti a válaszidőt és a hálózati terhelést.

A TTL (Time To Live) szerepe

A TTL (Time To Live) érték egy szám másodpercekben, amelyet minden DNS rekordhoz hozzárendelnek. Ez az érték határozza meg, hogy mennyi ideig tárolhatja egy gyorsítótár a rekordot, mielőtt újra le kellene kérdeznie az autoritatív szervertől. Például, ha egy A rekord TTL értéke 3600 másodperc (1 óra), akkor a gyorsítótárak 1 órán keresztül használhatják ezt az információt anélkül, hogy újra lekérdeznék az autoritatív szervert.

A TTL érték beállítása kompromisszumot jelent a teljesítmény és a frissesség között:

- Magas TTL: Hosszabb ideig marad a gyorsítótárban az információ, ami gyorsabb válaszidőt eredményez, mivel kevesebb lekérdezésre van szükség. Azonban ha az IP-cím megváltozik, a frissítés lassabban terjed el az interneten.

- Alacsony TTL: Az információ gyakrabban frissül, így a változások gyorsabban terjednek. Ez viszont több DNS lekérdezést és potenciálisan lassabb válaszidőt eredményezhet.

A legtöbb weboldal esetében az 1 óra (3600 másodperc) vagy 4 óra (14400 másodperc) TTL érték ideális. Ha azonban egy domain DNS beállításait módosítjuk, érdemes lehet ideiglenesen alacsonyabb TTL-re (pl. 300 másodperc) állítani, hogy a változások gyorsabban érvénybe lépjenek.

Negatív gyorsítótárazás

A DNS nem csak a sikeres feloldásokat gyorsítótárazza, hanem a sikerteleneket is. Ezt nevezzük negatív gyorsítótárazásnak. Ha egy domain név nem létezik, vagy egy rekord nem található, a DNS feloldók eltárolják ezt az információt is egy rövid ideig (gyakran 5-10 percig), hogy elkerüljék ugyanazoknak a hibás lekérdezéseknek az ismételt végrehajtását.

DNS biztonsági kihívások és megoldások

A DNS alapvető fontossága miatt a biztonsága kiemelt jelentőségű. Sajnos, mint minden kritikus infrastruktúra, a DNS is célpontja lehet különböző támadásoknak. Ezek a támadások súlyos fennakadásokat okozhatnak, a felhasználók rosszindulatú weboldalakra irányításától kezdve az egész szolgáltatás elérhetetlenné tételéig.

Gyakori DNS támadások

- DNS Spoofing / Cache Poisoning: A támadó hamis DNS rekordokat juttat be egy DNS szerver gyorsítótárába. Eredményeként a szerver rosszindulatú IP-címeket ad vissza a legitim domain nevekhez, átirányítva a felhasználókat hamis weboldalakra (phishing) vagy malware-t terjesztő oldalakra.

- DDoS (Distributed Denial of Service) támadások: A támadó hatalmas mennyiségű kéréssel árasztja el a DNS szervereket, túlterhelve azokat, és elérhetetlenné téve a szolgáltatást. Ez érintheti a rekurzív feloldókat, de az autoritatív szervereket is.

- DNS Rebinding: Egy olyan támadás, amely kihasználja a böngésző biztonsági modelljét. A támadó egy rövid TTL-lel rendelkező DNS rekordot használ, amely először a támadó szerverére mutat, majd egy belső hálózati IP-címre irányul. Ez lehetővé teszi a támadó számára, hogy hozzáférjen a helyi hálózatban lévő eszközökhöz.

- NXDOMAIN támadások: A támadó rengeteg nem létező domain név lekérdezésével árasztja el a DNS szervereket, kimerítve azok erőforrásait és lassítva a legitim lekérdezéseket.

DNS biztonsági megoldások

A DNS sebezhetőségének felismerése számos fejlesztést indított el a biztonság növelése érdekében:

DNSSEC (DNS Security Extensions)

A DNSSEC egy kiterjesztés, amely digitális aláírásokkal biztosítja a DNS rekordok hitelességét és integritását. Lényegében kriptográfiai aláírásokat ad hozzá a DNS adatokhoz, lehetővé téve a feloldó szerverek számára, hogy ellenőrizzék, az általuk kapott információk valóban az autoritatív szervertől származnak-e, és nem módosították-e azokat útközben. Ez hatékony védelmet nyújt a DNS spoofing és cache poisoning ellen.

A DNSSEC hozzáadja a bizalom rétegét a DNS-hez, garantálva, hogy a domain név feloldása során kapott IP-cím valóban az, aminek lennie kell, és nem egy támadó által manipulált adat.

A DNSSEC bevezetése összetett folyamat, amely a gyökér szerverektől a TLD-ken át az egyes domainekig minden szinten beavatkozást igényel. Bár nem akadályozza meg a DDoS támadásokat, alapvető fontosságú a DNS adatok integritásának biztosításában.

DNS over HTTPS (DoH) és DNS over TLS (DoT)

A hagyományos DNS lekérdezések titkosítatlanul, nyílt szöveges formában zajlanak, ami azt jelenti, hogy bárki, aki figyeli a hálózati forgalmat, láthatja, mely weboldalakat látogatjuk. Ez adatvédelmi aggályokat vet fel, és lehetővé teszi a DNS alapú cenzúrát vagy manipulációt.

- DNS over HTTPS (DoH): A DNS lekérdezéseket titkosított HTTPS kapcsolaton keresztül küldi, ugyanazon a porton (443), mint a normál webes forgalom. Ez elrejti a DNS lekérdezéseket a hálózati megfigyelők elől, növelve a felhasználók adatvédelmét és megnehezítve a DNS alapú blokkolást.

- DNS over TLS (DoT): Hasonlóan a DoH-hoz, a DoT is titkosítja a DNS lekérdezéseket, de egy külön, dedikált porton (853) keresztül, a TLS protokoll (ugyanaz, mint a HTTPS alapja) használatával. Mindkét technológia célja a DNS forgalom titkosítása és az adatvédelem javítása.

Privát DNS szolgáltatások

Egyes szolgáltatók, mint a Cloudflare 1.1.1.1 vagy a Google Public DNS, nem csak gyorsabb DNS feloldást kínálnak, hanem gyakran adatvédelmi funkciókat is, például nem naplózzák a felhasználók lekérdezéseit, vagy szűrik a rosszindulatú domaineket. Ezek a szolgáltatások alternatívát kínálnak az internetszolgáltatók által biztosított alapértelmezett DNS szerverekhez képest.

A DNS és a weboldal teljesítménye, SEO

A DNS kulcsszerepet játszik nemcsak a weboldalak elérhetőségében, hanem azok teljesítményében és keresőoptimalizálásában (SEO) is. Egy gyorsan feloldódó DNS kulcsfontosságú a felhasználói élmény és a keresőmotorok rangsorolása szempontjából.

DNS feloldási idő

A DNS feloldási idő az az idő, amíg a böngészőnk megkapja az IP-címet egy domain névhez. Bár ez az idő általában milliszekundumos nagyságrendű, minden kis késleltetés összeadódik, és befolyásolja a weboldal teljes betöltési idejét. A Google és más keresőmotorok kiemelten kezelik a gyors weboldalakat, mivel azok jobb felhasználói élményt nyújtanak. Egy lassú DNS feloldás már a kezdeteknél rontja az első benyomást és növeli a visszafordulási arányt.

Egy optimalizált DNS szolgáltató kiválasztása, amelynek szerverei közel vannak a célközönséghez, jelentősen csökkentheti ezt az időt. A gyorsítótárazás (TTL) helyes beállítása szintén létfontosságú.

CDN-ek (Content Delivery Networks) és a DNS

A Content Delivery Network (CDN) egy földrajzilag elosztott szerverhálózat, amely a weboldalak statikus tartalmát (képek, CSS, JavaScript) tárolja. Amikor egy felhasználó felkeres egy weboldalt, a CDN a hozzá legközelebb eső szerverről szolgáltatja ki a tartalmat, ezzel csökkentve a késleltetést és gyorsítva a betöltést.

A DNS kulcsszerepet játszik a CDN működésében. A CDN-ek gyakran DNS alapú terheléselosztást (DNS-based load balancing) használnak. Amikor egy DNS lekérdezés érkezik egy CDN-es tartalomra, a CDN névszerverei a felhasználó földrajzi helyzete alapján a legközelebbi vagy legkevésbé terhelt CDN szerver IP-címét adják vissza. Ez biztosítja, hogy a felhasználók mindig a leggyorsabb úton jussanak el a tartalomhoz.

Geografikus terheléselosztás (GeoDNS)

A GeoDNS, vagy geolokalizációs DNS, egy olyan technológia, amely a felhasználó földrajzi helyzete alapján ad vissza különböző IP-címeket. Ez különösen hasznos több szerverrel rendelkező weboldalak vagy globális szolgáltatások esetében. Például, ha egy felhasználó Európából látogatja meg a weboldalt, a GeoDNS az európai szerver IP-címét adja vissza, míg egy amerikai felhasználó az amerikai szerver címét kapja. Ez optimalizálja a hálózati útvonalat, csökkenti a késleltetést és javítja a felhasználói élményt. A gyorsabb betöltési idő közvetlenül hozzájárul a jobb SEO rangsoroláshoz.

A gyors DNS válasz hatása a felhasználói élményre és a SEO-ra

A keresőmotorok, mint a Google, egyre inkább a felhasználói élményre fókuszálnak. A weboldal sebessége az egyik legfontosabb tényező ebben. Egy gyors DNS feloldás a gyors betöltés alapja. Ha egy weboldal lassan töltődik be, a felhasználók valószínűleg elhagyják azt, ami magas visszafordulási arányhoz vezet. Ez negatív jelzést küld a keresőmotoroknak, és ronthatja a weboldal helyezését a találati listán.

A gyors DNS válaszidő tehát közvetlenül befolyásolja a weboldal Core Web Vitals mutatóit (pl. Largest Contentful Paint – LCP), amelyek mára a Google rangsorolási algoritmusának részét képezik. Egy jól konfigurált, gyors DNS beállítás hozzájárul a jobb felhasználói élményhez, a magasabb konverziós rátához és végső soron a jobb SEO teljesítményhez.

Gyakori DNS problémák és hibaelhárítás

A DNS rendkívül robusztus rendszer, de mint minden technológia, időnként hibákat produkálhat. Ezek a problémák gyakran frusztrálóak, mivel megakadályozhatják a weboldalak vagy online szolgáltatások elérését. Azonban a legtöbb DNS probléma viszonylag egyszerűen diagnosztizálható és orvosolható.

Tipikus DNS hibajelenségek

- „Ez a webhely nem érhető el” vagy „Server Not Found” hibaüzenet: Ez gyakran azt jelenti, hogy a böngésző nem tudta feloldani a domain nevet IP-címre.

- Weboldal lassan töltődik be: Ha a DNS feloldás lassú, az hozzájárulhat a weboldal lassú betöltéséhez, még akkor is, ha a szerver maga gyors.

- Helytelen weboldalra irányít át: Előfordulhat, hogy egy weboldal egy rossz IP-címre mutat, ami egy másik, esetleg rosszindulatú oldalra irányítja a felhasználót. Ez lehet DNS cache poisoning vagy helytelenül beállított rekord eredménye.

- E-mail küldési/fogadási problémák: Ha az MX rekordok hibásak, az e-mailek nem jutnak el a címzetthez, vagy nem érkeznek meg a feladóhoz.

Alapvető diagnosztikai eszközök

Számos parancssori eszköz áll rendelkezésre a DNS problémák diagnosztizálására:

ping: Ez a parancs ellenőrzi, hogy egy adott IP-cím vagy domain név elérhető-e, és mennyi idő alatt ér el hozzá a kérés. Segít kideríteni, hogy a probléma a DNS feloldással van-e, vagy magával a szerverrel. Ha a domain név pingelése sikertelen, de az IP-címé igen, akkor valószínűleg DNS probléma van.nslookup(Windows/Linux/macOS): Ez az egyik legfontosabb DNS diagnosztikai eszköz. Lehetővé teszi, hogy lekérdezzük egy domain DNS rekordjait. Például anslookup peldadomain.huparancs megmutatja a domain IP-címét és az azt szolgáltató névszervert. Különböző rekordtípusokat is lekérdezhetünk vele, pl.nslookup -type=mx peldadomain.hu.dig(Linux/macOS, Windows-ra is elérhető): Adig(Domain Information Groper) egy erősebb és rugalmasabb eszköz, mint aznslookup, különösen a haladó DNS lekérdezésekhez. Részletesebb információkat szolgáltat a DNS feloldási folyamatról, beleértve a gyökér szerverektől kapott válaszokat is. Például adig peldadomain.huvagy adig +trace peldadomain.huparancsok adhatnak hasznos információkat.ipconfig /flushdns(Windows) /sudo killall -HUP mDNSResponder(macOS): Ezek a parancsok törlik a helyi DNS gyorsítótárat. Ha DNS beállításokat változtattunk, és azok nem látszanak azonnal, a gyorsítótár ürítése segíthet.

Amikor DNS problémát észlelünk, az első lépés mindig a helyi DNS gyorsítótár ürítése. Ha ez nem segít, érdemes ellenőrizni a domain beállításait a regisztrátornál, vagy felvenni a kapcsolatot az internetszolgáltatóval.

A DNS jövője

A DNS, bár alapjaiban évtizedek óta változatlan, folyamatosan fejlődik, hogy megfeleljen az internet növekvő igényeinek és kihívásainak. A jövőbeli fejlesztések a biztonság, az adatvédelem, a decentralizáció és az új technológiák integrációjára fókuszálnak.

Még nagyobb biztonság és adatvédelem

A DNSSEC, DoH és DoT technológiák terjedése várhatóan folytatódik, és egyre több szolgáltató és böngésző támogatja majd ezeket alapértelmezetten. Ez jelentősen növeli a felhasználók biztonságát és adatvédelmét a hálózaton. A jövőben még kifinomultabb mechanizmusok várhatók a DNS-alapú támadások kivédésére és a hálózati cenzúra megkerülésére.

Decentralizált DNS (pl. blockchain alapú)

Jelenleg a DNS rendszer központosított pontjai (pl. gyökér szerverek, TLD regisztrátorok) potenciális támadási felületet és cenzúra lehetőséget jelentenek. A decentralizált DNS rendszerek, amelyek gyakran blokklánc technológiára épülnek, igyekeznek ezt a problémát orvosolni. Ezekben a rendszerekben a domain nevek és rekordok egy elosztott főkönyvben (blockchain) tárolódnak, ami ellenállóbbá teszi őket a manipulációval és a cenzúrával szemben. Ilyen projektek például az Ethereum Name Service (ENS) vagy a Handshake.

Az IoT (Internet of Things) hatása

Az Internet of Things (IoT) eszközök robbanásszerű elterjedése új kihívásokat és lehetőségeket teremt a DNS számára. Millió, sőt milliárd új eszköz csatlakozik az internethez, amelyeknek mindegyikének valamilyen módon azonosíthatóvá és elérhetővé kell válnia. Ez hatalmas terhelést jelent a DNS infrastruktúrára, és új, skálázhatóbb és hatékonyabb feloldási mechanizmusokat igényelhet, különösen az IPv6 elterjedésével együtt.

A DNS tehát nem egy statikus, befejezett technológia. Folyamatosan alkalmazkodik az internet változó igényeihez, biztosítva, hogy a digitális világ továbbra is zökkenőmentesen és biztonságosan működjön a felhasználók számára.

Leave a Reply