A digitális világban mindennapi rutinná vált az online fiókok használata, legyen szó e-mailről, közösségi médiáról, banki alkalmazásokról vagy felhőszolgáltatásokról. Ezek a fiókok értékes személyes adatokat, pénzügyi információkat és érzékeny üzeneteket tárolnak, így védelmük kulcsfontosságú. A jelszavak, bár alapvető biztonsági elemek, önmagukban már nem elegendőek a kibertámadások egyre kifinomultabb formái ellen. Itt lép színre a kétlépcsős azonosítás (2FA), amely egy extra védelmi réteggel erősíti meg fiókjaink biztonságát, jelentősen megnehezítve a jogosulatlan hozzáférést.

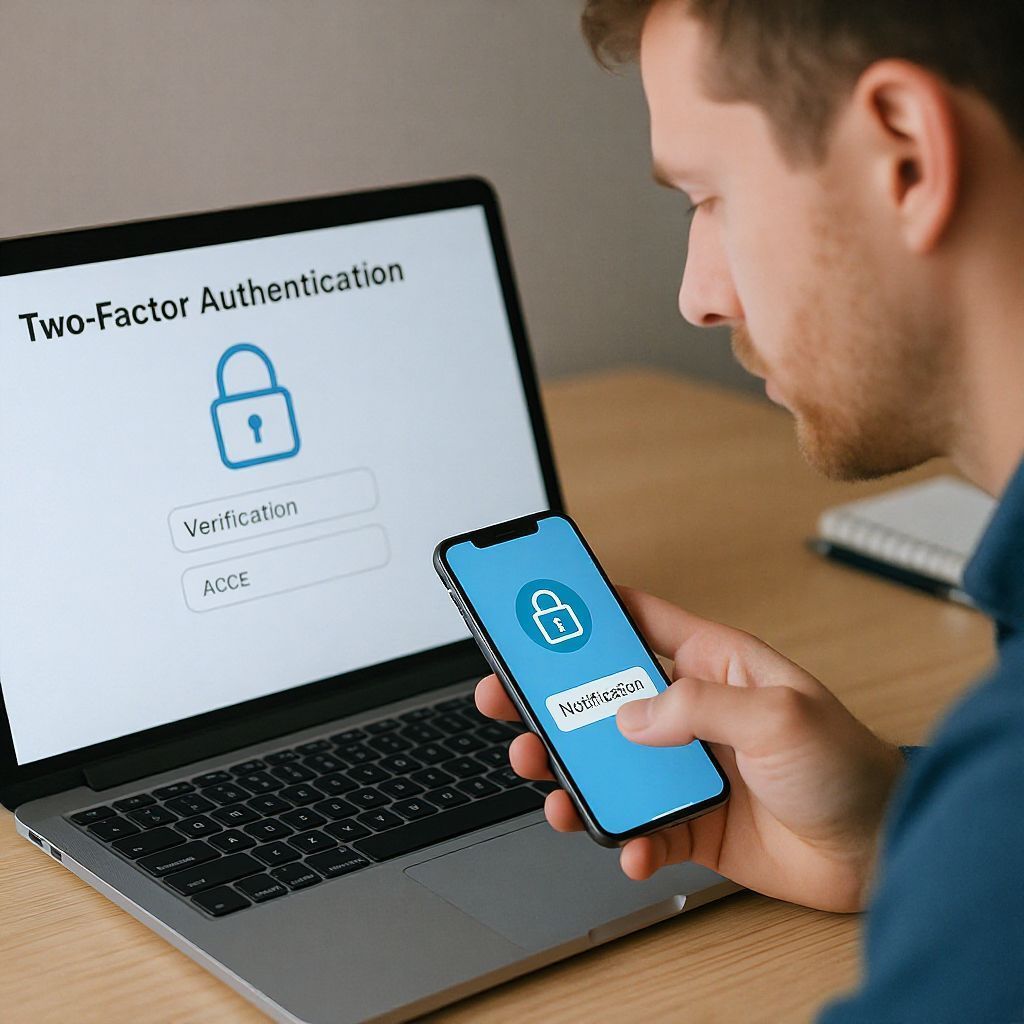

A 2FA lényege, hogy a hagyományos jelszó mellett egy második azonosítási módszert is megkövetel a belépéshez. Ez a második lépcső általában valami olyasmi, amit csak te tudhatsz (a jelszavad), valami olyasmi, amid csak neked van (például a telefonod), vagy valami olyasmi, ami te magad vagy (például az ujjlenyomatod). Ez a többrétegű megközelítés drámaian csökkenti annak esélyét, hogy egy támadó hozzáférjen a fiókodhoz, még akkor is, ha valamilyen módon megszerzi a jelszavadat.

Mi az a kétlépcsős azonosítás és miért elengedhetetlen?

A kétlépcsős azonosítás (Two-Factor Authentication – 2FA), vagy tágabb értelemben a többlépcsős azonosítás (Multi-Factor Authentication – MFA) egy biztonsági mechanizmus, amely a felhasználó identitásának ellenőrzéséhez két vagy több különböző típusú azonosítási tényezőt igényel. Ez a megközelítés sokkal erősebb védelmet nyújt, mint a hagyományos, csupán egy jelszóra épülő rendszer.

A digitális biztonság alapja, hogy a rendszer meggyőződjön arról, valóban te próbálsz-e belépni egy fiókba. A jelszavak évtizedek óta szolgálják ezt a célt, de ahogy a technológia fejlődött, úgy váltak a támadási módszerek is egyre kifinomultabbá. Egy egyszerű jelszó könnyen feltörhető, ellopható vagy kitalálható, különösen, ha gyenge, vagy ha egy felhasználó több szolgáltatásnál is ugyanazt használja.

A 2FA olyan, mintha a bejárati ajtódat nem csak egy zárral, hanem egy riasztórendszerrel és egy biztonsági őrrel is védenéd. Még ha a tolvaj valahogy ki is nyitja a zárat, a riasztó és az őr megállítja őt.

A 2FA három fő kategóriába sorolható azonosítási tényezőre épül:

- Valami, amit tudsz: Ez a leggyakoribb első tényező, például a jelszó, PIN kód vagy biztonsági kérdésre adott válasz.

- Valami, amid van: Ez a második tényező, például egy okostelefon (amely SMS-t vagy generált kódot fogad), egy hardveres biztonsági kulcs, vagy egy speciális token.

- Valami, ami te vagy: Ez is lehet második tényező, például biometrikus adatok, mint az ujjlenyomat, arcfelismerés vagy íriszscan.

A kétlépcsős azonosítás lényege, hogy a belépéshez legalább két különböző kategóriából származó tényezőt kell megadni. Például egy jelszót (amit tudsz) és egy telefonra küldött kódot (amid van). Ezáltal, ha egy támadó megszerzi a jelszavadat, még mindig nem tud belépni a fiókodba, mert hiányzik neki a második azonosító tényező.

Miért elengedhetetlen a 2FA a mai digitális környezetben?

A digitális biztonsági fenyegetések száma és kifinomultsága folyamatosan növekszik. A 2FA bevezetése nem luxus, hanem alapvető szükséglet lett a személyes és üzleti adatok védelmében. Íme néhány ok, amiért a 2FA nélkülözhetetlen:

- Jelszólopás elleni védelem: A phishing támadások, a brute-force támadások és a credential stuffing módszerek révén a hackerek könnyen hozzájuthatnak jelszavakhoz. A 2FA megakadályozza, hogy a megszerzett jelszavakkal belépjenek a fiókba.

- Adatvédelmi incidensek megelőzése: Számos nagy adatvédelmi incidens során jutottak hozzá támadók felhasználók adataihoz. A 2FA használatával minimalizálható a károk mértéke, még akkor is, ha egy szolgáltató rendszere sérül.

- Pénzügyi biztonság: Online banki fiókok, kriptovaluta tárcák és egyéb pénzügyi szolgáltatások esetében a 2FA az elsődleges védelmi vonal a pénzügyi veszteségek ellen.

- Személyes adatok védelme: E-mail fiókjaink, közösségi média profiljaink és felhőalapú tárolóink tele vannak személyes adatokkal, fényképekkel és üzenetekkel. Ezek védelme kulcsfontosságú a magánélet szempontjából.

- Üzleti adatok védelme: Vállalati környezetben a 2FA elengedhetetlen a belső rendszerek, ügyféladatbázisok és szellemi tulajdon védelmében. Egyetlen kompromittált fiók is súlyos következményekkel járhat.

- Nyugalom: Tudva, hogy fiókjaid extra védelemmel rendelkeznek, sokkal nagyobb biztonságban érezheted magad a digitális térben.

Hogyan működik a kétlépcsős azonosítás? A biztonság rétegei

A kétlépcsős azonosítás alapvető működési elve egyszerű: a felhasználónak két különböző, egymástól független azonosító tényezőt kell igazolnia a hozzáféréshez. Ez a kettős ellenőrzés jelentősen növeli a biztonságot, mivel egy támadónak mindkét tényezőt meg kell szereznie ahhoz, hogy bejuthasson a fiókba.

Amikor bekapcsolod a 2FA-t egy szolgáltatásnál, a folyamat a következőképpen zajlik:

- Első lépcső – Valami, amit tudsz (Jelszó): Először beírod a szokásos felhasználóneved és jelszavad. Ez a hagyományos belépési mód, és az első azonosítási tényező.

- Második lépcső – Valami, amid van vagy ami te vagy (Második tényező): Miután a rendszer ellenőrizte a jelszavadat, azonnal kéri a második azonosító tényezőt. Ez lehet egy SMS-ben kapott kód, egy autentikátor alkalmazás által generált szám, egy hardveres biztonsági kulcs megérintése, vagy egy biometrikus azonosítás (pl. ujjlenyomat).

- Hozzáférést kap: Csak akkor kapsz hozzáférést a fiókhoz, ha mindkét tényezőt sikeresen igazoltad. Ha csak a jelszót adtad meg, de a második tényező hiányzik vagy hibás, a belépés sikertelen lesz.

Ez a folyamat viszonylag gyors, és a legtöbb felhasználó számára alig jelent plusz időt. A modern rendszerek gyakran emlékeznek a „megbízható eszközökre” (például a saját számítógépedre vagy telefonodra), így nem minden alkalommal kérik a második tényezőt, csak akkor, ha új eszközről vagy szokatlan helyről próbálsz belépni. Ez a rugalmasság tovább javítja a felhasználói élményt anélkül, hogy kompromisszumot kötnénk a biztonság terén.

A 2FA azonosítási tényezők részletesebben

Nézzük meg részletesebben a különböző típusú második azonosítási tényezőket, előnyeikkel és hátrányaikkal együtt:

1. SMS-alapú egyszeri jelszó (OTP – One-Time Password)

Ez az egyik legelterjedtebb és legkönnyebben bevezethető 2FA módszer. Amikor belépsz, a szolgáltatás egy egyedi, időhöz kötött kódot küld SMS-ben a regisztrált telefonszámodra. Ezt a kódot kell beírnod a jelszó után.

- Előnyök: Széles körben elterjedt, szinte mindenki rendelkezik mobiltelefonnal, könnyen használható.

- Hátrányok: A legkevésbé biztonságos 2FA módszer. A SIM-csere támadások (SIM-swap) során a támadó átveszi a telefonszámodat, és így megkapja az SMS kódokat. Ezenkívül az SMS-ek nem titkosítottak, és hálózati sebezhetőségek is kihasználhatók.

2. Autentikátor alkalmazások (TOTP – Time-based One-Time Password)

Az olyan alkalmazások, mint a Google Authenticator, Microsoft Authenticator, Authy vagy Duo Mobile, időalapú, egyszer használatos kódokat generálnak közvetlenül a telefonodon. Ezek a kódok általában 30-60 másodpercenként változnak, és offline is működnek, mivel nem igényelnek hálózati kapcsolatot a kód generálásához.

- Előnyök: Biztonságosabb, mint az SMS, mivel nem függ a mobilszolgáltató hálózatától és nem sebezhető SIM-csere támadásokkal szemben. Offline is működik.

- Hátrányok: Ha elveszíted a telefonodat, vagy megsérül az alkalmazás, elveszítheted a hozzáférést a fiókjaidhoz (bár a legtöbb alkalmazás felhőalapú biztonsági mentést is kínál). Fontos a helyreállítási kódok biztonságos tárolása.

3. Hardveres biztonsági kulcsok (FIDO U2F/WebAuthn)

Ezek fizikai eszközök, általában USB kulcsok (pl. YubiKey, Google Titan Security Key), amelyeket csatlakoztatni kell a számítógéphez, vagy NFC/Bluetooth kapcsolaton keresztül használni. A belépéshez egyszerűen meg kell érinteni a kulcsot, vagy engedélyezni kell a kapcsolódást.

- Előnyök: Jelenleg a legbiztonságosabb 2FA módszer, mivel rendkívül ellenálló a phishing támadásokkal szemben. A támadó nem tudja távolról ellopni a kulcsot, és a kulcs csak akkor működik, ha fizikailag jelen van.

- Hátrányok: Költséges lehet, a kulcs elvesztése problémát okozhat (bár javasolt egy másodlagos, biztonságos helyen tárolt kulcs használata).

4. Biometrikus azonosítás

Ez a módszer a felhasználó egyedi biológiai jellemzőit használja, mint például az ujjlenyomat (Touch ID, Windows Hello), arcfelismerés (Face ID) vagy íriszscan. Gyakran okostelefonokon és laptopokon épül be a rendszerbe.

- Előnyök: Rendkívül kényelmes és gyors, a felhasználó számára intuitív.

- Hátrányok: Bár technikailag egy második tényező, gyakran az elsődleges feloldási módja az eszköznek, így nem mindig ad valódi „két tényezős” védelmet, ha az eszköz maga nincs jelszóval védve. Bizonyos biometrikus rendszerek kijátszhatók lehetnek speciális technikákkal (bár ez ritka).

5. Push értesítések

Néhány szolgáltatás (pl. Microsoft, Duo Mobile) push értesítést küld a telefonodra, amikor valaki megpróbál belépni a fiókodba. Ekkor egyszerűen csak jóvá kell hagynod a belépést az értesítésen keresztül.

- Előnyök: Nagyon kényelmes, nem kell kódokat begépelni.

- Hátrányok: Sebezhető a „push bombing” vagy „MFA fatigue” támadásokkal szemben, ahol a támadó addig küld értesítéseket, amíg a felhasználó véletlenül vagy fáradtan jóvá nem hagyja.

6. E-mail alapú egyszeri jelszó

Hasonlóan az SMS-hez, a rendszer egy egyszeri kódot küld a regisztrált e-mail címedre. Ezt a kódot kell beírnod a belépéshez.

- Előnyök: Egyszerű, nem igényel külön eszközt a telefonon kívül.

- Hátrányok: Ha az e-mail fiókod maga nincs megfelelően védve (pl. 2FA-val), akkor ez a módszer gyenge láncszem lehet. Gyakorlatilag áthelyezi a biztonsági problémát az e-mail fiókra.

Az alábbi táblázat összefoglalja a leggyakoribb 2FA módszerek főbb jellemzőit:

| Módszer | Biztonsági szint | Kényelem | Költség | Főbb sebezhetőségek |

|---|---|---|---|---|

| SMS OTP | Alacsony | Magas | Ingyenes | SIM-csere, hálózati lehallgatás |

| Autentikátor app | Közepes-Magas | Közepes | Ingyenes (app) | Telefon elvesztése/sérülése, backup kódok nem biztonságos tárolása |

| Hardveres kulcs | Magas | Közepes | Közepes | Kulcs elvesztése/ellopása (fizikai) |

| Biometria | Magas (eszközön) | Magas | Beépített | Biometrikus rendszerek kijátszása (ritka) |

| Push értesítés | Közepes | Magas | Ingyenes | Push bombing, MFA fatigue |

A kétlépcsős azonosítás beállítása: lépésről lépésre

A 2FA beállítása a legtöbb szolgáltatásnál meglepően egyszerű, és mindössze néhány percet vesz igénybe. Az alábbiakban részletes útmutatót találsz a legnépszerűbb platformokhoz, valamint általános tippeket más szolgáltatásokhoz.

Mielőtt elkezdenéd, győződj meg róla, hogy rendelkezel a következővel:

- Azonosított mobiltelefon, amely képes SMS-eket fogadni (ha SMS-alapú 2FA-t választasz).

- Egy megbízható autentikátor alkalmazás telepítve a telefonodra (pl. Google Authenticator, Microsoft Authenticator, Authy), ha ezt a módszert választod.

- Egy papír és toll, vagy egy biztonságos digitális jegyzetelő alkalmazás a helyreállítási kódok feljegyzéséhez.

Általános lépések a 2FA beállításához bármely szolgáltatásnál

- Jelentkezz be a fiókodba: Használd a szokásos felhasználónevedet és jelszavadat.

- Keresd meg a biztonsági beállításokat: Általában a „Fiók beállítások”, „Biztonság és adatvédelem”, „Bejelentkezés és biztonság” vagy hasonló menüpont alatt találod.

- Keresd meg a kétlépcsős vagy többlépcsős azonosítási opciót: Gyakran „Kétlépcsős azonosítás”, „2FA”, „MFA”, „Bejelentkezés-ellenőrzés” vagy „Biztonsági kulcs” néven fut.

- Válaszd ki az azonosítási módszert: A legtöbb szolgáltatás többféle lehetőséget is kínál (SMS, autentikátor alkalmazás, biztonsági kulcs). Válaszd ki azt, amelyik számodra a legmegfelelőbb. Az autentikátor alkalmazás általában biztonságosabb, mint az SMS.

- Kövesd a képernyőn megjelenő utasításokat: Ez magában foglalhatja telefonszámod ellenőrzését, egy QR-kód beolvasását az autentikátor alkalmazással, vagy egy biztonsági kulcs regisztrálását.

- Menttsd el a helyreállítási kódokat: Ez az egyik legfontosabb lépés! Ezek a kódok lehetővé teszik, hogy hozzáférj a fiókodhoz, ha elveszíted a második tényeződet (pl. a telefonodat). Tárold őket biztonságos, offline helyen (pl. papíron, széfben).

- Teszteld a beállítást: Jelentkezz ki, majd próbálj meg újra bejelentkezni, hogy megbizonyosodj arról, a 2FA megfelelően működik.

A helyreállítási kódok a mentőöved! Soha ne hagyd ki a mentésüket és tárold őket olyan helyen, ahol csak te férhetsz hozzá, de nem a számítógépeden vagy telefonodon.

Kétlépcsős azonosítás beállítása népszerű szolgáltatásoknál

1. Google fiók (Gmail, YouTube, Drive stb.)

A Google fiókod az egyik legfontosabb digitális központod, ezért kiemelten fontos a védelme.

- Lépj be a Google fiókodba a myaccount.google.com címen.

- A bal oldali menüben válaszd a „Biztonság” lehetőséget.

- Görgess le a „Bejelentkezés a Google-ba” szakaszhoz, és kattints a „Kétlépcsős azonosítás” linkre.

- Kattints az „Első lépések” gombra.

- Add meg újra a jelszavadat a megerősítéshez.

- Válaszd ki az elsődleges második lépcsős módszert. A Google alapértelmezetten a Google Prompt (értesítés a telefonra) lehetőséget kínálja, ami nagyon kényelmes. Ezen kívül beállíthatsz:

- Autentikátor alkalmazást: Ha ezt választod, a Google megmutat egy QR-kódot, amit be kell olvasnod az autentikátor alkalmazásoddal.

- SMS-t/Hanghívást: Meg kell adnod a telefonszámodat, ahová a kódokat küldhetik.

- Biztonsági kulcsot: Ehhez szükséged lesz egy fizikai biztonsági kulcsra.

- Miután beállítottad az elsődleges módszert, a Google felajánlja a helyreállítási kódok letöltését vagy kinyomtatását. Tedd meg, és tárold biztonságosan!

- Érdemes több opciót is beállítani (pl. Google Prompt és egy autentikátor app), hogy legyen B terved, ha az egyik módszer nem elérhető.

2. Facebook

A Facebook fiókod személyes adataid és kapcsolattartásod központja.

- Lépj be a Facebook fiókodba.

- Kattints a jobb felső sarokban lévő kis nyílra, majd válaszd a „Beállítások és adatvédelem” > „Beállítások” menüpontot.

- A bal oldali menüben kattints az „Adatvédelem és biztonság”, majd a „Biztonság és bejelentkezés” lehetőségre.

- Görgess le a „Kétfaktoros hitelesítés használata” szakaszhoz, és kattints a „Szerkesztés” gombra.

- Válaszd ki a kívánt biztonsági módszert:

- Hitelesítő alkalmazás: A Facebook megmutat egy QR-kódot, amit be kell olvasnod az autentikátor alkalmazásoddal.

- SMS: Meg kell adnod a telefonszámodat, ahová a kódokat küldhetik.

- Biztonsági kulcs: Regisztráld a fizikai kulcsodat.

- Kövesd az utasításokat a beállításhoz.

- Ne felejtsd el elmenteni a helyreállítási kódokat, ha a Facebook felajánlja!

3. Microsoft fiók (Outlook, OneDrive, Xbox stb.)

A Microsoft fiókod is számos fontos szolgáltatáshoz biztosít hozzáférést.

- Lépj be a Microsoft fiókodba a account.microsoft.com/security címen.

- Kattints a „További biztonsági beállítások” linkre.

- Görgess le a „Kétlépéses ellenőrzés” szakaszhoz, és kattints a „Kétlépéses ellenőrzés bekapcsolása” gombra.

- Kövesd a képernyőn megjelenő utasításokat. A Microsoft több lehetőséget is kínál:

- Microsoft Authenticator alkalmazás: Ez az ajánlott módszer.

- Telefonszám (SMS vagy hívás): Add meg a telefonszámodat.

- Alternatív e-mail cím: Egy kód küldése egy másik e-mail címre (gyengébb védelem).

- Rögzítsd a Microsoft által generált helyreállítási kódokat (app jelszavak néven is futhatnak, ha régebbi alkalmazásokat használsz).

4. Apple ID

Az Apple ID védi az összes Apple eszközödet és szolgáltatásodat.

- Lépj be az Apple ID fiókodba a appleid.apple.com címen.

- A „Biztonság” szakaszban keresd meg a „Kétlépéses hitelesítés” vagy „Kétlépcsős azonosítás” (régebbi rendszereken) opciót, majd kattints a „Beállítás” vagy „Bekapcsolás” gombra.

- Add meg a telefonszámodat, ahová az ellenőrző kódokat szeretnéd kapni. Választhatsz SMS vagy hanghívás között.

- Az Apple küld egy ellenőrző kódot erre a számra. Írd be a kódot a weboldalon.

- Ezután az Apple megmutatja a helyreállítási kódokat. Fontos, hogy ezeket jegyezd fel és tárold biztonságos, offline helyen! Ezek nélkül nem fogsz tudni hozzáférni a fiókodhoz, ha elveszíted az eszközeidet.

- Végül, ha van más Apple eszközöd (pl. iPad, Mac), azokon is meg kell erősítened a hitelesítést.

Ne feledd, a beállítások menüpontok és a pontos elnevezések szolgáltatásonként eltérhetnek, de az alapelv ugyanaz: keresd a biztonsági vagy adatvédelmi beállításokat, és ott a kétlépcsős azonosítást.

Gyakori tévhitek és legjobb gyakorlatok a 2FA használatával kapcsolatban

Bár a kétlépcsős azonosítás rendkívül hatékony biztonsági eszköz, fontos megérteni a korlátait és a hozzá kapcsolódó legjobb gyakorlatokat. Néhány tévhit eloszlatása és hasznos tanácsok segítenek maximalizálni a védelmet.

Gyakori tévhitek a 2FA-ról

- „A 2FA teljesen feltörhetetlen.” Bár a 2FA drámaian növeli a biztonságot, semmi sem 100%-osan feltörhetetlen. Léteznek kifinomult támadások, mint például a phishing a második tényezőre (ahol a támadó egy hamis weboldalon keresztül megszerzi a jelszót és a 2FA kódot is valós időben), vagy a már említett SIM-csere támadások. A hardveres biztonsági kulcsok a legellenállóbbak ezekkel szemben.

- „Ha van 2FA-m, nem kell erős jelszó.” Ez egy veszélyes tévhit! Az erős, egyedi jelszavak továbbra is az alapvető védelmi vonalat jelentik. A 2FA egy kiegészítő réteg, nem helyettesíti a jelszó erejét. Mindig használj hosszú, összetett és egyedi jelszavakat minden fiókodhoz, lehetőleg egy jelszókezelő segítségével.

- „A 2FA túl bonyolult és időigényes.” A kezdeti beállítás valóban igényel néhány percet, de a mindennapi használat során a legtöbb 2FA módszer (pl. push értesítés, biometria) alig lassítja le a belépést. A biztonságért cserébe ez egy elhanyagolható kompromisszum.

Legjobb gyakorlatok a 2FA maximális kihasználásához

- Használj 2FA-t mindenhol, ahol csak lehet: Aktiváld a 2FA-t minden olyan szolgáltatásnál, amely támogatja – különösen a kritikus fiókoknál, mint az e-mail, banki alkalmazások, közösségi média és felhőtárhelyek.

- Válaszd a legerősebb 2FA módszert: Ha lehetséges, részesítsd előnyben a hardveres biztonsági kulcsokat, majd az autentikátor alkalmazásokat. Az SMS-alapú 2FA csak végső megoldásként, vagy ott használd, ahol nincs más opció.

- Tárold biztonságosan a helyreállítási kódokat: Ez kritikus! Írd le őket, nyomtasd ki, és tárold egy biztonságos, offline helyen, például egy széfben, vagy egy lezárt fiókban. Ne tárold őket a számítógépeden vagy a telefonodon, ahonnan könnyen ellophatók.

- Használj jelszókezelőt: A jelszókezelők segítenek erős, egyedi jelszavakat generálni és tárolni minden fiókodhoz, jelentősen növelve a biztonságot. A legtöbb jelszókezelő maga is támogatja a 2FA-t a saját fiókjához.

- Légy óvatos a phishinggel: Még bekapcsolt 2FA mellett is legyél gyanakvó a gyanús e-mailekkel és linkekkel szemben. A támadók megpróbálhatnak rávenni, hogy add meg a jelszavadat és a 2FA kódodat is egy hamis oldalon. Mindig ellenőrizd a weboldal címét (URL-jét) mielőtt beírsz bármilyen adatot.

- Rendszeresen ellenőrizd a biztonsági beállításokat: Időnként nézd át a fiókjaid biztonsági beállításait, győződj meg róla, hogy a 2FA továbbra is be van kapcsolva, és nincsenek ismeretlen eszközök vagy alkalmazások hozzáférése a fiókodhoz.

- Tudatosítsd, mi történik, ha elveszíted a második tényezőt: Készülj fel arra az esetre, ha elveszíted a telefonodat vagy a hardveres kulcsodat. Ezért olyan fontosak a helyreállítási kódok és a több 2FA módszer beállítása (pl. egy autentikátor app és egy biztonsági kulcs).

- Ne ossz meg 2FA kódokat senkivel: Soha, semmilyen körülmények között ne add meg a 2FA kódodat másnak, még akkor sem, ha az adott szolgáltatás munkatársának adja ki magát. A szolgáltatók soha nem kérik el tőled ezeket a kódokat.

A hitelesítés jövője: merre tart a digitális biztonság?

A digitális azonosítás világa folyamatosan fejlődik, és a 2FA is csak egy állomás ezen az úton. Bár jelenleg a legjobb és legelterjedtebb védelmi mechanizmus, a kutatók és fejlesztők már a következő generációs hitelesítési megoldásokon dolgoznak, amelyek még biztonságosabbá és kényelmesebbé teszik a fiókokhoz való hozzáférést.

Jelszó nélküli belépés (Passkeys)

Az egyik legígéretesebb irány a jelszó nélküli belépés, melyet a FIDO Szövetség (Fast IDentity Online) Passkey technológiája képvisel. A Passkey-ek a 2FA-ból ismert hardveres kulcsok technológiájára épülnek, de a jelszó helyett egy kriptográfiailag erős kulcspárt használnak a felhasználó azonosítására. Egyik kulcs az eszközödön (telefon, számítógép) tárolódik, a másik pedig a szolgáltató szerverén.

- Előnyök: Rendkívül biztonságos, ellenáll a phishingnek és a credential stuffing támadásoknak, mivel nincs jelszó, amit ellophatnának. Nagyon kényelmes, gyakran biometrikus azonosítással (ujjlenyomat, Face ID) párosul.

- Működése: Amikor be akarsz lépni, az eszközöd (pl. telefonod) kéri a biometrikus azonosítást, majd titkosítottan kommunikál a szolgáltatóval a kulcspár segítségével. Nincs szükség jelszavakra vagy kódokra.

- Jelenlegi állapota: Már számos nagy techcég (Google, Apple, Microsoft) támogatja a Passkey-eket, és várhatóan széles körben elterjednek a közeljövőben.

Adaptív azonosítás

Az adaptív azonosítás (Adaptive Authentication) egy olyan intelligens rendszer, amely valós időben értékeli a bejelentkezési kísérlet kockázatát, és ennek megfelelően kér további azonosítási lépéseket. Figyelembe veszi a felhasználó szokásos viselkedését, a bejelentkezés helyét, az eszköz típusát, az időpontot és számos más paramétert.

- Működése: Ha a rendszer rutinszerűnek ítéli a bejelentkezést (pl. a szokásos helyről és eszközről), akkor lehet, hogy nem kér második tényezőt. Ha azonban szokatlan tevékenységet észlel (pl. új eszköz, ismeretlen földrajzi hely), akkor automatikusan aktiválja a 2FA-t vagy egyéb extra ellenőrzést.

- Előnyök: Optimalizálja a biztonságot és a kényelmet, mivel csak akkor kér extra lépéseket, amikor az valóban szükséges.

Viselkedési biometria

Ez a technológia a felhasználó egyedi viselkedési mintázatait elemzi, mint például a gépelés ritmusa, az egér mozgatása, vagy az érintőképernyő használatának módja. Ezek a minták olyan egyediek lehetnek, mint az ujjlenyomat, és folyamatosan ellenőrizhetők a háttérben anélkül, hogy a felhasználónak bármit is tennie kellene.

- Előnyök: Passzív, folyamatos ellenőrzést biztosít, és rendkívül nehezen hamisítható.

- Kihívások: A pontossága és a felhasználói elfogadottsága még fejlesztés alatt áll.

A 2FA szerepe a jövőben

Bár a jövő a jelszó nélküli és adaptív rendszerek felé mutat, a kétlépcsős azonosítás még hosszú ideig kulcsszerepet fog játszani. Sok szolgáltatás még nem áll készen a Passkey-ek teljes körű bevezetésére, és a 2FA továbbra is az egyik leghatékonyabb eszköz marad a már létező jelszóalapú rendszerek megerősítésére.

A felhasználóknak továbbra is aktívan kell védeniük fiókjaikat, és a 2FA bevezetése az első és legfontosabb lépés ebbe az irányba. Ahogy a digitális életünk egyre inkább összefonódik mindennapjainkkal, úgy válik a biztonságos azonosítás nem csupán egy technikai kérdéssé, hanem alapvető joggá és szükségletté.

Leave a Reply