A digitális kor hajnalán az internet az emberiség egyik legjelentősebb vívmányává vált. Egy olyan globális hálózat, amely összeköti az embereket, információkat áramoltat, üzleti lehetőségeket teremt és soha nem látott mértékben egyszerűsíti a mindennapjainkat. Azonban ezzel a mérhetetlen kényelemmel és hatékonysággal együtt jár egy újfajta, folyamatosan fejlődő kihívás is: az internetbiztonság. A virtuális tér, akárcsak a fizikai világ, tele van potenciális veszélyekkel, és a digitális lábnyomunk egyre nagyobb felületet kínál a rosszindulatú szereplők számára.

Ahogy életünk egyre nagyobb része tevődik át az online térbe – a banki ügyintézéstől kezdve a közösségi médián át az okosotthonok vezérléséig –, úgy válik egyre kritikusabbá az online biztonság kérdése. Nem csupán a nagyvállalatok vagy a kormányzati szervek érdeke, hanem minden egyes internetező, magánszemély és kisvállalkozás elemi érdeke is, hogy megértse és alkalmazza az alapvető védelmi mechanizmusokat. A digitális fenyegetések kifinomultabbá válnak, a támadások egyre személyre szabottabbak, és a következmények sokszor súlyosabbak, mint azt elsőre gondolnánk.

Ebben a cikkben mélyrehatóan vizsgáljuk meg, miért létfontosságú az internetbiztonság a mai világban. Feltárjuk a leggyakoribb kiberfenyegetéseket, bemutatjuk a védekezés alapvető pilléreit, és gyakorlati tanácsokkal szolgálunk, amelyek segítenek a hétköznapi felhasználóknak biztonságosan navigálni a digitális óceánon. Célunk, hogy ne csupán információt nyújtsunk, hanem felvértezzük az olvasókat azokkal a tudással és eszközökkel, amelyekkel proaktívan védhetik digitális identitásukat és adataikat.

Miért kritikus az internetbiztonság a digitális korban?

A 21. században a digitális technológia áthatja mindennapjainkat. Okostelefonjaink, laptopjaink, okosóráink és egyre több háztartási eszközünk folyamatosan kapcsolódik az internethez. Ez az állandó online jelenlét rengeteg előnnyel jár, de egyúttal soha nem látott mértékben tesz minket sebezhetővé. Az internetbiztonság már nem csupán egy technikai kérdés, hanem alapvető emberi jogi, gazdasági és nemzetbiztonsági dimenziókkal is rendelkezik.

A személyes adatok védelme az egyik legfontosabb szempont. Gondoljunk csak a banki azonosítóinkra, hitelkártya adatainkra, egészségügyi információinkra, vagy akár a barátainkkal és családtagjainkkal folytatott privát beszélgetéseinkre. Ezek az adatok, ha rossz kezekbe kerülnek, súlyos anyagi károkat, identitáslopást vagy akár zsarolást is eredményezhetnek. Egyetlen rossz kattintás vagy egy gyenge jelszó elegendő lehet ahhoz, hogy évek munkáját, megtakarításait vagy magánéletét tegye tönkre.

Az üzleti szféra számára az internetbiztonság a túlélés záloga. Egy adatvédelmi incidens nem csupán pénzügyi veszteséget jelenthet a bírságok és a helyreállítási költségek miatt, hanem súlyosan ronthatja a cég hírnevét és az ügyfelek bizalmát. A kiberbűnözők célpontjai nem csak a multinacionális vállalatok, hanem a kis- és középvállalkozások is, amelyek gyakran kevésbé felkészültek a támadások kivédésére.

„A kiberbiztonság már nem luxus, hanem a digitális élet alapköve. Anélkül, hogy megértenénk és alkalmaznánk az alapvető védelmi elveket, olyanok vagyunk, mint aki nyitott ajtóval és ablakokkal hagyja el a házát.”

A nemzetbiztonsági vonatkozások szintén jelentősek. Kritikus infrastruktúrák – mint például az energiaellátás, a vízellátás vagy a közlekedés – digitális rendszereinek megzavarása katasztrofális következményekkel járhat. A kibertámadások egyre inkább a modern hadviselés részét képezik, és képesek destabilizálni egész országokat.

A digitális világban az internetbiztonság nem egy egyszeri feladat, hanem egy folyamatosan fejlődő, proaktív megközelítést igénylő folyamat. Az új technológiák új sebezhetőségeket teremtenek, a támadók pedig mindig a legújabb réseket keresik a védelmi rendszerekben. Éppen ezért elengedhetetlen a folyamatos tájékozódás és a védelmi stratégiák naprakészen tartása.

A leggyakoribb kiberfenyegetések és azok felismerése

Ahhoz, hogy hatékonyan védekezhessünk, először is meg kell ismernünk az ellenséget. A kiberfenyegetések tárháza rendkívül széles és folyamatosan bővül. Nézzük meg a leggyakoribb támadási típusokat és azok jellemzőit.

Malware – A rosszindulatú szoftverek világa

A malware (malicious software – rosszindulatú szoftver) gyűjtőfogalom, amely számos káros programot foglal magában, melyek célja, hogy károsítsák, zavarják, vagy jogosulatlan hozzáférést biztosítsanak egy számítógépes rendszerhez.

- Vírusok: Ezek a programok más futtatható fájlokhoz csatolják magukat, és replikálódnak, amikor a fertőzött fájlt megnyitják. Céljuk általában a rendszer károsítása, fájlok törlése vagy módosítása.

- Trójai programok (Trojan): Nevüket a trójai falóról kapták, mivel hasznosnak álcázzák magukat (pl. ingyenes szoftver, játék), de valójában káros kódot tartalmaznak. Amint telepítik őket, titokban kártékony tevékenységet végeznek, például hátsó kaput nyitnak a rendszeren.

- Férgek (Worms): A vírusokkal ellentétben a férgek önállóan is képesek terjedni hálózatokon keresztül, anélkül, hogy felhasználói beavatkozásra lenne szükségük. Gyakran hálózati erőforrásokat emésztenek fel, lelassítva a rendszereket.

- Kémprogramok (Spyware): Ezek a programok titokban gyűjtenek információkat a felhasználó számítógépéről és internetezési szokásairól, majd továbbítják azokat egy harmadik félnek. Ide tartoznak a keyloggerek is, melyek rögzítik a billentyűleütéseket, így megszerezhetik jelszavainkat.

- Adware: Bár nem feltétlenül káros, az adware kéretlen reklámokat jelenít meg, gyakran a felhasználó böngészési szokásai alapján célozva.

- Zsarolóprogramok (Ransomware): Az egyik legveszélyesebb malware típus. Titkosítja a felhasználó fájljait vagy blokkolja a rendszerhez való hozzáférést, majd váltságdíjat követel a feloldásért cserébe. A WannaCry és a NotPetya hírhedt példák erre.

Adathalászat (Phishing) és social engineering

A phishing (adathalászat) egy olyan támadási forma, ahol a kiberbűnözők megbízható entitásnak (pl. bank, kormányzati szerv, nagyvállalat) adják ki magukat, hogy megtévesztéssel személyes adatokat, például felhasználóneveket, jelszavakat és hitelkártya adatokat szerezzenek meg. Ez általában e-mailben, SMS-ben (smishing) vagy telefonhívásban (vishing) történik.

A social engineering (társadalmi manipuláció) egy tágabb fogalom, amely arra utal, hogy a támadók pszichológiai manipulációval veszik rá az embereket, hogy bizalmas információkat adjanak ki, vagy biztonsági hibákat kövessenek el. Az adathalászat ennek egy specifikus formája.

Néhány példa a social engineering technikákra:

- Pretexting: A támadó kitalál egy hitelesnek tűnő történetet (pretextet), hogy információt szerezzen. Például banki alkalmazottnak adja ki magát, és „biztonsági ellenőrzésre” hivatkozva kéri el az adatokat.

- Baiting: Ingyenes dolgokat (pl. film, zene, szoftver) kínálnak cserébe a felhasználó adataiért vagy egy malware letöltéséért.

- Quid pro quo: Valamilyen szolgáltatást ígérnek (pl. technikai segítségnyújtás) cserébe információkért.

- Tailgating/Piggybacking: Fizikai hozzáférés megszerzése egy korlátozott területre, például valaki után bejutva egy épületbe.

Jelszavak elleni támadások

A jelszavak a digitális életünk kapui. Sajnos sok felhasználó még mindig gyenge, könnyen kitalálható jelszavakat használ, vagy ugyanazt a jelszót több szolgáltatáshoz is. Ez teszi őket sebezhetővé a jelszavak elleni támadásokkal szemben.

Gyakori támadási típusok:

- Brute force (nyers erő) támadás: A támadó szisztematikusan próbálja ki az összes lehetséges karakterkombinációt, amíg meg nem találja a helyes jelszót.

- Dictionary attack (szótár alapú támadás): Előre összeállított szavak és kifejezések listáját próbálja ki jelszóként.

- Credential stuffing: Ha egy felhasználó ugyanazt a jelszót használja több oldalon, és az egyik oldalon adatszivárgás történik, a megszerzett felhasználónév-jelszó párokat más oldalakon is megpróbálják bevetni.

- Keylogger: Ahogy már említettük, ez a malware rögzíti a billentyűleütéseket, így megszerezve a beírt jelszavakat.

Hálózati támadások

Ezek a támadások a hálózati infrastruktúrát célozzák, kihasználva a protokollok vagy eszközök sebezhetőségeit.

- Man-in-the-Middle (MitM) támadás: A támadó beékelődik két kommunikáló fél közé, lehallgatja, sőt módosítja az adatforgalmat, anélkül, hogy a felek tudnának róla. Gyakori nyilvános Wi-Fi hálózatokon.

- DDoS (Distributed Denial-of-Service) támadás: Nagyszámú számítógépről (gyakran botnet hálózatokról) indított összehangolt támadás, melynek célja egy szerver vagy hálózati szolgáltatás túlterhelése, ezáltal elérhetetlenné tétele a jogos felhasználók számára.

- SQL injection: Adatbázis-vezérelt weboldalak sebezhetőségeit kihasználó támadás, melynek során a támadó rosszindulatú SQL lekérdezéseket illeszt be a beviteli mezőkbe, hogy jogosulatlanul hozzáférjen, módosítson vagy töröljön adatokat.

- Cross-Site Scripting (XSS): A támadó rosszindulatú szkriptet injektál egy weboldalba, amely aztán a látogatók böngészőjében fut le, ellopva a sütiket, munkamenet-adatokat vagy más privát információkat.

Adatszivárgások és adatlopások

Az adatszivárgások (data breaches) akkor fordulnak elő, amikor bizalmas, védett vagy érzékeny adatok illetéktelen kezekbe kerülnek. Ez lehet szándékos támadás (adatlopás) vagy véletlen hiba (pl. rosszul konfigurált szerver, elveszett adathordozó). Az ilyen esetek rendkívül károsak lehetnek mind a vállalatok, mind az egyének számára.

Zero-day sebezhetőségek

Ezek olyan szoftveres hibák vagy rések, amelyekről a szoftver fejlesztője még nem tud, vagy még nem adott ki hozzá javítást. A támadók kihasználhatják ezeket a sebezhetőségeket, mielőtt a védelem felkészülne rájuk, ezért rendkívül veszélyesek.

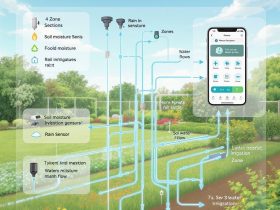

IoT eszközök sebezhetősége

Az Internet of Things (IoT) eszközök (okosotthon, okosórák, ipari szenzorok) rohamosan terjednek. Sok ilyen eszköz azonban alapértelmezett, gyenge biztonsági beállításokkal érkezik, vagy hiányzik róluk a rendszeres biztonsági frissítés. Ezáltal könnyű célponttá válnak a támadók számára, akik akár botnet hálózatokba is bevonhatják őket.

A fenyegetések eme sokszínűsége jól mutatja, hogy az internetbiztonság kérdése nem bagatellizálható. A tudatosság és a proaktív védekezés elengedhetetlen a digitális korban.

A védekezés alapjai: alapvető biztonsági intézkedések

A kiberfenyegetések sokfélesége ellenére léteznek alapvető, mindenki által alkalmazható védelmi stratégiák, amelyek jelentősen csökkentik a támadások sikerességének esélyét. Ezek a „hétköznapi hősök” a digitális biztonságban.

Erős jelszavak és jelszókezelők használata

A jelszavak az első védelmi vonalunk. Egy erős jelszó kulcsfontosságú. Mitől lesz egy jelszó erős?

- Hosszúság: Minimum 12-16 karakter. Minél hosszabb, annál nehezebb feltörni.

- Komplexitás: Tartalmazzon nagy- és kisbetűket, számokat és speciális karaktereket (!@#$%^&*).

- Egyediség: Ne használjuk ugyanazt a jelszót több szolgáltatáshoz. Ha egy oldalról kiszivárog a jelszavunk, a többi fiókunk is veszélybe kerül.

- Ne legyen személyes: Kerüljük a születési dátumokat, neveket, gyakori szavakat.

Emlékezni ennyi egyedi, komplex jelszóra szinte lehetetlen. Erre nyújtanak megoldást a jelszókezelők (pl. LastPass, 1Password, Bitwarden). Ezek a programok titkosítva tárolják az összes jelszavunkat, és egyetlen „mesterjelszóval” védettek. Képesek erős jelszavakat generálni, és automatikusan beírni azokat a megfelelő oldalakon. Ez az egyik leghatékonyabb eszköz a jelszavak elleni támadások kivédésére.

Kétlépcsős azonosítás (2FA/MFA) bevezetése

A kétlépcsős azonosítás (2FA), vagy tágabb értelemben a többfaktoros azonosítás (MFA), egy extra védelmi réteget biztosít a jelszavaink mellé. Akkor is megvédi fiókunkat, ha a jelszavunk valamilyen módon kiszivárog. A 2FA lényege, hogy a jelszó megadása után egy második hitelesítési módszerre is szükség van a bejelentkezéshez. Ez lehet:

- Egy okostelefonra küldött SMS kód.

- Egy hitelesítő alkalmazás (pl. Google Authenticator, Authy) által generált kód.

- Biometrikus azonosítás (ujjlenyomat, arcfelismerés).

- Hardveres biztonsági kulcs (pl. YubiKey).

Szinte minden nagyobb online szolgáltatás kínál 2FA-t, és rendkívül ajánlott bekapcsolni minden olyan fiókhoz, ahol érzékeny adatokat tárolunk (e-mail, bank, közösségi média).

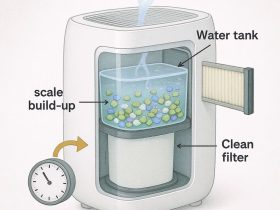

Szoftverek és operációs rendszerek rendszeres frissítése

A szoftverfejlesztők folyamatosan dolgoznak a termékeik biztonságán. Az általuk kiadott frissítések nem csupán új funkciókat hoznak, hanem ami még fontosabb, biztonsági réseket javítanak. Ezek a rések lehetnek ismert sebezhetőségek, amelyeket a támadók kihasználhatnak. Ezért létfontosságú:

- Az operációs rendszer (Windows, macOS, Linux, Android, iOS) folyamatos frissítése.

- A böngészők (Chrome, Firefox, Edge, Safari) és kiegészítőik naprakészen tartása.

- Az összes telepített alkalmazás (irodai szoftverek, médialejátszók, stb.) rendszeres frissítése.

Állítsuk be az automatikus frissítéseket, ahol lehetséges, hogy ne maradjunk le a fontos biztonsági javításokról.

Antivírus szoftver és tűzfal használata

Az antivírus szoftver alapvető védelmet nyújt a malware ellen. Felismeri, blokkolja és eltávolítja a vírusokat, trójai programokat, férgeket és más rosszindulatú szoftvereket. Fontos, hogy az antivírus programunk mindig aktív legyen, és a vírusdefiníciós adatbázisa naprakész legyen. Számos megbízható ingyenes és fizetős megoldás létezik (pl. Avast, AVG, Bitdefender, ESET, Kaspersky).

A tűzfal (firewall) egy másik alapvető védelmi eszköz. Ez egy szoftveres vagy hardveres akadály, amely figyeli a hálózati forgalmat, és szabályok alapján engedélyezi vagy tiltja az adatok be- és kiáramlását. Megakadályozza az illetéktelen hozzáférést a számítógépünkhöz, és védelmet nyújt a hálózati támadások ellen. A legtöbb operációs rendszer beépített tűzfallal rendelkezik, amelyet érdemes aktiválni és megfelelően konfigurálni.

Rendszeres biztonsági mentések (backup) készítése

Bármilyen óvatosak is vagyunk, egy adatvesztés sosem zárható ki teljesen. Egy hardverhiba, egy szoftveres probléma, egy malware támadás (különösen a ransomware) vagy egy véletlen törlés mind okozhatja fájljaink elvesztését. Ezért elengedhetetlen a rendszeres biztonsági mentés.

- Mentsük adatainkat külső merevlemezre, USB meghajtóra vagy felhő alapú tárhelyre (pl. Google Drive, OneDrive, Dropbox).

- Alkalmazzunk „3-2-1” szabályt: 3 másolat az adatokról, 2 különböző típusú adathordozón, 1 másolatot tároljunk fizikailag elkülönítve.

- Ellenőrizzük rendszeresen a mentések integritását, hogy biztosak legyünk benne, visszaállíthatók.

Egy jól működő biztonsági mentés megmenthet minket a zsarolóprogramoktól, és minimalizálhatja az adatvesztés okozta károkat.

VPN (Virtual Private Network) használata nyilvános hálózatokon

Amikor nyilvános Wi-Fi hálózatokat használunk (kávézókban, repülőtereken, szállodákban), adataink rendkívül sebezhetőek lehetnek a MitM támadásokkal szemben. Egy VPN (virtuális magánhálózat) használata titkosítja az internetforgalmunkat, és egy biztonságos, titkosított alagúton keresztül irányítja azt egy távoli szerverre. Ezáltal:

- Elrejti az IP címünket és földrajzi helyzetünket.

- Titkosítja az adatforgalmunkat, megakadályozva, hogy illetéktelenek lehallgassák.

- Növeli az általános online adatvédelmünket és biztonságunkat.

Fizetős és ingyenes VPN szolgáltatások is léteznek, de az ingyenesek gyakran kompromisszumokkal járnak a sebesség vagy az adatvédelem terén.

A tudatosság és a gyanakvás

A technikai védelmi eszközök mellett a legfontosabb „biztonsági eszköz” maga a felhasználó. A tudatosság és a kritikus gondolkodás kulcsfontosságú. Kérdezzük meg magunktól:

- Túl szép ahhoz, hogy igaz legyen? Valószínűleg az.

- Ismerem a feladót? Valóban tőle érkezett az üzenet?

- Miért kér tőlem banki adatokat egy e-mailben? A bank soha nem kér ilyet.

- Gyanús a link? Ne kattintsunk rá!

A social engineering támadások éppen az emberi pszichológiát használják ki. A józan paraszti ész és a folyamatos gyanakvás a legjobb védelem ezek ellen a manipulációs kísérletek ellen.

Hétköznapi jó gyakorlatok a biztonságos online életért

Az alapvető védelmi stratégiák elsajátítása után nézzük meg, milyen konkrét, mindennapi szokásokkal erősíthetjük tovább digitális biztonságunkat.

E-mailek kezelése és a gyanús linkek felismerése

Az e-mail továbbra is a phishing támadások elsődleges csatornája. Legyünk rendkívül óvatosak a beérkező üzenetekkel:

- Ellenőrizzük a feladót: Ne csak a kijelzett nevet nézzük, hanem az e-mail címet is. Gyakran egy-egy betű eltérés árulkodó lehet (pl. „support@amaz0n.com” a „support@amazon.com” helyett).

- Gyanús tárgy és tartalom: Sürgető hangvétel, fenyegetés, hihetetlen ajánlatok, helyesírási hibák mind intő jelek lehetnek.

- Ne kattintsunk gyanús linkekre: Mielőtt rákattintanánk egy linkre, vigyük fölé az egérmutatót (mobiltelefonon hosszan nyomva tartva), és ellenőrizzük, hova mutat valójában. Ha nem egyezik a várt címmel, vagy gyanús, ne kattintsunk rá.

- Ne nyissunk meg ismeretlen mellékleteket: Különösen a .exe, .zip, .docm, .xlsm, .js kiterjesztésű fájlok lehetnek veszélyesek. Még ha ismerős feladótól is érkezik, ha gyanús, kérdezzünk rá telefonon vagy egy külön e-mailben.

- Használjunk spam szűrőt: A legtöbb e-mail szolgáltató hatékony spam szűrővel rendelkezik, de ezeket néha érdemes ellenőrizni, nehogy fontos levelek kerüljenek a spam mappába.

Közösségi média adatvédelem és a megosztott információk

A közösségi média platformok (Facebook, Instagram, LinkedIn, TikTok stb.) óriási mennyiségű személyes adatot gyűjtenek rólunk, és mi magunk is rengeteg információt osztunk meg. Fontos a tudatos adatkezelés:

- Adatvédelmi beállítások áttekintése: Rendszeresen ellenőrizzük és szigorítsuk az adatvédelmi beállításokat. Ki láthatja a posztjainkat, ki jelölhet meg minket, ki láthatja az elérhetőségeinket?

- Gondoljuk át, mit osztunk meg: Mielőtt posztolnánk valamit, képzeljük el, hogy a világ összes embere látja. Ne osszunk meg túl sok személyes információt (születési dátum, lakcím, nyaralási tervek), amivel a bűnözők visszaélhetnek.

- Óvatosan az ismerősnek jelölésekkel: Ne fogadjuk el bárki ismerősnek jelölését. A kamu profilok gyakran gyűjtenek információt, vagy phishing támadásokhoz használják fel az ismerősi listákat.

- Kétlépcsős azonosítás a közösségi médiában is: Kapcsoljuk be a 2FA-t a fiókjainkon.

Online vásárlás és bankolás biztonságosan

Az online vásárlás és bankolás kényelmes, de fokozott óvatosságot igényel:

- Ellenőrizzük a weboldal biztonságát: Mindig keressük a HTTPS protokollt (a böngésző címsorában lévő lakat ikon) és a megbízható tanúsítványt. Ez jelzi, hogy a kapcsolat titkosított.

- Csak megbízható oldalról vásároljunk: Ismeretlen vagy gyanús weboldalakon ne adjuk meg bankkártya adatainkat. Keressünk véleményeket, értékeléseket az oldalról.

- Használjunk virtuális kártyát vagy PayPal-t: Sok bank kínál virtuális bankkártyát, amelynek limitje beállítható, vagy csak egy tranzakcióra érvényes. A PayPal és hasonló szolgáltatások extra védelmi réteget biztosítanak, mivel nem kell közvetlenül megadnunk bankkártya adatainkat a kereskedőnek.

- Figyeljük a banki értesítéseket: Kapcsoljuk be az SMS vagy push értesítéseket minden tranzakcióról, hogy azonnal értesüljünk, ha jogosulatlan tevékenység történik.

- Ne tároljuk el a kártyaadatokat: Bár kényelmes, de kockázatos elmenteni a bankkártya adatainkat weboldalakon. Inkább írjuk be minden alkalommal.

Nyilvános Wi-Fi hálózatok használata: kockázatok és óvintézkedések

A nyilvános Wi-Fi hálózatok kényelmesek, de rendkívül veszélyesek lehetnek:

- Kerüljük az érzékeny műveleteket: Ne bankoljunk, ne vásároljunk, és ne jelentkezzünk be érzékeny fiókjainkba nyilvános Wi-Fi-n keresztül.

- Használjunk VPN-t: Ahogy már említettük, a VPN titkosítja a forgalmunkat, így védve az adatainkat.

- Győződjünk meg a hálózat hitelességéről: Ellenőrizzük, hogy valóban az adott kávézó vagy szálloda hivatalos hálózatához csatlakozunk-e, ne egy kamu hálózathoz, amit a támadók hoztak létre.

- Kapcsoljuk ki a fájlmegosztást: Nyilvános hálózatokon kapcsoljuk ki a fájlmegosztást, hogy mások ne férhessenek hozzá eszközeinkhez.

Mobil eszközök biztonsága: okostelefonok és tabletek

Mobil eszközeink mára mini számítógépekké váltak, és ugyanazokat a biztonsági elveket kell rájuk alkalmazni:

- Képernyőzár: Mindig használjunk erős PIN kódot, ujjlenyomatot vagy arcfelismerést a képernyő zárolására.

- Alkalmazásengedélyek: Telepítéskor és utólag is ellenőrizzük, milyen engedélyeket kérnek az alkalmazások. Egy zseblámpa alkalmazásnak nincs szüksége a névjegyeinkhez való hozzáférésre.

- Csak hivatalos forrásból töltsünk le alkalmazásokat: Google Play Store vagy Apple App Store. Kerüljük a külső, nem megbízható forrásokat.

- Készítsünk biztonsági mentést: Rendszeresen mentsük mobil eszközeink adatait.

- Távoli törlés funkció: Állítsuk be a távoli törlés funkciót (pl. Google Find My Device, Apple Find My iPhone), hogy elvesztés vagy lopás esetén letörölhessük az eszköz tartalmát.

- Mobil antivírus: Fontoljuk meg egy mobil antivírus alkalmazás telepítését.

Okosotthon eszközök és az IoT biztonsága

Az okosotthon eszközök kényelmet és modern életérzést biztosítanak, de potenciális biztonsági kockázatokat is rejtenek:

- Változtassuk meg az alapértelmezett jelszavakat: Az okos eszközök gyakran alapértelmezett, könnyen kitalálható jelszavakkal érkeznek. Azonnal változtassuk meg ezeket erős, egyedi jelszavakra.

- Rendszeres frissítés: Frissítsük az eszközök firmware-jét, ha elérhető frissítés.

- Hálózati szegmentálás: Ha lehetséges, különítsük el az IoT eszközöket egy külön hálózatra a fő számítógépeinktől és érzékeny adatainkat tároló eszközeinktől.

- Tudatos vásárlás: Válasszunk megbízható gyártók termékeit, amelyek odafigyelnek a biztonságra.

Adatvédelem a böngészőben: sütik és nyomkövetők

A böngészőkben is számos beállítással növelhetjük az adatvédelmünket:

- Sütik (cookies) kezelése: Állítsuk be, hogy a böngésző hogyan kezelje a sütiket. Tiltsuk le a harmadik féltől származó sütiket, vagy rendszeresen töröljük őket.

- Nyomkövetés elleni védelem: Használjunk böngésző bővítményeket (pl. uBlock Origin, Privacy Badger), amelyek blokkolják a nyomkövetőket és a reklámokat.

- InPrivate/Inkognitó mód: Ez a mód nem menti a böngészési előzményeket, sütiket és egyéb adatokat, de nem tesz minket láthatatlanná az internetszolgáltató vagy a weboldalak számára.

A „digitális lábnyom” kezelése

A digitális lábnyomunk az összes online tevékenységünk és adatunk összessége. Fontos tudatosan kezelni:

- Rendszeres ellenőrzés: Keressünk rá magunkra a Google-ben, hogy lássuk, milyen információk érhetők el rólunk.

- Fiókok törlése: Töröljük azokat a régi, nem használt online fiókjainkat, amelyek már nem szükségesek.

- Adattörlési jog: A GDPR értelmében jogunk van kérni adataink törlését bizonyos szolgáltatóktól.

Gyermekek online biztonsága

A gyermekek különösen sebezhetőek az online térben. Szülőként fontos feladatunk a védelmük:

- Oktatás: Beszélgessünk velük az online veszélyekről, a személyes adatok védelméről, a cyberbullyingról és a gyanús üzenetekről.

- Szülői felügyeleti szoftverek: Használjunk szülői felügyeleti szoftvereket, amelyek korlátozzák a hozzáférést bizonyos tartalmakhoz és nyomon követik a gyerekek online tevékenységét.

- Időkorlátok: Állítsunk be időkorlátokat az online eszközök használatára.

- Közös internethasználat: Kezdetben legyünk velük, amikor interneteznek, és segítsük őket a biztonságos navigálásban.

„A digitális biztonság nem egy célállomás, hanem egy folyamatos utazás. Minden nap tanulnunk és alkalmazkodnunk kell, hogy megőrizzük online integritásunkat.”

Az emberi tényező: a leggyengébb láncszem és a legfőbb védelem

A legkifinomultabb technológiai védelmi rendszerek is hiábavalóak, ha a felhasználó hibázik. Az emberi tényező gyakran a kiberbiztonság leggyengébb láncszeme, de paradox módon a legerősebb védelmi vonal is lehet, ha megfelelően képzett és tudatos.

A legtöbb sikeres kiberfenyegetés – legyen szó adathalászatról, social engineeringről vagy malware terjesztésről – valamilyen emberi hibára épít. Egy óvatlan kattintás, egy gyenge jelszó, egy megtévesztő e-mailre adott válasz elegendő lehet ahhoz, hogy a támadók bejussanak a rendszerbe. A kiberbűnözők éppen ezért egyre inkább a pszichológiai manipulációra fókuszálnak, kihasználva az emberek kíváncsiságát, félelmét, sürgető érzését vagy segítőkészségét.

Ezért a kiberbiztonsági tudatosság fejlesztése alapvető fontosságú. Ez nem csak a IT szakemberek feladata, hanem minden egyes internetezőé. A rendszeres oktatás, a valós példákon alapuló tréningek és a folyamatos tájékoztatás kulcsfontosságú. Meg kell tanítani az embereket felismerni a gyanús jeleket, megérteni a kockázatokat és megfelelő módon reagálni a potenciális fenyegetésekre.

A tudatos felhasználó:

- Kétszer is meggondolja, mielőtt egy ismeretlen linkre kattint.

- Kritikusan szemléli a beérkező e-maileket és üzeneteket.

- Erős, egyedi jelszavakat használ, és bekapcsolja a kétlépcsős azonosítást.

- Rendszeresen frissíti a szoftvereit.

- Tudja, mikor kell gyanakodnia, és mikor kell segítséget kérnie.

Amikor az emberek megértik, hogy a digitális biztonság nem csak egy technikai kérdés, hanem a saját felelősségük is, akkor válnak a védelem aktív részeseivé. Az emberi tényező megerősítése jelenti a leghatékonyabb befektetést a jövő internetbiztonságába.

A jövő kihívásai és trendjei az internetbiztonságban

Az internetbiztonság világa soha nem áll meg. Ahogy a technológia fejlődik, úgy változnak a fenyegetések és a védekezési módszerek is. Nézzük meg, milyen trendek és kihívások várhatók a közeljövőben.

Mesterséges intelligencia (MI) szerepe: kétélű fegyver

A mesterséges intelligencia (MI) és a gépi tanulás (ML) forradalmasítja a kiberbiztonságot, de kétélű fegyverként működik. Egyrészt az MI segíthet a védőknek:

- Gyorsabban azonosítani a fenyegetéseket és az anomáliákat a hálózati forgalomban.

- Automatizálni a biztonsági műveleteket és a válaszreakciókat.

- Előre jelezni a potenciális támadásokat a minták elemzésével.

Másrészt a támadók is egyre inkább alkalmazzák az MI-t:

- Kifinomultabb, személyre szabottabb phishing e-mailek generálására.

- Autonóm malware létrehozására, amely képes alkalmazkodni és megkerülni a védelmet.

- Hatékonyabb brute force támadások végrehajtására.

Az MI-alapú védelem és támadás közötti fegyverkezési verseny várhatóan tovább gyorsul.

Kvantumszámítógépek és a kriptográfia jövője

A kvantumszámítógépek fejlesztése hatalmas áttörést hozhat a számítástechnikában, de komoly kihívást jelent a jelenlegi kriptográfiai algoritmusok számára. A mai titkosítási módszerek, amelyek az adatok biztonságát garantálják, elméletileg feltörhetők lennének egy kellően erős kvantumszámítógép által. Ezért a kutatók már most dolgoznak az úgynevezett poszt-kvantum kriptográfián, amely képes lesz ellenállni a kvantumszámítógépek támadásainak. Ez egy hosszú távú, de kritikus fontosságú feladat.

IoT és okosvárosok biztonsága

Ahogy az IoT eszközök száma exponenciálisan növekszik, és az okosváros koncepciók terjednek, úgy nő a felügyelet nélküli, sebezhető eszközök száma is. Egy okosváros rendszereinek megzavarása – legyen szó közlekedési lámpákról, energiaellátásról vagy térfigyelő kamerákról – katasztrofális következményekkel járhat. Az IoT biztonság és az eszközök közötti kommunikáció védelme kiemelt fontosságúvá válik.

Deepfake és dezinformáció

A mesterséges intelligencia fejlődésével a deepfake technológia egyre valósághűbbé válik. Ez lehetővé teszi, hogy hihető, de hamis videókat és hangfelvételeket hozzanak létre, amelyekben az emberek olyasmiket mondanak vagy tesznek, amit valójában soha. Ez komoly fenyegetést jelent a dezinformáció terjesztésére, a hírnév rombolására és akár a politikai manipulációra is. A deepfake elleni védekezés, a hitelesség ellenőrzése és a digitális vízjelek használata kulcsfontosságú lesz.

Supply chain támadások

A supply chain támadások (ellátási lánc támadások) során a kiberbűnözők nem közvetlenül a célpontot támadják, hanem annak egy szoftveres vagy hardveres beszállítóját. Ha sikerül kompromittálni egy szoftver fejlesztési vagy terjesztési folyamatát, akkor a rosszindulatú kódot milliós nagyságrendű felhasználóhoz juttathatják el egy legitim frissítésen keresztül. A SolarWinds támadás kiváló példa erre, rávilágítva az ellátási lánc biztonságának kritikus fontosságára.

Ezek a trendek világosan mutatják, hogy az internetbiztonság egy állandóan változó, komplex terület, amely folyamatos figyelmet, innovációt és alkalmazkodást igényel. A jövőben a technológiai megoldások mellett az emberi tudatosság és a nemzetközi együttműködés szerepe is felértékelődik a digitális világ védelmében.

Leave a Reply