A digitális korban az információ a legértékesebb valuta, és a kiberbűnözők éppúgy vadásznak rá, mint a hagyományos bűnözők a készpénzre. Az egyik legelterjedtebb és legveszélyesebb módszer, amellyel megszerezhetik ezeket az adatokat, az adathalászat, angolul phishing. Ez a támadási forma nem a technológia, hanem az emberi pszichológia sebezhetőségeit használja ki, megtévesztő üzenetekkel és hamis identitásokkal operálva.

Az adathalászat lényegében egy csalási kísérlet, amelynek célja, hogy a gyanútlan felhasználót rávegye személyes és érzékeny adatok, például felhasználónevek, jelszavak, bankkártya adatok vagy egyéb bizalmas információk kiadására. A támadók jellemzően megbízható entitásoknak – bankoknak, kormányzati szerveknek, népszerű online szolgáltatóknak vagy akár a felhasználó saját munkahelyének – adják ki magukat, hogy hitelesnek tűnjenek.

A jelenség nem újkeletű, gyökerei az internet hőskorába nyúlnak vissza. Már a ’90-es évek közepén megjelentek az első ismert phishing támadások, amelyek az AOL felhasználók jelszavaira vadásztak. Azóta az internet és a kommunikációs technológiák fejlődésével együtt az adathalászati módszerek is kifinomultabbá és sokszínűbbé váltak, alkalmazkodva a digitális táj változásaihoz.

Miért olyan hatékony az adathalászat?

Az adathalászat hatékonysága több tényezőre vezethető vissza. Elsősorban a társadalmi mérnökség (social engineering) elveire épül, amely a pszichológiai manipuláció révén győzi meg az embereket arról, hogy cselekedjenek az elkövető kívánsága szerint. Ez nem igényel bonyolult technikai hackelést, csupán az emberi viselkedés és döntéshozatal megértését.

A támadók gyakran a következő emberi reakciókat célozzák meg:

- Sürgősség és félelem: Az üzenetek gyakran sürgető hangnemet ütnek meg, fenyegetve a fiók felfüggesztésével, pénzügyi veszteséggel vagy jogi következményekkel, ha a felhasználó nem cselekszik azonnal. Ez pánikot kelt, és racionális gondolkodás helyett impulzív reakciókra ösztönöz.

- Kíváncsiság: Egyes támadások vonzó ajánlatokkal, „exkluzív” tartalmakkal vagy érdekesnek tűnő linkekkel próbálják felkelteni a felhasználó érdeklődését, hogy rákattintsanak egy rosszindulatú hivatkozásra.

- Hatalom és tekintély: A csalók gyakran a bank, a rendőrség, egy IT-támogató vagy egy vezető pozícióban lévő személy nevében lépnek fel, kihasználva a tekintély iránti tiszteletet és a parancsok teljesítésének hajlandóságát.

- Segítőkészség: Néha a támadók segítséget kérő üzenetekkel próbálkoznak, például egy bajba jutott ismerős nevében, kihasználva az emberi empátiát.

Ezek a pszichológiai trükkök rendkívül erősek lehetnek, különösen, ha a felhasználó siet, fáradt vagy egyszerűen nem eléggé tájékozott az adathalászat veszélyeiről. A digitális környezetben a személyes érintkezés hiánya tovább nehezíti a csalás felismerését, hiszen nincs mód a beszélgetőpartner arcvonásainak vagy hangjának elemzésére.

„Az adathalászat nem a számítógépeket hackeli meg, hanem az embereket.”

Az adathalászat főbb céljai

Az adathalász támadások mögött többféle motiváció állhat, de a leggyakoribb célok a következők:

- Pénzügyi haszonszerzés: Ez a legnyilvánvalóbb cél. A megszerzett bankkártya adatokkal, online banki hozzáférésekkel, vagy akár kriptovaluta tárcákhoz való hozzáféréssel közvetlenül pénzt lophatnak a felhasználóktól.

- Személyazonosság-lopás: A megszerzett személyes adatok (születési dátum, anyja neve, lakcím, adóazonosító jel) felhasználhatók új számlák nyitására, hitelfelvételekre, vagy egyéb visszaélésekre az áldozat nevében.

- Hozzáférési adatok gyűjtése: A felhasználónevek és jelszavak birtokában a támadók hozzáférhetnek más online fiókokhoz, mint például e-mail, közösségi média, online vásárlási oldalak. Ezeket felhasználhatják további támadásokhoz, zsaroláshoz vagy a felhasználó digitális életének tönkretételéhez.

- Kártékony szoftverek terjesztése: Az adathalász e-mailek gyakran tartalmaznak mellékleteket vagy linkeket, amelyekre kattintva a felhasználó akaratlanul is letölt és telepít malware-t, például vírusokat, trójai programokat, kémprogramokat vagy ransomware-t.

- Vállalati hálózatokba való behatolás: Az alkalmazottak ellen irányuló célzott adathalászat (spear phishing) gyakori módszer a vállalati rendszerekbe való bejutásra. Ha egy alkalmazott hitelesítő adatai kompromittálódnak, a támadók hozzáférhetnek belső adatokhoz, rendszerekhez, ami ipari kémkedéshez vagy jelentős adatvesztéshez vezethet.

- Zsarolás és hírnévrombolás: A megszerzett adatok felhasználhatók zsarolásra, vagy a felhasználó hírnevének rombolására, például kompromittáló információk nyilvánosságra hozásával.

Az adathalászat tehát nem csupán egy pénzügyi fenyegetés, hanem egy komplex kiberbiztonsági kockázat, amely széleskörű károkat okozhat mind az egyének, mind a szervezetek számára.

Az adathalászat anatómiája: Hogyan zajlik egy tipikus támadás?

Bár az adathalász támadások formái rendkívül változatosak lehetnek, a mögöttük meghúzódó alapvető lépések és logika gyakran hasonló. Egy tipikus phishing támadás általában a következő fázisokból áll:

- Előkészítés és célpont kiválasztása: A támadók először kiválasztják a célpontot (egyén, cég, bizonyos demográfiai csoport) és a családot. Megvizsgálják, melyik szervezet (bank, online bolt, közösségi média platform) hiteleségét tudják a legjobban imitálni, és milyen üzenettel tudják a leginkább befolyásolni az áldozatot. Gyakran gyűjtenek információt a célpontról nyílt forrásból (közösségi média, céges honlapok).

- A csalétek elkészítése: Létrehoznak egy hamis üzenetet (e-mail, SMS, hangüzenet), amely megbízható forrásból származónak tűnik. Ez az üzenet gyakran sürgető, fenyegető vagy éppen csábító hangnemet használ. Emellett létrehoznak egy hamis weboldalt is, amely az eredeti szolgáltató webhelyének tökéletes másolata. Ez a hamis oldal gyűjti majd be az áldozat adatait.

- A támadás elindítása: Az elkészített csaléteket széles körben kiküldik (tömeges e-mail, SMS kampány) vagy célzottan eljuttatják a kiválasztott áldozatokhoz. Az üzenetben található link a hamis weboldalra mutat.

- Adatgyűjtés: Amikor az áldozat rákattint a linkre, a hamis weboldalra jut, ahol arra kérik, hogy adja meg a felhasználónevét, jelszavát, bankkártya adatait vagy egyéb érzékeny információit. A felhasználó azt hiszi, hogy egy legitim oldalon van, és bizalmasan kezeli az adatbevitelt.

- Az adatok felhasználása: Miután a támadók megszerezték az adatokat, azonnal felhasználják azokat pénzügyi visszaélésekre, személyazonosság-lopásra, további fiókok feltörésére vagy egyéb bűncselekmények elkövetésére. Néha az adatok eladásra is kerülnek a sötét weben (dark web).

Ez a folyamat viszonylag egyszerűnek tűnhet, de a támadók folyamatosan fejlesztik módszereiket, hogy még nehezebbé tegyék a felismerést és a védekezést.

Az adathalászat leggyakoribb típusai

Az adathalászat nem egy egységes jelenség, hanem számos különböző formában jelenik meg, amelyek mindegyike eltérő módszereket és célpontokat alkalmaz. Az alábbiakban bemutatjuk a leggyakoribb adathalász támadástípusokat.

E-mail alapú adathalászat (Email Phishing)

Ez a legelterjedtebb és legismertebb forma. A támadók hamis e-maileket küldenek, amelyek célja a bizalmas adatok megszerzése. Ezek az e-mailek gyakran megbízható forrásból származónak tűnnek, például bankoktól, online szolgáltatóktól, közösségi média platformoktól vagy e-kereskedelmi oldalakról.

Standard adathalászat: Ez a legáltalánosabb típus, ahol a támadók nagy mennyiségű e-mailt küldenek ki, remélve, hogy a címzettek egy része bedől a csalásnak. Az üzenetek általában valamilyen sürgős problémára hivatkoznak (pl. fiók felfüggesztése, gyanús tranzakció), és egy hamis weboldalra mutató linket tartalmaznak.

Spear Phishing (Célzott adathalászat): Ez sokkal kifinomultabb, mint a standard phishing. A támadók előzetesen információkat gyűjtenek a célpontról (pl. neve, beosztása, e-mail címe, érdeklődési köre), és személyre szabott üzeneteket küldenek. Az e-mail gyakran valósághűnek tűnik, és olyan részleteket tartalmaz, amelyek növelik a hitelességét. Például egy adott cégnél dolgozó alkalmazottat célozhatnak meg egy olyan e-maillel, amely a belső IT osztálytól származik, és egy konkrét projektre vagy céges eseményre hivatkozik.

Whaling (Bálnavadászat): Ez a spear phishing egy speciális formája, amely kifejezetten magas rangú vezetőket, mint például vezérigazgatókat (CEO), pénzügyi igazgatókat (CFO) vagy más cégvezetőket céloz meg. A támadások célja általában nagy értékű információk megszerzése vagy jelentős pénzügyi tranzakciók kezdeményezése a vezető nevében. Az üzenetek gyakran jogi, pénzügyi vagy sürgős üzleti ügyekre hivatkoznak.

Clone Phishing (Klón adathalászat): Ennél a típusnál a támadók egy korábban elküldött, legitim e-mailt másolnak le – gyakran egy fontos frissítési vagy értesítési üzenetet. Ezt követően kicserélik az eredeti e-mailben található linkeket vagy mellékleteket rosszindulatú verziókkal, majd elküldik az áldozatoknak. Mivel az üzenet szinte tökéletes másolata egy már látott e-mailnek, nehezebb felismerni a csalást.

SMS alapú adathalászat (Smishing)

A smishing az angol „SMS” és „phishing” szavak összevonásából ered. Ez a támadási forma SMS üzeneteket használ a felhasználók megtévesztésére. Az üzenetek gyakran sürgős banki figyelmeztetéseket, csomagkézbesítési értesítéseket, nyereményjátékokat vagy gyanús fióktevékenységekről szóló figyelmeztetéseket tartalmaznak, amelyekben egy rosszindulatú linkre kell kattintani.

Hanghívás alapú adathalászat (Vishing)

A vishing (voice phishing) a hanghívásokat használja a felhasználók megtévesztésére. A támadók telefonon hívják fel az áldozatot, és megbízható entitásnak (pl. banki ügyfélszolgálat, rendőrség, IT-támogatás) adják ki magukat. Céljuk, hogy rávegyék az áldozatot érzékeny adatok megadására, vagy arra, hogy valamilyen műveletet hajtson végre (pl. szoftver telepítése, pénz átutalása). Gyakran használnak automatizált rendszereket vagy hangtorzító szoftvereket a hitelesség növelésére.

Weboldal alapú adathalászat (Pharming és egyéb)

Nem minden adathalász támadás kezdődik e-maillel vagy SMS-sel. Egyes esetekben a felhasználók közvetlenül egy hamis weboldalra terelődnek.

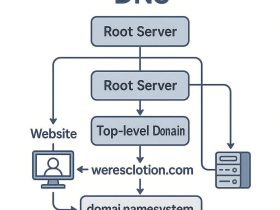

Pharming: Ez egy fejlettebb támadás, ahol a támadók manipulálják a DNS-feloldást, hogy a felhasználó akkor is a hamis weboldalra jusson, ha a helyes URL-t írja be a böngészőbe. Ez történhet a felhasználó számítógépének hosts fájljának módosításával, vagy a DNS szerverek kompromittálásával. A felhasználó észre sem veszi, hogy nem a valódi webhelyen van.

Evil Twin (Gonosz iker): Ez a támadás hamis Wi-Fi hozzáférési pontokat hoz létre, amelyek legitimnek tűnnek (pl. „Free_Public_Wifi”). Amikor a felhasználók csatlakoznak ehhez a hálózathoz, a támadók lehallgathatják a forgalmukat, és átirányíthatják őket hamis weboldalakra, ahol adatok megadására kérik őket.

Keresőmotoros adathalászat (Search Engine Phishing): A támadók rosszindulatú hirdetéseket vagy SEO technikákat használnak, hogy hamis weboldalaik magasra kerüljenek a keresőmotorok találatai között. Amikor a felhasználó egy keresési eredményre kattint, a hamis oldalra jut, ahol adatok megadására kérik.

Pop-up Phishing: Ez a fajta phishing hamis pop-up ablakokat használ, amelyek megbízható szoftverek (pl. vírusirtó, operációs rendszer) figyelmeztetéseinek tűnnek. Ezek az ablakok arra kérik a felhasználót, hogy adja meg adatait, vagy telepítsen egy „frissítést”, amely valójában malware.

Közösségi média alapú adathalászat

A közösségi média platformok, mint a Facebook, Instagram, Twitter vagy LinkedIn, ideális terepet biztosítanak az adathalászok számára. A támadók hamis profilokat hozhatnak létre, vagy feltört fiókokat használhatnak rosszindulatú linkek megosztására, „nyereményjátékok” hirdetésére, vagy közvetlen üzenetek küldésére, amelyek célja a személyes adatok megszerzése.

Ransomware és adathalászat kapcsolata

Bár a ransomware (zsarolóvírus) önmagában egy másik típusú kiberfenyegetés, az adathalászat gyakran a ransomware terjesztésének elsődleges módja. Egy phishing e-mailben található rosszindulatú mellékletre vagy linkre kattintva a felhasználó akaratlanul is telepítheti a ransomware-t, amely titkosítja az adatait, majd váltságdíjat követel azok visszaállításáért.

Az adathalász támadások sokfélesége rávilágít arra, hogy milyen ébernek kell lennünk a digitális térben. A felismerés és a hatékony védekezés kulcsfontosságú a személyes és üzleti adatok biztonságának megőrzésében.

Hogyan ismerjük fel az adathalász kísérleteket? – A vörös zászlók

Az adathalászat elleni védekezés első és legfontosabb lépése a felismerés. A támadók folyamatosan finomítják módszereiket, de számos árulkodó jel létezik, amelyek segíthetnek azonosítani egy gyanús üzenetet vagy weboldalt. Fontos, hogy mindig kritikusan szemléljük a bejövő kommunikációt, különösen, ha az sürgető vagy szokatlan kérést tartalmaz.

„A kritikus gondolkodás a legjobb tűzfal az adathalászat ellen.”

Gyanús feladó

Mindig ellenőrizze a feladó e-mail címét, nem csak a megjelenített nevet. A támadók gyakran használnak olyan neveket, amelyek hasonlítanak a legitim szervezetek nevére, de a mögöttes e-mail cím (pl. support@banknev.com helyett support@banknev-security.com, vagy support@banknev.ru) árulkodó lehet. Egy apró elírás, egy extra karakter vagy egy szokatlan domain név azonnal gyanút kelthet.

Sürgősség és fenyegetés

Az adathalász üzenetek gyakran pánikot vagy félelmet próbálnak kelteni azzal, hogy azonnali cselekvést követelnek. Például: „Fiókja felfüggesztésre kerül, ha nem frissíti adatait 24 órán belül!”, „Gyanús tranzakciót észleltünk, kattintson ide a blokkoláshoz!”, „Nyert egy nagy összeget, de csak 1 órája van a jelentkezésre!”. A legitim szervezetek ritkán kommunikálnak ilyen fenyegető vagy sürgető hangnemben.

Helyesírási és nyelvtani hibák

Bár a kifinomultabb támadásokban ez egyre ritkább, a rossz nyelvtani szerkezet, a helyesírási hibák vagy a furcsa szóhasználat továbbra is gyakori jele egy phishing kísérletnek. A nagyvállalatok és bankok professzionális kommunikációt folytatnak, gondosan ellenőrzött szövegekkel.

Gyanús linkek

Soha ne kattintson azonnal egy e-mailben vagy SMS-ben kapott linkre! Vigye az egérmutatót a link fölé (mobiltelefonon hosszan nyomja meg a linket) anélkül, hogy rákattintana. Ekkor megjelenik a link valódi célcíme. Ha ez a cím eltér attól, amit az üzenet sugall, vagy gyanúsnak tűnik (pl. ismeretlen domain, IP-cím, hosszú, értelmetlen karakterlánc), akkor nagy valószínűséggel adathalászatról van szó. Mindig közvetlenül a böngészőbe írja be a szolgáltató webcímét, ha bejelentkezésre van szüksége.

Ismeretlen mellékletek

Soha ne nyisson meg ismeretlen vagy gyanús e-mailből származó mellékleteket, még akkor sem, ha azok ártatlannak tűnő fájlformátumok (pl. PDF, Word dokumentum). Ezek gyakran malware-t tartalmazhatnak, amely a megnyitáskor azonnal települ a számítógépére.

Személyes adatok kérése

A bankok, kormányzati szervek és megbízható szolgáltatók soha nem kérnek érzékeny személyes adatokat (jelszó, PIN kód, bankkártya CVV kód, anyja neve) e-mailben vagy SMS-ben. Ha ilyen kérést kap, az szinte biztosan csalás.

Nem várt e-mailek, hívások

Ha olyan e-mailt vagy telefonhívást kap egy banktól vagy szolgáltatótól, amellyel nemrégiben nem volt interakciója, vagy amely nem illeszkedik a szokásos kommunikációs mintázatához, legyen különösen óvatos. Például egy „csomagkézbesítési értesítő” akkor gyanús, ha nem rendelt semmit.

Nem megfelelő üdvözlés

A legtöbb legitim szervezet személyre szabottan szólítja meg ügyfeleit (pl. „Kedves Kovács János!”). Ha az üdvözlés általános (pl. „Kedves Ügyfelünk!”, „Tisztelt Felhasználó!”), az gyanúra adhat okot, különösen, ha a feladó elvileg ismeri az Ön nevét.

Inkonzisztens márkaelemek

Figyelje meg a logókat, betűtípusokat és színeket. Az adathalász oldalak vagy e-mailek gyakran rossz minőségű, elavult vagy hibás logókat, eltérő betűtípusokat és színpalettákat használnak, amelyek nem egyeznek meg a legitim szervezet arculatával. Bár a profi támadások egyre jobban utánozzák az eredeti dizájnt.

HTTPS hiánya vagy gyanús tanúsítványok

Ha egy weboldalon személyes adatokat kell megadnia, ellenőrizze, hogy az oldal címe „https://” előtaggal kezdődik-e, és hogy a böngésző címsorában megjelenik-e egy lakat ikon. Ez jelzi, hogy a kapcsolat titkosított és biztonságos. Ha a lakat hiányzik, vagy a tanúsítvány érvénytelennek tűnik (kattintson a lakat ikonra a részletekért), azonnal zárja be az oldalt. A támadók azonban ma már gyakran használnak érvényes HTTPS tanúsítványokat is, ezért ez önmagában nem elegendő a hitelesség igazolására, csak az alapvető biztonságra utal.

Ezen vörös zászlók ismerete és folyamatos alkalmazása jelentősen csökkentheti annak kockázatát, hogy adathalászat áldozatává váljon. Az éberség és a gyanakvás a legjobb védelem.

Hatékony védekezési stratégiák az adathalászat ellen

Az adathalászat elleni küzdelem egy többrétű feladat, amely technikai megoldásokat és felhasználói tudatosságot egyaránt igényel. Nincs egyetlen „ezüstgolyó” megoldás, de a különböző védelmi rétegek kombinálásával jelentősen csökkenthetjük a kockázatot.

Technikai védelem

A technológia kulcsszerepet játszik az adathalász kísérletek azonosításában és blokkolásában, mielőtt azok elérnék a felhasználót.

E-mail szűrők és spam elleni védelem: A legtöbb e-mail szolgáltató (Gmail, Outlook, céges levelezőrendszerek) beépített spam és phishing szűrőkkel rendelkezik. Ezek folyamatosan elemzik a bejövő e-maileket gyanús mintázatok, linkek és mellékletek után kutatva. Fontos, hogy ezeket a funkciókat aktiválva tartsuk, és ha gyanús e-mailt kapunk, jelöljük spamként vagy phishing kísérletként, ezzel segítve a szűrők finomítását.

Antivírus és antimalware szoftverek: Telepítsen megbízható antivírus és antimalware szoftvert minden eszközére (számítógép, laptop, okostelefon), és gondoskodjon annak rendszeres frissítéséről. Ezek a programok képesek felismerni és blokkolni a rosszindulatú szoftvereket, amelyek adathalász linkekről vagy mellékletekből származhatnak.

Többfaktoros hitelesítés (MFA/2FA): Ez az egyik leghatékonyabb védelem az adathalászat ellen. Az MFA azt jelenti, hogy a jelszó mellett egy második azonosítási módszerre is szükség van a bejelentkezéshez, például egy SMS-ben kapott kódra, egy hitelesítő alkalmazásból generált kódra, vagy egy ujjlenyomatra. Még ha a támadók meg is szerzik a jelszavát phishing útján, az MFA hiányában nem tudnak bejelentkezni a fiókjába.

Jelszókezelők és erős jelszavak: Használjon erős, egyedi jelszavakat minden online fiókjához. Egy jelszókezelő (pl. LastPass, 1Password, Bitwarden) segíthet ezek generálásában és biztonságos tárolásában. A jelszókezelők emellett gyakran figyelmeztetnek, ha egy webhely, ahová be szeretne jelentkezni, nem az, aminek látszik, így extra védelmi réteget biztosítanak a hamis weboldalak ellen.

Rendszeres szoftverfrissítések: Tartsa naprakészen operációs rendszerét, böngészőjét és minden egyéb szoftverét. A szoftvergyártók folyamatosan adnak ki biztonsági javításokat, amelyek bezárják azokat a sebezhetőségeket, amelyeket a támadók kihasználhatnának.

DNSSEC és HTTPS: Bár a felhasználók közvetlenül nem befolyásolják, a biztonságos DNS feloldás (DNSSEC) és a titkosított weboldal kapcsolatok (HTTPS) használata alapvető a webes biztonság szempontjából. Mindig ellenőrizze a lakat ikont a böngésző címsorában, mielőtt érzékeny adatokat adna meg egy weboldalon.

Tűzfalak: A tűzfalak (mind szoftveres, mind hardveres) segítenek szabályozni a hálózati forgalmat, és blokkolhatják a gyanús kapcsolatokat, megakadályozva a malware bejutását vagy a kompromittált rendszerekkel való kommunikációt.

Biztonsági mentések: Rendszeresen készítsen biztonsági mentéseket fontos adatairól. Ez különösen hasznos ransomware támadás esetén, mivel lehetővé teszi az adatok visszaállítását anélkül, hogy váltságdíjat kellene fizetni.

Felhasználói tudatosság és oktatás

A technikai eszközök önmagukban nem elegendőek. A felhasználók képzése és tudatosságának növelése elengedhetetlen az adathalászat elleni védekezésben.

Kritikus gondolkodás és egészséges gyanakvás: Tanulja meg megkérdőjelezni a gyanús üzeneteket. Ha valami túl szép, hogy igaz legyen, valószínűleg nem is az. Ha valami sürgető és fenyegető, álljon meg egy pillanatra, és gondolja át, miért kapja ezt az üzenetet.

Gyanús e-mailek jelentése: Ha adathalász e-mailt kap, ne csak törölje, hanem jelentse is azt. A legtöbb e-mail szolgáltató rendelkezik „Jelentés adathalászatról” vagy „Jelentés spamről” funkcióval. Ez segít a szolgáltatóknak felismerni a támadásokat és védeni más felhasználókat.

Személyes adatok védelme: Ne osszon meg feleslegesen személyes adatokat online, különösen a közösségi médiában. Minél kevesebb információ áll rendelkezésre Önről, annál nehezebb a támadóknak személyre szabott spear phishing támadásokat indítaniuk.

Közösségi média óvatosság: Ellenőrizze a közösségi média adatvédelmi beállításait, és csak azokkal osszon meg információkat, akikben megbízik. Legyen óvatos a gyanús linkekkel, nyereményjátékokkal és „ismerősnek” tűnő, de furcsa profiloktól érkező üzenetekkel.

A „too good to be true” elve: Ne dőljön be olyan ajánlatoknak, amelyek irreálisan jók (pl. hatalmas nyeremények, hihetetlenül alacsony árak). Ezek szinte kivétel nélkül csalások.

Vállalati szintű védelem

A vállalatoknak különösen nagy hangsúlyt kell fektetniük az adathalászat elleni védekezésre, mivel egy sikeres támadás súlyos anyagi és reputációs károkat okozhat.

Biztonsági protokollok és irányelvek: Világos és egyértelmű biztonsági irányelveket kell létrehozni az e-mail és internet használatára vonatkozóan. Ezeknek tartalmazniuk kell az adathalász kísérletek felismerésének és jelentésének folyamatát.

Munkavállalói képzések: Rendszeres, interaktív képzéseket kell tartani a munkavállalók számára az adathalászat veszélyeiről, a felismerési technikákról és a helyes eljárásokról. Ezek a képzések legyenek gyakorlatiasak és valós példákon alapulóak.

Szimulált adathalász támadások: A vállalatok rendszeresen végezhetnek szimulált phishing támadásokat a saját alkalmazottaik ellen. Ez segít azonosítani a gyenge pontokat, és megerősíteni a munkavállalók tudatosságát anélkül, hogy valódi kárt okoznának.

Incidenskezelési terv: Minden szervezetnek rendelkeznie kell egy részletes incidenskezelési tervvel arra az esetre, ha egy adathalász támadás sikeresen behatol a rendszerbe. Ez a terv meghatározza a teendőket, a felelősségi köröket és a kommunikációs stratégiát az incidens kezelésére.

Hálózati szegmentálás és hozzáférés-vezérlés: A hálózat szegmentálása és a szigorú hozzáférés-vezérlés korlátozza a támadó mozgásterét, ha sikerül is bejutnia a rendszerbe egy phishing támadás révén. Csak azok a felhasználók férjenek hozzá érzékeny adatokhoz, akiknek feltétlenül szükségük van rá.

Az adathalászat elleni védekezés folyamatos éberséget és alkalmazkodást igényel. A technológiai fejlesztések és a felhasználói oktatás együttesen biztosítják a legjobb védelmet ebben a dinamikusan változó kiberfenyegetési környezetben.

Mit tegyünk, ha áldozatul estünk?

Annak ellenére, hogy minden óvintézkedést megteszünk, előfordulhat, hogy valaki mégis adathalászat áldozatává válik. Fontos, hogy ilyenkor ne essünk pánikba, hanem azonnal cselekedjünk a károk minimalizálása érdekében.

Azonnali lépések:

- Jelszavak azonnali megváltoztatása: Ha megadta jelszavát egy hamis weboldalon, azonnal változtassa meg azt az érintett szolgáltatás (és minden olyan más szolgáltatás) valódi webhelyén, ahol ugyanazt a jelszót használja. Ha lehetséges, aktiválja a többfaktoros hitelesítést (MFA).

- Bankkártya letiltása: Amennyiben bankkártya adatait adta meg, azonnal lépjen kapcsolatba bankjával, és tiltsa le a kártyát. Ellenőrizze a számlakivonatát gyanús tranzakciók után kutatva.

- Azonosító adatok figyelése: Ha személyes azonosító adatait (pl. anyja neve, születési dátum, adóazonosító jel) adta meg, figyelje a bankszámláit és hitelképességi jelentéseit gyanús tevékenységek után kutatva.

- Hatóságok értesítése: Jelentse az esetet a rendőrségnek (kiberbűnözéssel foglalkozó osztálynak) vagy a helyi hatóságoknak. Bár előfordulhat, hogy az egyéni károk miatt nem indítanak azonnal nyomozást, a jelentés segíthet az általános bűnüldözésben és a trendek azonosításában.

- Adatvédelmi incidens bejelentése (GDPR esetén): Ha vállalati környezetben történt az incidens, vagy ha személyes adatait egy szolgáltatótól lopták el, jelezze a cég adatvédelmi tisztviselőjének. A GDPR szabályai szerint bizonyos esetekben az incidenst be kell jelenteni a Nemzeti Adatvédelmi és Információszabadság Hatóságnak (NAIH).

- Rendszerellenőrzés és tisztítás: Futtasson teljes víruskeresést a számítógépén vagy eszközén, különösen, ha mellékletet nyitott meg vagy programot telepített. Ha szükséges, fontolja meg a rendszer újratelepítését.

- Minden érintett értesítése: Ha a támadók hozzáfértek az e-mail fiókjához, értesítse névjegyzékében szereplő ismerőseit, hogy ne dőljenek be az Ön nevében küldött hamis üzeneteknek.

A gyors reagálás döntő fontosságú a károk minimalizálásában. Minél hamarabb cselekszik, annál nagyobb az esélye, hogy megakadályozza a további visszaéléseket.

Jövőbeli trendek az adathalászatban

Az adathalászat folyamatosan fejlődik, ahogy a technológia és az emberi viselkedés is változik. A kiberbűnözők mindig új utakat keresnek a megtévesztésre, és a jövőbeli trendek aggasztóan kifinomult támadásokat vetítenek előre.

Mesterséges intelligencia és gépi tanulás (AI/ML) használata

Az AI és a gépi tanulás forradalmasíthatja az adathalászatot. A támadók felhasználhatják ezeket a technológiákat:

- Realistább üzenetek generálására: Az AI képes tökéletes nyelvtannal és stílussal rendelkező, személyre szabott e-mailek és üzenetek ezreit generálni, amelyek sokkal nehezebben azonosíthatók csalásként.

- Célpontok profilozására: Az ML algoritmusok képesek hatalmas adatmennyiséget elemezni a közösségi médiából és más forrásokból, hogy pontosabb célpontprofilokat hozzanak létre, növelve a spear phishing támadások hatékonyságát.

- Dinamikus weboldalak létrehozására: Az AI valós időben adaptálódó hamis weboldalakat hozhat létre, amelyek még jobban utánozzák a legitim felületeket.

Voice cloning és deepfakes a vishing támadásokban

A hangklónozás és a deepfake technológiák lehetővé teszik a támadók számára, hogy meglévő hangmintákból egy személy hangját szintetizálják. Ez rendkívül veszélyes lehet a vishing (hangalapú adathalászat) támadásokban, ahol a csalók egy vezető vagy kolléga hangját utánozva kérhetnek sürgős pénzátutalást vagy bizalmas információkat.

Supply chain attacks (ellátási lánc támadások)

Az adathalászat egyre inkább beépülhet az ellátási lánc támadásokba. A támadók nem közvetlenül a végső céget célozzák meg, hanem egy harmadik fél szolgáltatót (pl. szoftverfejlesztő, IT-szolgáltató), amelyhez a célcégnek bizalmi kapcsolata van. Egy ilyen szolgáltató feltört rendszereiből küldött phishing üzenetek sokkal hitelesebbek, és nagyobb eséllyel vezetnek sikerre.

Adathalászat a metaverzumban és új platformokon

Ahogy a virtuális valóság (VR), a kiterjesztett valóság (AR) és a metaverzum egyre inkább teret hódít, új felületek nyílnak meg az adathalászat számára. A virtuális világokban hamis avatarok, virtuális tárgyak vagy események révén is próbálkozhatnak a csalók adatok megszerzésével vagy malware terjesztésével.

QR-kód alapú adathalászat (Quishing)

A QR-kódok egyre elterjedtebbek a fizikai és digitális térben egyaránt. A támadók manipulált QR-kódokat helyezhetnek el nyilvános helyeken vagy digitális dokumentumokban, amelyek rosszindulatú weboldalakra mutatnak, vagy kártékony fájlokat töltenek le a felhasználó eszközére.

Ezek a jövőbeli trendek rávilágítanak arra, hogy a kiberbiztonság és az adathalászat elleni védekezés egy folyamatosan fejlődő terület. A tudatosság, az oktatás és a legújabb technológiai védelmi megoldások alkalmazása elengedhetetlen ahhoz, hogy lépést tartsunk a kiberbűnözőkkel és megőrizzük digitális biztonságunkat.

Leave a Reply