A modern digitális világban a vezeték nélküli hálózatok, vagyis a Wi-Fi, alapvető fontosságúvá váltak mindennapi életünkben. Legyen szó otthoni internetezésről, munkahelyi kapcsolódásról vagy nyilvános helyeken történő böngészésről, a Wi-Fi biztosítja a zökkenőmentes hozzáférést az online térhez. Ezen hálózatok egyik legfontosabb, mégis gyakran félreértett vagy figyelmen kívül hagyott komponense az SSID. Ez a rövidítés a Service Set Identifier kifejezést takarja, és lényegében a Wi-Fi hálózatunk nevét jelöli. Bár egyszerűnek tűnik, az SSID mögött összetett funkciók, biztonsági megfontolások és konfigurációs lehetőségek rejlenek, amelyek alapvetően befolyásolják hálózatunk elérhetőségét, biztonságát és a felhasználói élményt.

A következőkben mélyrehatóan vizsgáljuk az SSID fogalmát, annak működését, a hálózatnév rejtésének előnyeit és hátrányait, a titkosítás szerepét, valamint a biztonságos Wi-Fi beállítások alapvető lépéseit. Célunk, hogy egy átfogó, szakmailag megalapozott útmutatót nyújtsunk, amely segít olvasóinknak megérteni és optimalizálni saját vezeték nélküli hálózataikat a maximális biztonság és hatékonyság érdekében.

Mi az SSID és hogyan működik?

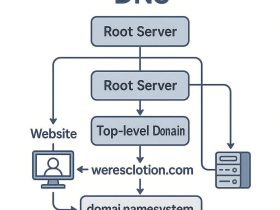

Az SSID, vagy Service Set Identifier, a vezeték nélküli hálózatok egyedi azonosítója. Ez az a név, amelyet a készülékeink (laptopok, okostelefonok, tabletek) listáznak, amikor elérhető Wi-Fi hálózatokat keresnek. Gondoljunk rá úgy, mint egy utcanévre vagy egy házszámra a digitális térben: segít azonosítani a hálózatot a környező sok közül. Minden Wi-Fi router sugározza az általa létrehozott hálózat(ok) SSID-jét, így a közeli eszközök képesek felismerni és csatlakozni hozzájuk, feltéve, hogy ismerik a jelszót.

Technikai szempontból az SSID egy 32 bájtos, alfanumerikus karakterlánc, amelyet a hozzáférési pont (AP) vagy a vezeték nélküli router sugároz. Amikor egy eszköz Wi-Fi hálózatot keres, lényegében ezeket a sugárzott SSID-ket pásztázza. Miután az eszköz azonosított egy SSID-t, amelyet korábban már ismert (például az otthoni hálózatunkat), automatikusan megpróbál csatlakozni hozzá, ha be van állítva az automatikus kapcsolódás és a jelszó is tárolva van. Ha új hálózatot talál, megjeleníti az SSID-t, és jelszót kér a csatlakozáshoz.

Az SSID nem csupán egy név; ez az első réteg, amelyen keresztül a felhasználók interakcióba lépnek a vezeték nélküli infrastruktúrával. Egy jól megválasztott, egyedi SSID nemcsak a könnyebb azonosítást szolgálja, hanem bizonyos mértékig a hálózat tulajdonosának hozzáállását is tükrözheti a biztonsághoz és a rendszerezéshez. A gyári, alapértelmezett SSID-k használata, mint például „TP-Link_ABCD” vagy „UPC Wi-Free”, nemcsak általános, hanem potenciális biztonsági kockázatokat is rejt magában, mivel ezek a nevek gyakran hálózati eszköz típusára vagy szolgáltatóra utalnak, ami megkönnyítheti a támadók dolgát.

„Az SSID nem csupán egy név. Ez a digitális utcatábla, amely hálózatunkat azonosítja, és az első lépés a biztonságos online kapcsolat felé.”

A modern routerek gyakran több SSID-t is képesek sugározni, lehetővé téve például egy fő hálózat és egy vendéghálózat létrehozását. Ez a funkció kulcsfontosságú a hálózati szegmentáció szempontjából, mivel a vendéghálózat általában el van különítve a fő hálózattól, így a vendégek nem férhetnek hozzá a belső erőforrásokhoz, mint például a hálózati tárolók vagy nyomtatók. Mindegyik SSID-hez külön beállítások, jelszavak és biztonsági protokollok tartozhatnak, ami rugalmasságot és fokozott biztonságot biztosít.

SSID-választás és a felhasználói élmény

Az SSID megválasztása sokkal többet jelent, mint egyszerű névadást; hatással van a felhasználói élményre és a hálózatunk biztonságára is. Az alapértelmezett, gyári SSID-k, mint például a „NETGEAR99” vagy „D-Link_Guest”, gyakoriak, de számos hátránnyal járnak. Először is, ezek a nevek gyakran felfedik a router gyártóját és modelljét, ami potenciális információt szolgáltathat a rosszindulatú szereplőknek a lehetséges sebezhetőségekről. Másodszor, a gyári nevek általában nem egyediek, így könnyen összetéveszthetőek más, hasonló nevű hálózatokkal, különösen lakótelepi környezetben.

Egy egyedi, könnyen felismerhető SSID viszont jelentősen javítja a felhasználói élményt. Amikor egy barát vagy családtag meglátogat minket, sokkal egyszerűbb megtalálni a „Kiss_Csalad_WiFi” vagy a „SzuperNet” nevű hálózatot, mint egy generikus, számsorozatot tartalmazó azonosítót. Az egyediség segít elkerülni a téves csatlakozásokat és a zavart, ami különösen zsúfolt Wi-Fi környezetben lehet hasznos.

Ugyanakkor fontos a mértékletesség és a körültekintés az SSID megválasztásakor. Kerüljük a személyes adatokat tartalmazó neveket, mint például a teljes nevünk, címünk vagy születési dátumunk. Bár az SSID önmagában nem teszi lehetővé a hálózat feltörését, az információgyűjtés első lépése lehet egy célzott támadás során. Egy támadó felhasználhatja ezeket az információkat más adatokkal kombinálva, hogy profilozzon minket, vagy social engineering támadásokat indítson. A „Kiss_Pista_Lakasa” típusú SSID például egyértelműen utal a tulajdonosra és a fizikai helyére, ami nem ideális biztonsági szempontból.

Érdemes olyan nevet választani, amely emlékezetes, de nem árul el túl sok személyes információt. Használhatunk vicces, kreatív neveket, vagy egyszerűen egy semleges, de egyedi azonosítót. A lényeg, hogy a név könnyen megjegyezhető legyen a jogosult felhasználók számára, de ne szolgáljon plusz információval a kívülállók felé. A router adminisztrációs felületén általában könnyedén módosítható az SSID, és ezt az első beállítások során érdemes megtenni.

SSID rejtés: Hamis biztonság vagy valós előny?

Az SSID rejtés, más néven rejtett hálózat vagy broadcast kikapcsolása, egy olyan funkció, amely megakadályozza, hogy a router sugározza a hálózat nevét a környező eszközök számára. Ez azt jelenti, hogy a hálózat nem jelenik meg az elérhető Wi-Fi listákban, és a felhasználóknak manuálisan kell beírniuk az SSID-t és a jelszót a csatlakozáshoz. Sokan úgy vélik, hogy ez a beállítás jelentősen növeli a hálózat biztonságát, de ez egy széles körben elterjedt tévedés.

A valóságban az SSID rejtés csak egy nagyon alapszintű, illuzórikus biztonságot nyújt. Egy elszánt és minimális technikai tudással rendelkező támadó számára az elrejtett SSID felfedezése mindössze perceket vesz igénybe. Speciális szoftverekkel és eszközökkel könnyedén lehallgathatók a hálózati forgalomban lévő „probe request” csomagok, amelyek tartalmazzák a rejtett SSID-t is, amikor egy eszköz megpróbál csatlakozni hozzá. Ez a technika, az úgynevezett passzív szkennelés, gyakorlatilag észrevétlenül működik, és pillanatok alatt felfedi a „titkos” hálózat nevét.

Miért terjedt el akkor ez a tévhit? Valószínűleg azért, mert a legtöbb átlagfelhasználó számára az, hogy nem látja a hálózatot a listában, elegendő ahhoz, hogy azt higgye, az biztonságosabb. Azonban ez a megközelítés a biztonságot a láthatatlansággal azonosítja, ami a digitális térben ritkán igaz. A valódi biztonság a robusztus titkosításban és az erős jelszavakban rejlik, nem pedig a hálózatnév elrejtésében.

„Az SSID rejtés olyan, mintha a bejárati ajtódon nem lenne házszám, de a kulcsot a lábtörlő alá tennéd. Nem tesz biztonságosabbá, csak kényelmetlenebbé.”

Sőt, az SSID rejtésnek vannak hátrányai is:

- Kényelmetlenség: Minden új eszköznek, ami csatlakozni akar, manuálisan kell beírnia az SSID-t, ami időigényes és hibalehetőséget rejt magában.

- Kompatibilitási problémák: Egyes régebbi eszközök vagy operációs rendszerek nem kezelik jól a rejtett hálózatokat, ami csatlakozási problémákhoz vezethet.

- Potenciális biztonsági rések: Az eszközök, amelyek egy rejtett hálózathoz próbálnak csatlakozni, folyamatosan sugározzák a keresett SSID-t. Ezt a „probe request” csomagot egy támadó felhasználhatja arra, hogy megtudja, mely hálózatokhoz csatlakozott korábban az adott eszköz. Ez különösen nyilvános helyeken jelenthet adatvédelmi kockázatot.

- Rendszeres lekapcsolódás: Néhány eszköz hajlamosabb lehet a rejtett hálózatokról való lekapcsolódásra, vagy lassabban csatlakozik újra.

Összefoglalva, az SSID rejtés nem ajánlott biztonsági intézkedés. Sokkal hatékonyabb a hálózatot erős titkosítással és robusztus jelszóval védeni. A láthatatlan hálózat inkább akadályozza a jogosult felhasználókat, mintsem elriasztaná a motivált támadókat.

Titkosítás és az SSID: A valódi Wi-Fi biztonság alapjai

A Wi-Fi hálózatok biztonságának valódi sarokköve a titkosítás. Míg az SSID csupán egy azonosító, addig a titkosítás az a mechanizmus, amely megvédi az adatainkat attól, hogy illetéktelenek lehallgassák vagy módosítsák azokat, miközben a vezeték nélküli hálózaton keresztül utaznak. Egy erős titkosítási protokoll és egy robusztus jelszó kombinációja biztosítja a legtöbb otthoni és kisvállalati hálózat számára a megfelelő védelmet.

Az évek során számos titkosítási protokoll látott napvilágot, de nem mindegyik nyújt azonos szintű védelmet. A legfontosabbak a következők:

- WEP (Wired Equivalent Privacy): Ez volt az első széles körben elterjedt Wi-Fi titkosítási szabvány. Sajnos, a WEP mára teljesen elavult és rendkívül sebezhető. Gyakorlatilag percek alatt feltörhető még egy átlagos számítógéppel is, ezért használata semmilyen körülmények között nem ajánlott. Ha a routerünk még WEP-et használ, sürgősen frissítenünk kell a beállításokat, vagy cserélnünk kell a routert.

- WPA (Wi-Fi Protected Access): A WEP sebezhetőségeire válaszul fejlesztették ki. Bár jobb védelmet nyújtott, mint a WEP, a WPA is tartalmazott biztonsági réseket, amelyek lehetővé tették a feltörését. Manapság már nem tekinthető biztonságosnak.

- WPA2 (Wi-Fi Protected Access II): Ez a szabvány hosszú ideig volt az iparági aranystandard. Két fő titkosítási módszert használ: az AES (Advanced Encryption Standard) és a TKIP (Temporal Key Integrity Protocol). Az AES a preferált és sokkal erősebb megoldás. A WPA2-t széles körben alkalmazzák, és megfelelően erős jelszóval kombinálva még ma is jó szintű biztonságot nyújt. Fontos megjegyezni, hogy a WPA2 is volt már kitéve sebezhetőségeknek (pl. KRACK), de a legtöbb gyártó frissítésekkel orvosolta ezeket.

- WPA3 (Wi-Fi Protected Access III): A WPA2 utódjaként a WPA3 a legújabb és legbiztonságosabb titkosítási szabvány. Számos fejlesztést tartalmaz, többek között:

- SAE (Simultaneous Authentication of Equals): Ez a protokoll sokkal ellenállóbbá teszi a jelszó-találgatásos (brute-force) támadásokkal szemben, még akkor is, ha a támadó lehallgatja a hálózati forgalmat.

- Erősebb titkosítás: 128 bites titkosítást alkalmaz, a WPA3 Enterprise mód pedig 192 bites titkosítást is kínál.

- Egyszerűsített csatlakozás: Könnyebbé teszi a jelszó nélküli eszközök (IoT) biztonságos csatlakoztatását is a Wi-Fi Easy Connect funkcióval.

- Nyilvános hálózatok védelme: A WPA3-Personal mód automatikusan titkosítja az adatforgalmat, még nyílt, jelszó nélküli hálózatokon is, ami jelentős előrelépés a nyilvános Wi-Fi biztonság terén.

A WPA3 használata erősen ajánlott, amennyiben a router és az összes csatlakoztatott eszköz támogatja.

A router adminisztrációs felületén ellenőrizzük, hogy melyik titkosítási protokollt használja a hálózatunk. Ha WEP-et vagy WPA-t látunk, azonnal váltsunk WPA2-re (AES) vagy WPA3-ra. Ha a routerünk nem támogatja a WPA3-at, a WPA2-AES a legjobb választás. Kerüljük a WPA2-TKIP/AES „vegyes” módot, ha lehetséges, mivel a TKIP gyengébb, és a támadók kihasználhatják a gyengébb láncszemet.

A titkosítás önmagában azonban nem elegendő. Legalább ilyen fontos az erős jelszó használata. Egy gyenge jelszó (pl. „12345678” vagy „jelszo”) pillanatok alatt feltörhető, függetlenül attól, hogy milyen erős titkosítási protokollt használunk. Egy erős jelszó hosszú (legalább 12-16 karakter), tartalmaz nagy- és kisbetűket, számokat és speciális karaktereket, és nem kapcsolódik személyes adatokhoz vagy könnyen kitalálható kifejezésekhez. Jelszókezelő programok használata segíthet az erős és egyedi jelszavak generálásában és tárolásában.

Erős jelszavak és a Wi-Fi biztonság

A Wi-Fi hálózat biztonságának egyik legkritikusabb eleme az erős jelszó. Hiába a legmodernebb titkosítási protokoll, ha a jelszó könnyen kitalálható vagy feltörhető. Egy gyenge jelszó ugyanis a legmodernebb védelmi rendszert is sebezhetővé teszi, mintha egy páncélszekrényhez papírból készült kulcsot adnánk.

A „jelszó” szó hallatán sokan azonnal valamilyen rövid, könnyen megjegyezhető szavakra vagy számsorokra gondolnak. Ez a megközelítés azonban rendkívül veszélyes. A hackerek és a rosszindulatú szereplők kifinomult technikákat alkalmaznak a jelszavak feltörésére, mint például a szótár alapú támadások (amelyek ismert szavakat és kifejezéseket próbálnak ki) és a nyers erővel történő támadások (brute-force), amelyek minden lehetséges karakterkombinációt kipróbálnak egy adott hosszúságig.

Egy erős Wi-Fi jelszó jellemzői:

- Hosszúság: Legalább 12-16 karakter hosszú legyen. Minél hosszabb a jelszó, annál több időbe telik a feltörése.

- Komplexitás: Tartalmazzon nagy- és kisbetűket, számokat és speciális karaktereket (pl. !, @, #, $, %, ^, &, *).

- Egyediség: Ne használjuk ugyanazt a jelszót más online szolgáltatásokhoz vagy fiókokhoz. Ha egy jelszó kiszivárog, az ne veszélyeztesse az összes többi fiókunkat.

- Nem személyes: Ne tartalmazzon személyes adatokat, mint például születési dátumot, nevet, címünket vagy bármilyen más, könnyen kitalálható információt.

- Nem szótári szó: Kerüljük a szótári szavakat, még akkor is, ha speciális karaktereket adunk hozzájuk. A „H4z1Jelsz0!” például sokkal gyengébb, mint gondolnánk.

A jelszavak megválasztásakor gyakran felmerül a jelszókifejezés (passphrase) koncepciója. Ez egy olyan jelszó, amely több szóból áll, de hosszú és nehezen feltörhető. Például: „A_Rozsaszin_Elefantok_Szeretik_A_Palacsintat_2024!”. Ez a jelszó rendkívül hosszú, könnyen megjegyezhető, de a komplexitása miatt nehezen feltörhető. Fontos, hogy a szavak ne legyenek összefüggőek vagy könnyen asszociálhatók.

A jelszavak biztonságos tárolására és generálására jelszókezelő programok (pl. LastPass, Bitwarden, 1Password) kiválóan alkalmasak. Ezek az alkalmazások képesek erős, véletlenszerű jelszavakat generálni, biztonságosan tárolni őket, és automatikusan kitölteni a bejelentkezési űrlapokat. Így csak egyetlen, mesterjelszót kell megjegyeznünk, a többit pedig rábízhatjuk a programra.

Rendszeresen, legalább évente egyszer, de ideális esetben gyakrabban, cseréljük le a Wi-Fi jelszavunkat. Ez egy egyszerű, de hatékony lépés a hálózat biztonságának fenntartásához. Különösen fontos ez akkor, ha valaki, akiben nem bízunk meg teljesen, hozzáférést kapott a hálózatunkhoz, vagy ha gyanús tevékenységet észlelünk.

A router adminisztrációs felületének jelszavát is cseréljük le az alapértelmezett értékről egy erős, egyedi jelszóra. Ez az a jelszó, amellyel hozzáférünk a router beállításaihoz. Ha ez a jelszó gyenge, vagy gyári értéken marad, egy támadó könnyedén átveheti az irányítást a hálózatunk felett, megváltoztathatja az SSID-t, a jelszót, vagy akár rosszindulatú beállításokat is elvégezhet.

A router beállítások és az SSID menedzsment

A Wi-Fi hálózatunk központi agya a router. Az SSID menedzsmentje és a hálózat biztonságos beállítása mind a router adminisztrációs felületén történik. Ezért kulcsfontosságú, hogy tisztában legyünk azzal, hogyan férhetünk hozzá ehhez a felülethez, és milyen beállításokat kell elvégeznünk.

A router adminisztrációs felületére általában egy böngészőből, egy speciális IP-címen keresztül lehet belépni. Ez az IP-cím gyakran a „gateway” cím, ami általában 192.168.0.1, 192.168.1.1, 192.168.1.254 vagy 10.0.0.1. Ezeket az információkat megtalálhatjuk a router kézikönyvében, a router alján lévő címkén, vagy a számítógépünk hálózati beállításai között (például Windows esetén a parancssorban az ipconfig paranccsal, a „Default Gateway” sorban).

Az első és legfontosabb lépés a router adminisztrációs felületének elérése után a gyári bejelentkezési adatok megváltoztatása. A legtöbb router alapértelmezett felhasználóneve és jelszava „admin”, „password”, „root” vagy a szolgáltató által megadott generikus kombináció. Ezek az adatok széles körben ismertek, és egy támadó számára az elsődleges belépési pontot jelentik. Cseréljük le az alapértelmezett jelszót egy erős, egyedi jelszóra, amely megfelel a korábban említett kritériumoknak.

Az SSID módosítása és a titkosítás beállítása

A router adminisztrációs felületén belül keressük meg a „Wireless Settings”, „Wi-Fi Settings” vagy hasonló nevű menüpontot. Itt találjuk az alábbi fontos beállításokat:

- SSID (Network Name): Itt tudjuk megváltoztatni a hálózatunk nevét. Válasszunk egyedi, de nem személyes adatokat tartalmazó nevet.

- Security Mode / Encryption Type: Ez a legfontosabb biztonsági beállítás. Győződjünk meg róla, hogy WPA3-Personal (ha elérhető és minden eszköz támogatja) vagy WPA2-Personal (AES) van kiválasztva. Kerüljük a WEP-et és a WPA-t.

- Wireless Password / Passphrase: Itt állíthatjuk be az erős jelszavunkat a Wi-Fi hálózathoz.

- SSID Broadcast / Hide SSID: Ez a beállítás szabályozza, hogy a router sugározza-e az SSID-t. Javasolt engedélyezve hagyni (azaz ne rejtsük el az SSID-t), a korábban említett okok miatt.

Vendéghálózat (Guest Network) beállítása

Sok modern router kínál lehetőséget vendéghálózat létrehozására. Ez egy rendkívül hasznos biztonsági funkció, amely lehetővé teszi, hogy a vendégek vagy IoT eszközök (okosotthoni eszközök) egy elkülönített hálózaton keresztül csatlakozzanak az internetre, anélkül, hogy hozzáférnének a fő hálózatunkhoz és az azon lévő érzékeny adatokhoz vagy eszközökhöz. A vendéghálózatnak saját SSID-je és jelszava van, és általában korlátozott hozzáféréssel rendelkezik a helyi hálózati erőforrásokhoz. Mindig használjunk vendéghálózatot, ha vendégeink vannak, vagy ha kevésbé megbízható IoT eszközöket csatlakoztatunk az internetre.

Firmware frissítések

A router szoftvere, az úgynevezett firmware, rendszeres frissítéseket kap a gyártóktól. Ezek a frissítések gyakran tartalmaznak biztonsági javításokat, amelyek orvosolják az újonnan felfedezett sebezhetőségeket, valamint teljesítményjavításokat és új funkciókat. Győződjünk meg róla, hogy a routerünk firmware-je mindig naprakész. A legtöbb modern router automatikusan ellenőrzi és telepíti a frissítéseket, de érdemes manuálisan is ellenőrizni, különösen régebbi modellek esetén.

MAC-cím szűrés (MAC Filtering)

A MAC-cím szűrés egy olyan biztonsági funkció, amely lehetővé teszi, hogy csak bizonyos, előre meghatározott MAC-címekkel rendelkező eszközök csatlakozhassanak a hálózathoz. Bár első pillantásra biztonságosnak tűnik, a MAC-cím szűrés nem nyújt erős védelmet. Egy támadó könnyedén „klónozhatja” vagy „spoofolhatja” egy engedélyezett eszköz MAC-címét, így megkerülve a szűrést. Ezenkívül a MAC-cím szűrés kezelése kényelmetlen, mivel minden új eszköz csatlakoztatásakor manuálisan hozzá kell adni a MAC-címét a listához. Használata inkább kényelmetlenséget okoz, mintsem valós biztonságot nyújt.

Összességében a router beállításainak helyes konfigurálása kulcsfontosságú a biztonságos és stabil Wi-Fi hálózat fenntartásához. Rendszeresen ellenőrizzük ezeket a beállításokat, és legyünk proaktívak a biztonsági intézkedések terén.

További biztonsági beállítások és a hálózatvédelem

Az SSID megfelelő beállítása, az erős titkosítás és a robusztus jelszó mellett számos egyéb lépést tehetünk Wi-Fi hálózatunk és adataink biztonságának fokozása érdekében. Ezek a kiegészítő intézkedések együttesen egy rétegzett védelmi rendszert alkotnak, amely jelentősen megnehezíti a támadók dolgát.

Tűzfal (Firewall)

A routerek beépített tűzfallal rendelkeznek, amely alapértelmezés szerint védi a belső hálózatot a külső, jogosulatlan hozzáféréstől. Ellenőrizzük, hogy a router tűzfala aktív-e, és ne módosítsuk az alapértelmezett beállításokat, hacsak nem tudjuk pontosan, mit csinálunk. A tűzfal szabályai korlátozzák, hogy mely típusú forgalom léphet be és ki a hálózatból, ezzel megelőzve a rosszindulatú kapcsolatokat. Számítógépeinken is tartsuk aktívan a szoftveres tűzfalat (pl. Windows Defender Firewall), amely egy újabb védelmi réteget biztosít az eszköz szintjén.

UPnP (Universal Plug and Play) kikapcsolása

Az UPnP egy olyan protokoll, amely lehetővé teszi a hálózati eszközök (pl. okostévék, játékkonzolok) számára, hogy automatikusan nyissanak portokat a routeren a zökkenőmentes kommunikáció érdekében. Bár kényelmes, az UPnP jelentős biztonsági kockázatot jelenthet, mivel a rosszindulatú szoftverek is kihasználhatják ezt a funkciót, hogy portokat nyissanak a hálózatunkon, és hozzáférjenek az eszközeinkhez. Javasolt kikapcsolni az UPnP-t a router beállításaiban, és manuálisan konfigurálni a port forwardingot, ha egy adott alkalmazás vagy szolgáltatás igényli.

Távoli hozzáférés (Remote Access) letiltása

Sok router lehetővé teszi a távoli hozzáférést az adminisztrációs felülethez az interneten keresztül. Ez a funkció kényelmes lehet a hálózati rendszergazdák számára, de otthoni felhasználók számára szinte soha nem szükséges, és komoly biztonsági kockázatot jelent. Ha egy támadó feltöri a router adminisztrációs jelszavát, távolról is átveheti az irányítást a hálózatunk felett. Győződjünk meg róla, hogy a távoli hozzáférés le van tiltva a router beállításaiban.

DNS beállítások

A DNS (Domain Name System) szolgáltatás fordítja le a weboldalak neveit (pl. google.com) IP-címekké. Az alapértelmezett DNS-szerver általában az internetszolgáltatóé. Fontoljuk meg egy biztonságosabb, privátabb DNS-szolgáltató használatát, mint például a Cloudflare DNS (1.1.1.1) vagy a Google DNS (8.8.8.8). Ezek a szolgáltatók gyakran gyorsabbak és jobban védettek a DNS-alapú támadásokkal szemben, emellett egyesek szűrik a rosszindulatú weboldalakat is.

Virtuális magánhálózat (VPN) használata

A VPN (Virtual Private Network) egy titkosított „alagutat” hoz létre az eszközünk és az internet között. Ez különösen fontos, ha nyilvános Wi-Fi hálózatokat használunk, ahol az adataink könnyen lehallgathatók. A VPN elrejti az IP-címünket, titkosítja az adatforgalmunkat, és megakadályozza, hogy az internetszolgáltatók vagy mások nyomon kövessék online tevékenységünket. Otthoni hálózaton is növeli a biztonságot és a privát szférát, különösen, ha érzékeny információkat kezelünk.

Rendszeres hálózati audit

Időről időre érdemes áttekinteni a hálózathoz csatlakozó eszközöket. A router adminisztrációs felületén általában látható egy lista az aktuálisan csatlakozott eszközökről (DHCP kliens lista). Ha ismeretlen eszközöket látunk, az jelezheti, hogy valaki jogosulatlanul hozzáfér a hálózatunkhoz. Azonnal változtassuk meg a Wi-Fi jelszót, és vizsgáljuk felül a biztonsági beállításokat.

Ezek az intézkedések, bár kényelmetlenséget okozhatnak, jelentősen hozzájárulnak egy robusztus és biztonságos otthoni vagy kisvállalati Wi-Fi hálózat fenntartásához. A digitális biztonság egy folyamatos folyamat, amely éberséget és rendszeres karbantartást igényel.

Nyilvános Wi-Fi hálózatok és az SSID: Kockázatok és védekezés

A nyilvános Wi-Fi hálózatok, amelyeket kávézókban, repülőtereken, könyvtárakban vagy bevásárlóközpontokban érhetünk el, rendkívül kényelmesek, de jelentős biztonsági kockázatokat rejtenek magukban. Ezek a hálózatok gyakran nyitottak, vagy gyenge titkosítást használnak, ami megkönnyíti a támadók számára az adataink lehallgatását és ellopását.

A nyilvános Wi-Fi hálózatokhoz való csatlakozás során az SSID is kulcsszerepet játszik, de itt más szempontok kerülnek előtérbe. Egy támadó könnyedén létrehozhat egy hamis Wi-Fi hozzáférési pontot, amelynek SSID-je megegyezik egy legitim nyilvános hálózat nevével (pl. „Free_Airport_WiFi”). Ezt a technikát evil twin támadásnak nevezik. Ha egy felhasználó csatlakozik ehhez a hamis hálózathoz, az összes adatforgalma a támadó kezén keresztül halad át, aki így könnyedén lehallgathatja a bejelentkezési adatokat, jelszavakat, bankkártyaadatokat és egyéb érzékeny információkat.

A nyilvános Wi-Fi hálózatok főbb kockázatai:

- Adatlehallgatás (Eavesdropping): A titkosítatlan vagy gyengén titkosított hálózatokon a támadók könnyedén lehallgathatják az adatforgalmat, és hozzáférhetnek az érzékeny információkhoz.

- Rosszindulatú szoftverek terjesztése: Egyes támadók módosíthatják a hálózati forgalmat, hogy rosszindulatú szoftvereket juttassanak az eszközünkre.

- Szeánsz eltérítés (Session Hijacking): A támadók ellophatják a böngészési munkamenetünket, és hozzáférhetnek a bejelentkezett fiókjainkhoz anélkül, hogy ismernék a jelszavunkat.

- Evil Twin támadások: A már említett hamis hozzáférési pontok, amelyek célja a felhasználók megtévesztése és adatainak ellopása.

Hogyan védekezzünk nyilvános Wi-Fi hálózatokon?

- Használjunk VPN-t: Ez a legfontosabb védelmi eszköz. A VPN titkosítja az adatforgalmunkat, így még ha egy támadó le is hallgatja azt, nem tudja elolvasni az információkat. Mindig kapcsoljuk be a VPN-t, mielőtt nyilvános Wi-Fi-hez csatlakozunk.

- Ellenőrizzük az SSID-t: Mielőtt csatlakoznánk egy nyilvános hálózathoz, mindig győződjünk meg róla, hogy a legitim hálózathoz csatlakozunk. Kérdezzük meg a helyszín személyzetét az SSID pontos nevének és a jelszóról. Ne bízzunk a gyanúsan hangzó vagy ismeretlen nevű hálózatokban.

- Kerüljük az érzékeny tranzakciókat: Ne végezzünk banki tranzakciókat, online vásárlásokat, vagy ne jelentkezzünk be érzékeny fiókokba (pl. e-mail, közösségi média) nyilvános Wi-Fi hálózatokon, különösen VPN nélkül.

- Használjunk HTTPS-t: Győződjünk meg róla, hogy a meglátogatott weboldalak HTTPS protokollt használnak (a böngésző címsorában a lakat ikon jelzi). Ez biztosítja az adatforgalom titkosítását a weboldal és a böngészőnk között.

- Kapcsoljuk ki a fájlmegosztást: Nyilvános hálózatokon kapcsoljuk ki a fájlmegosztást és a hálózati felderítést az eszközünkön, hogy megakadályozzuk mások hozzáférését a fájljainkhoz.

- Frissítsük a szoftvereket: Tartsuk naprakészen az operációs rendszerünket, böngészőinket és az antivírus szoftverünket, hogy védve legyünk a legújabb fenyegetésekkel szemben.

- Használjunk mobil hotspotot: Ha lehetséges, inkább használjuk a telefonunk mobil hotspot funkcióját, amely általában biztonságosabb, mint a nyilvános Wi-Fi hálózatok.

A nyilvános Wi-Fi hálózatok kényelmesek, de a biztonságunk érdekében rendkívül óvatosnak kell lennünk a használatuk során. A proaktív védekezés és a megfelelő eszközök használata elengedhetetlen az adataink védelméhez.

IoT eszközök és a Wi-Fi biztonság: Különleges kihívások

Az IoT (Internet of Things) eszközök, mint például az okos termosztátok, biztonsági kamerák, okos világítás, vagy akár az okos hűtőszekrények, egyre inkább beépülnek mindennapi életünkbe. Ezek az eszközök a Wi-Fi hálózatunkon keresztül kommunikálnak, és bár kényelmet és automatizálást kínálnak, új és egyedi biztonsági kihívásokat is jelentenek.

Az IoT eszközök gyakran gyengébb hardverrel és korlátozott szoftveres támogatással rendelkeznek, ami azt jelenti, hogy kevésbé robusztusak a biztonsági frissítések terén, és könnyebben válhatnak támadások célpontjává. Egy feltört IoT eszköz nemcsak a saját adatainkat teheti ki, hanem belépési pontot is biztosíthat a támadóknak a teljes otthoni hálózatunkhoz.

Az IoT eszközökkel kapcsolatos főbb biztonsági aggodalmak:

- Gyenge alapértelmezett jelszavak: Sok IoT eszköz gyári jelszóval érkezik (pl. „admin/admin”, „123456”), amelyeket a felhasználók ritkán változtatnak meg. Ezek a jelszavak könnyen feltörhetők vagy megtalálhatók az interneten.

- Hiányzó vagy ritka biztonsági frissítések: Sok gyártó nem biztosít rendszeres firmware frissítéseket az IoT eszközökhöz, így a felfedezett sebezhetőségek kihasználatlanul maradnak.

- Adatgyűjtés és adatvédelem: Az IoT eszközök gyakran gyűjtenek adatokat a felhasználói szokásokról, ami adatvédelmi aggályokat vet fel. Fontos tudni, hogy milyen adatokat gyűjt az eszköz, és hogyan használja fel azokat.

- Hálózati belépési pontok: Egy feltört okoseszközön keresztül a támadó bejuthat a helyi hálózatunkra, és onnan tovább támadhatja a többi eszközünket.

- DDoS támadások forrása: Gyakori, hogy a feltört IoT eszközöket botnetekbe szervezik, és DDoS (Distributed Denial of Service) támadások indítására használják, anélkül, hogy a tulajdonos tudna róla.

Hogyan biztosítsuk az IoT eszközöket a Wi-Fi hálózatunkon?

- Módosítsuk az alapértelmezett jelszavakat: Azonnal változtassuk meg az összes IoT eszköz gyári jelszavát erős, egyedi jelszavakra.

- Használjunk vendéghálózatot (Guest Network): Ez a legfontosabb lépés. Csatlakoztassuk az összes IoT eszközt egy elkülönített vendéghálózathoz. Így, ha egy IoT eszköz feltörésre kerül, a támadó nem fér hozzá a fő hálózatunkhoz, ahol a számítógépeink és érzékeny adataink találhatók.

- Tartsuk naprakészen a firmware-t: Rendszeresen ellenőrizzük az IoT eszközök gyártóinak weboldalait a firmware frissítésekért. Ha egy eszköz nem kap frissítéseket, fontoljuk meg a cseréjét.

- Kapcsoljuk ki a szükségtelen funkciókat: Ha egy IoT eszköz rendelkezik olyan funkciókkal (pl. távoli hozzáférés, UPnP), amelyeket nem használunk, kapcsoljuk ki őket.

- Vásároljunk megbízható gyártóktól: Lehetőség szerint válasszunk olyan gyártókat, amelyek bizonyítottan odafigyelnek a biztonságra és rendszeresen biztosítanak frissítéseket.

- Hálózati szegmentáció (VLAN): Haladó felhasználók számára lehetséges VLAN-ok (Virtual Local Area Network) létrehozása a routeren, hogy fizikailag elkülönítsék az IoT eszközöket a fő hálózattól. Ez egy hatékonyabb, de bonyolultabb megoldás, mint a vendéghálózat.

- Figyeljük a hálózati forgalmat: Ha gyanús tevékenységet észlelünk (pl. szokatlan adatforgalom), vizsgáljuk meg, hogy melyik IoT eszköz lehet a forrása.

Az IoT eszközök kényelmesebbé és okosabbá teszik otthonainkat, de nem szabad megfeledkeznünk a velük járó biztonsági kockázatokról. A proaktív megközelítés és a megfelelő hálózati szegmentáció kulcsfontosságú az otthoni hálózatunk védelmében.

A jövőbeli Wi-Fi biztonság és az SSID szerepe

A technológia folyamatosan fejlődik, és ezzel együtt a Wi-Fi hálózatok biztonsági kihívásai és megoldásai is változnak. Míg az SSID alapvető szerepe, mint hálózati azonosító, valószínűleg változatlan marad, a hozzá kapcsolódó biztonsági protokollok és a felhasználói elvárások tovább finomodnak.

A WPA3 bevezetése jelentős lépés volt a Wi-Fi biztonság terén, különösen azáltal, hogy ellenállóbbá tette a jelszó-találgatásos támadásokkal szemben, és automatikus titkosítást biztosít a nyilvános hálózatokon. A jövőben várhatóan egyre több eszköz és router fogja támogatni a WPA3-at, és fokozatosan kiszorítja a WPA2-t, mint az alapértelmezett titkosítási szabványt.

A Wi-Fi 6 (802.11ax) és Wi-Fi 6E, valamint a még újabb Wi-Fi 7 (802.11be) szabványok nemcsak gyorsabb sebességet és nagyobb kapacitást ígérnek, hanem továbbfejlesztett biztonsági funkciókat is, amelyek szorosan integrálódnak a WPA3 protokollal. Ezek a fejlesztések a hatékonyság és a biztonság együttes javítására fókuszálnak, figyelembe véve az egyre növekvő számú csatlakoztatott eszközt és az adatforgalom volumenét.

Az IoT eszközök biztonsága továbbra is kiemelt fontosságú terület marad. A gyártókra egyre nagyobb nyomás nehezedik majd, hogy biztonságosabb termékeket fejlesszenek, rendszeres frissítéseket biztosítsanak, és egyszerűsítsék a biztonságos beállításokat a végfelhasználók számára. A Wi-Fi Easy Connect, amely a WPA3 része, egy lépés ebbe az irányba, megkönnyítve a jelszó nélküli IoT eszközök biztonságos csatlakoztatását a hálózathoz.

Az AI (mesterséges intelligencia) és a gépi tanulás is szerepet kaphat a jövőbeli Wi-Fi biztonságban. Ezek a technológiák segíthetnek a hálózati anomáliák felismerésében, a fenyegetések előrejelzésében és az automatizált védelmi mechanizmusok kiépítésében. Például egy AI-alapú rendszer képes lehet észlelni egy szokatlan bejelentkezési kísérletet vagy adatforgalmi mintázatot, és automatikusan blokkolni a potenciális támadást.

A felhasználói tudatosság szerepe továbbra is alapvető marad. Hiába a legfejlettebb technológia, ha a felhasználók nem alkalmaznak erős jelszavakat, nem frissítik a szoftvereiket, vagy nem figyelnek oda a nyilvános hálózatok veszélyeire. Az oktatás és a tájékoztatás kulcsfontosságú a digitális biztonság javításában.

„A Wi-Fi biztonság nem statikus állapot, hanem egy dinamikus folyamat. Az SSID-től a legújabb titkosítási protokollokig minden elem hozzájárul hálózatunk sérthetetlenségéhez.”

Az SSID, mint a hálózatunk neve, továbbra is az első interakciós pont marad a felhasználók és a vezeték nélküli infrastruktúra között. Bár önmagában nem nyújt biztonságot, a hozzá kapcsolódó beállítások és a felhasználói döntések alapvetően befolyásolják a teljes hálózat védelmét. A jövőben várhatóan a „zero trust” (zéró bizalom) hálózati modellek is egyre nagyobb teret nyernek, ahol egyetlen eszközben vagy felhasználóban sem bíznak meg automatikusan, függetlenül attól, hogy a hálózat belső vagy külső részéről próbál csatlakozni. Ez a megközelítés tovább erősítheti a Wi-Fi hálózatok általános biztonságát, de komplexebb konfigurációt igényel.

A digitális környezet folyamatosan változik, és ezzel együtt a biztonsági kihívások is. Az SSID, mint a Wi-Fi hálózatok azonosítója, a jövőben is a biztonsági beállítások kiindulópontja marad, de a hangsúly egyre inkább a mögötte lévő, egyre kifinomultabb titkosítási, hitelesítési és hálózati menedzsment megoldásokra helyeződik át.

Leave a Reply