A digitális világban a fájlok kezelése, különösen azok felülírása, mindennapos tevékenység. Legyen szó egy dokumentum szerkesztéséről, egy szoftverfrissítésről vagy egy adatbázis módosításáról, a felülírás folyamatosan jelen van. Azonban ami elsőre egyszerűnek tűnhet, valójában komoly kihívásokat rejt magában, különösen, ha az adatbiztonság és az adatvesztés megelőzése a cél. Egy rosszul kivitelezett felülírás súlyos következményekkel járhat: elveszhetnek értékes adatok, sérülhet a rendszer integritása, vagy akár jogi és pénzügyi kockázatok is felmerülhetnek. Éppen ezért elengedhetetlen, hogy megértsük, hogyan történhet meg a fájl felülírása biztonságosan, milyen eszközök és stratégiák állnak rendelkezésünkre ennek érdekében, és hogyan építhetünk ki egy robusztus rendszert, amely minimalizálja a hibák esélyét.

A biztonságos fájlfelülírás nem csupán technikai kérdés; magában foglalja a szervezeti kultúrát, a munkafolyamatokat és a felhasználói tudatosságot is. Egy átgondolt megközelítés több pilléren nyugszik: a hatékony verziókezelés, a precíz fájlrendszeri jogosultságok beállítása, a proaktív adatmentési stratégiák és a felhasználók megfelelő képzése. Célunk, hogy részletesen bemutassuk ezeket a kulcsfontosságú területeket, és gyakorlati tanácsokkal szolgáljunk ahhoz, hogy a digitális tartalmaink mindig biztonságban legyenek, még a legkomplexebb felülírási forgatókönyvek esetén is.

Az adatvesztés kockázata és a felülírás buktatói

A fájlok felülírása, bár alapvető művelet, számos rejtett veszélyt hordoz magában, amelyek könnyen adatvesztéshez vezethetnek. Az egyik legnyilvánvalóbb kockázat a véletlen felülírás, amikor egy felhasználó akaratlanul egy régebbi vagy hibás verzióval ír felül egy fontos fájlt. Ez különösen gyakori lehet olyan környezetben, ahol több felhasználó dolgozik ugyanazon a dokumentumon vagy projektfájlon, és nincsenek megfelelő kollaborációs eszközök vagy protokollok a módosítások összehangolására. A figyelmetlenség pillanata elegendő ahhoz, hogy órák, napok, vagy akár hetek munkája vesszen el nyomtalanul.

A másik jelentős probléma a fájlsérülés. Ez akkor fordulhat elő, ha a felülírási folyamat megszakad – például áramszünet, rendszerösszeomlás vagy hálózati hiba miatt. Ilyenkor a fájl részlegesen íródik fel, ami inkonzisztens vagy olvashatatlan állapotot eredményezhet. Az adatintegritás hiánya súlyos következményekkel járhat, különösen kritikus rendszerekben, mint amilyenek az adatbázisok vagy a szoftverek forráskódjai. Egy sérült konfigurációs fájl például megbéníthatja egy teljes szerver működését, komoly üzleti fennakadásokat okozva.

A rossz verzióval való felülírás egy másik gyakori buktató. Ez nem feltétlenül jelent adatvesztést abban az értelemben, hogy a fájl teljesen eltűnik, de a helytelen verzió használata komoly zavart okozhat a munkafolyamatokban. Képzeljünk el egy helyzetet, ahol egy fejlesztő egy régebbi kódbázissal írja felül a legfrissebb változatot, vagy egy marketinges egy elavult termékleírást publikál a weboldalon. Az ilyen típusú hibák korrigálása időigényes és költséges lehet, és ronthatja a cég hitelességét is. Ezen kockázatok minimalizálása érdekében elengedhetetlen a proaktív védekezés, amely magában foglalja a technikai megoldásokat és a szervezeti irányelveket egyaránt.

A verziókezelés mint az adatbiztonság sarokköve

A verziókezelés (Version Control System, VCS) az egyik leghatékonyabb eszköz az adatvesztés megelőzésére és a biztonságos fájlfelülírás biztosítására. Lényegében egy olyan rendszer, amely nyomon követi a fájlokban és dokumentumokban bekövetkezett változásokat az idő múlásával, lehetővé téve, hogy bármikor visszaállíthassuk egy korábbi állapotot. Ezáltal nem csupán az adatok biztonságát garantálja, hanem a csapatmunka és a kollaboráció hatékonyságát is jelentősen növeli.

A verziókezelő rendszerek alapvető előnye, hogy teljes történetet biztosítanak minden egyes fájlról. Minden módosítás, minden felülírás rögzítésre kerül, beleértve a változtatás időpontját, a szerzőt és gyakran egy rövid leírást is a változtatás céljáról. Ez a részletes napló lehetővé teszi, hogy pontosan lássuk, ki, mikor és mit változtatott, ami elengedhetetlen a hibakereséshez és a felelősségre vonhatósághoz. Amennyiben egy felülírás hibásnak bizonyul, vagy egy korábbi verzióra van szükség, a rendszer pillanatok alatt képes visszaállítani azt, minimalizálva az esetleges károkat.

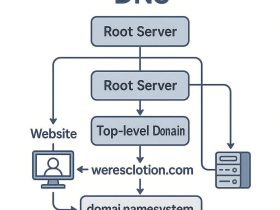

Két fő kategóriáját különböztetjük meg: a központosított verziókezelő rendszereket (Centralized Version Control Systems, CVCS) és az elosztott verziókezelő rendszereket (Distributed Version Control Systems, DVCS). A CVCS rendszerek, mint például az Apache Subversion (SVN) vagy a Perforce, egyetlen központi szerveren tárolják az összes fájlverziót. A felhasználók innen veszik ki a fájlokat, módosítják, majd visszatöltik a szerverre. Előnyük az egyszerűség, hátrányuk viszont, hogy a központi szerver meghibásodása esetén az összes verzió elérhetetlenné válik, és a lokális másolatok nem tartalmazzák a teljes történetet.

Az elosztott verziókezelő rendszerek, mint amilyen a Git, alapvetően más megközelítést alkalmaznak. Itt minden felhasználó egy teljes másolatot kap a teljes adattárról (repository), beleértve az összes verziótörténetet is. Amikor egy felhasználó módosítást hajt végre és elkötelezi (commit), az a saját lokális adattárában történik. A változtatásokat ezután szinkronizálni lehet más felhasználók adattáraival vagy egy központi távoli adattárral (pl. GitHub, GitLab, Bitbucket). A Git rendkívül rugalmas és robusztus, ellenálló a hálózati problémákkal szemben, és lehetővé teszi a párhuzamos fejlesztést branching (ágazás) és merging (összefésülés) mechanizmusokkal. Ezáltal a kollaboráció során keletkező felülírási konfliktusok kezelése is sokkal hatékonyabbá válik.

A felhő alapú tárolási szolgáltatások (pl. Google Drive, Dropbox, Microsoft OneDrive) szintén kínálnak beépített verziókezelési funkciókat, bár ezek általában egyszerűbbek, mint a dedikált VCS rendszerek. Ezek a szolgáltatások automatikusan mentik a fájlok korábbi verzióit, így könnyedén visszaállítható egy régebbi állapot, ha valaki véletlenül felülírta vagy törölte a dokumentumot. Ez a megoldás különösen hasznos az irodai dokumentumok és személyes fájlok kezelésére, ahol nem feltétlenül indokolt egy teljes értékű Git rendszer bevezetése.

A verziókezelés bevezetése és következetes használata alapvető fontosságú minden olyan projektben, ahol az adatok integritása és a visszaállíthatóság kritikus. Nem csak a véletlen felülírásoktól véd meg, hanem lehetővé teszi a kísérletezést, a hibák gyors javítását és a csapatmunka zökkenőmentesebbé tételét is, hiszen mindenki a legfrissebb, vagy éppen a számára releváns kódon dolgozhat, anélkül, hogy mások munkáját veszélyeztetné.

A verziókezelés nem luxus, hanem a modern szoftverfejlesztés és tartalomkezelés alapja, amely megakadályozza az adatvesztést és támogatja a hatékony kollaborációt.

A fájlrendszeri jogosultságok szerepe a biztonságban

A fájlrendszeri jogosultságok (permissions) az adatbiztonság és a biztonságos fájlfelülírás másik alapvető pillére. Ezek a beállítások határozzák meg, hogy ki férhet hozzá egy adott fájlhoz vagy könyvtárhoz, és milyen műveleteket végezhet rajta (olvasás, írás, végrehajtás). A megfelelően konfigurált jogosultságok megakadályozzák az illetéktelen hozzáférést, a véletlen módosításokat és a rosszindulatú felülírásokat, ezáltal jelentősen csökkentve az adatvesztés kockázatát.

Két fő operációs rendszer-családban vizsgáljuk a jogosultságok kezelését: a Unix/Linux rendszerekben és a Windows rendszerekben.

Unix/Linux jogosultságok

A Unix-alapú rendszerek, mint a Linux vagy a macOS, egy egyszerű, de rendkívül hatékony jogosultsági modellt alkalmaznak. Minden fájl és könyvtár rendelkezik egy tulajdonossal (user), egy csoporttal (group) és jogosultságokkal, amelyek meghatározzák, hogy a tulajdonos, a csoport tagjai és mindenki más (others) mit tehet az adott elemmel. A jogosultságokat három alaptípusba soroljuk:

- olvasás (read, r): Lehetővé teszi a fájl tartalmának megtekintését vagy a könyvtár tartalmának listázását.

- írás (write, w): Lehetővé teszi a fájl módosítását, felülírását vagy egy könyvtárba való írást/törlést.

- végrehajtás (execute, x): Lehetővé teszi egy program futtatását vagy egy könyvtárba való belépést.

Ezeket a jogosultságokat numerikusan is kifejezhetjük (olvasás=4, írás=2, végrehajtás=1), így például a 755 jogosultság azt jelenti, hogy a tulajdonos mindenre jogosult (4+2+1=7), míg a csoport tagjai és mindenki más csak olvashat és végrehajthat (4+1=5). A chmod paranccsal módosíthatók a jogosultságok, a chown paranccsal pedig a tulajdonos és a csoport. A minimális jogosultság elve szerint (Principle of Least Privilege) mindig a lehető legszűkebb jogosultságokat kell beállítani, amelyek még lehetővé teszik a feladat elvégzését. Ez azt jelenti, hogy ha egy felhasználónak csak olvasnia kell egy fájlt, akkor ne adjunk neki írási jogosultságot.

Windows ACL-ek (NTFS jogosultságok)

A Windows operációs rendszerekben az NTFS fájlrendszer sokkal részletesebb és komplexebb jogosultsági modellt alkalmaz, amelyet hozzáférés-vezérlési listáknak (Access Control Lists, ACLs) nevezünk. Az ACL-ek egy vagy több hozzáférés-vezérlési bejegyzésből (Access Control Entries, ACEs) állnak, amelyek meghatározzák, hogy egy adott felhasználó vagy csoport milyen engedélyekkel rendelkezik (pl. teljes hozzáférés, módosítás, olvasás és végrehajtás, mappa tartalmának listázása, olvasás, írás). Az NTFS jogosultságok nagyfokú granularitást biztosítanak, lehetővé téve nagyon specifikus szabályok beállítását.

Az NTFS jogosultságok egyik kulcsfontosságú jellemzője az öröklődés. Egy könyvtárra beállított jogosultságok alapértelmezés szerint öröklődnek az abban található alkönyvtárakra és fájlokra. Ez egyszerűsíti a jogosultságok kezelését nagyobb könyvtárstruktúrák esetén, de odafigyelést igényel, mivel egy rosszul beállított öröklődés széles körű hozzáférést biztosíthat nem kívánt helyekre. Fontos a jogosultságok auditálása és rendszeres felülvizsgálata, különösen a szervereken és a megosztott hálózati meghajtókon, ahol sok felhasználó fér hozzá adatokhoz.

A minimális jogosultság elve és a jogosultságok kezelése

Mindkét rendszer esetében kritikus a minimális jogosultság elvének alkalmazása. Ez azt jelenti, hogy minden felhasználó, alkalmazás vagy szolgáltatás csak a feladatai elvégzéséhez feltétlenül szükséges jogosultságokkal rendelkezzen. Például egy webkiszolgálónak nem kell írási joggal rendelkeznie a weboldal statikus fájljaihoz, csak az olvasáshoz. Ha mégis írásra van szüksége (pl. feltöltött képek tárolásához), akkor azt egy dedikált, szigorúan korlátozott könyvtárra kell korlátozni.

A jogosultságok hatékony kezeléséhez elengedhetetlen a felhasználói csoportok és szerepkörök használata. Ahelyett, hogy minden egyes felhasználónak külön-külön állítanánk be a jogosultságokat, érdemes logikai csoportokat (pl. „fejlesztők”, „marketing”, „adminisztrátorok”) létrehozni, és ezeknek a csoportoknak adni a szükséges engedélyeket. Így új felhasználó hozzáadásakor elegendő őt a megfelelő csoportba helyezni, és a jogosultságai automatikusan beállítódnak. Ez nemcsak egyszerűsíti az adminisztrációt, hanem csökkenti a hibák kockázatát is.

Végül, de nem utolsósorban, a jogosultságok rendszeres auditálása és naplózása kulcsfontosságú. A naplózás lehetővé teszi, hogy nyomon kövessük a fájlokhoz való hozzáféréseket és a jogosultságok változásait, ami elengedhetetlen a biztonsági incidensek felderítéséhez és a megfelelőségi előírások betartásához. Egy jól konfigurált naplózási rendszer azonnal riasztást küldhet, ha valaki nem megfelelő jogosultsággal próbál felülírni egy kritikus fájlt, így proaktívan reagálhatunk a potenciális fenyegetésekre.

Stratégiák az adatvesztés megelőzésére

Az adatvesztés megelőzése komplex feladat, amely több rétegű védelmet igényel. A verziókezelés és a jogosultságok mellett számos egyéb stratégia és technológia áll rendelkezésre, amelyek együttesen biztosítják az adatok integritását és elérhetőségét, még a legváratlanabb helyzetekben is. Ezek a stratégiák a rendszeres mentéstől a fejlett fájlrendszeri funkciókig terjednek, és mindegyiknek megvan a maga szerepe a robusztus adatvédelmi környezet kialakításában.

Rendszeres biztonsági mentések: a 3-2-1 szabály

A biztonsági mentés (backup) az adatvesztés megelőzésének legegyszerűbb és legfontosabb módszere. Bármilyen fejlett verziókezelő vagy jogosultsági rendszerrel is rendelkezünk, egy katasztrófa (pl. tűz, lopás, ransomware támadás) esetén csak a mentések biztosítják az adatok helyreállíthatóságát. Ahhoz, hogy a mentések valóban hatékonyak legyenek, érdemes betartani a 3-2-1 szabályt:

- 3 másolat: Mindig legyen legalább három másolat az adatokról (az eredeti és két backup).

- 2 különböző adathordozón: A másolatokat tároljuk legalább két különböző típusú adathordozón (pl. merevlemez, SSD, felhő, szalagos meghajtó).

- 1 külső helyszínen: Legalább az egyik másolatot tároljuk fizikailag elkülönített, külső helyszínen, hogy egy lokális katasztrófa esetén is elérhető legyen.

A mentések típusai között megkülönböztetünk teljes (full), növekményes (incremental) és differenciális (differential) mentéseket. A teljes mentés az összes adatot elmenti. A növekményes mentés csak az utolsó mentés óta megváltozott adatokat menti el, míg a differenciális mentés az utolsó teljes mentés óta megváltozott adatokat. A megfelelő stratégia kiválasztása függ az adatok mennyiségétől, a változás gyakoriságától és a helyreállítási idő (RTO) és adatvesztési tűrés (RPO) követelményeitől.

Snapshotok és fájlrendszeri funkciók

A modern fájlrendszerek, mint például a ZFS, a Btrfs vagy a Linux Logical Volume Manager (LVM), beépített snapshot (pillanatkép) funkciókat kínálnak. A snapshot egy adott időpontban rögzíti a fájlrendszer állapotát, anélkül, hogy az összes adatot lemásolná. Ez rendkívül gyors és hatékony módszer a fájlok azonnali visszaállítására egy korábbi állapotba, ha például egy felülírási hiba vagy egy rosszindulatú szoftver károkat okozna. A snapshotok különösen hasznosak szerverek és virtuális gépek esetén, ahol gyors visszaállításra van szükség.

Tranzakciós fájlrendszerek és atomi műveletek

A tranzakciós fájlrendszerek, mint például a journaling fájlrendszerek (NTFS, ext3/4, XFS), biztosítják az atomi műveleteket. Ez azt jelenti, hogy egy művelet (pl. fájl felülírása) vagy teljesen végrehajtódik, vagy egyáltalán nem. Ha a művelet közben valamilyen hiba (pl. áramszünet) történik, a fájlrendszer visszatér az előző konzisztens állapotba, elkerülve a részlegesen felülírt, sérült fájlokat. Ez a mechanizmus kritikus az adatintegritás megőrzésében, különösen olyan alkalmazások esetében, amelyek gyakran írnak és olvasnak adatokat, mint például az adatbázisok.

Felhasználói tudatosság és képzés

Az emberi tényező az adatvesztés egyik leggyakoribb oka. A figyelmetlenség, a tudatlanság vagy a helytelen gyakorlatok könnyen vezethetnek véletlen felülírásokhoz vagy törlésekhez. Ezért elengedhetetlen a felhasználói tudatosság növelése és a rendszeres képzés. A munkatársakat meg kell tanítani a verziókezelő rendszerek helyes használatára, a biztonsági mentések fontosságára, a gyanús e-mailek felismerésére és az általános adatvédelmi protokollokra. Egy jól informált és képzett csapat sokkal kevésbé hajlamos hibázni, és sokkal hatékonyabban tudja kezelni a potenciális kockázatokat.

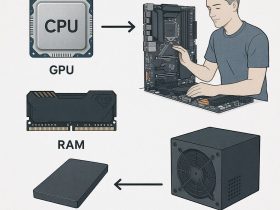

Automatizálás és CI/CD integráció

Ahol lehetséges, érdemes automatizálni a fájlok felülírásának és kezelésének folyamatait. A Continuous Integration/Continuous Deployment (CI/CD) pipeline-ok például automatikusan tesztelik, építik és telepítik a szoftvereket, minimalizálva az emberi beavatkozás és ezzel együtt a hibák esélyét. Az automatizált szkriptek képesek elvégezni a biztonsági mentéseket, a jogosultságok ellenőrzését és a verziókezelő rendszerekkel való interakciót, biztosítva a konzisztenciát és a megbízhatóságot. Az automatizálás nem csak biztonságosabbá teszi a folyamatokat, de felgyorsítja azokat és csökkenti az adminisztrációs terheket is.

Ezen stratégiák kombinációja biztosítja a robosztus adatvédelmet. A technológia önmagában nem elegendő; a szervezeti kultúra, a folyamatok és a felhasználói képzés éppolyan fontosak a sikeres adatvesztés megelőzésében és a biztonságos fájlfelülírás megvalósításában.

Kollaboráció és a felülírási konfliktusok kezelése

A modern munkakörnyezetben a kollaboráció alapvető fontosságú, és gyakran jár azzal, hogy több felhasználó dolgozik egyidejűleg ugyanazon a fájlon vagy fájlgyűjteményen. Ez azonban magával hozza a felülírási konfliktusok kockázatát, amikor két vagy több felhasználó egyszerre próbálja módosítani ugyanazt a fájlt, és a rendszernek döntenie kell, melyik módosítás a „helyes”. Ezen konfliktusok hatékony kezelése kulcsfontosságú az adatintegritás megőrzéséhez és a munkafolyamatok zavartalan működéséhez.

A verziókezelő rendszerek, különösen az elosztott rendszerek, mint a Git, kiváló eszközöket biztosítanak a konfliktusok feloldására. Amikor két felhasználó ugyanazt a fájlt módosítja, és mindketten megpróbálják feltölteni (push) a változtatásaikat egy közös távoli adattárba, a Git felismeri a konfliktust. Ekkor a rendszer jelzi, hogy a fájlban „merge konfliktus” van, és a felhasználónak manuálisan kell feloldania azt. Ez általában azt jelenti, hogy a Git megmutatja a két különböző verziót, és a felhasználónak kell eldöntenie, melyik részt tartja meg, vagy hogyan egyesíti a két módosítást egyetlen, konzisztens verzióba. Bár ez manuális beavatkozást igényel, biztosítja, hogy minden releváns változtatás megmaradjon, és ne vesszen el adat a felülírás során.

Egyes rendszerek, különösen a CAD (Computer-Aided Design) szoftverek vagy a dokumentumkezelő rendszerek, locking mechanizmusokat alkalmaznak a konfliktusok megelőzésére. Ez azt jelenti, hogy amikor egy felhasználó megnyit egy fájlt szerkesztésre, a rendszer „zárolja” azt, megakadályozva, hogy más felhasználók is szerkeszthessék. Csak akkor oldódik fel a zár, amikor az első felhasználó befejezte a szerkesztést és mentette a módosításokat. Bár ez megakadályozza a konfliktusokat, hátránya, hogy csökkenti a párhuzamos munkavégzés lehetőségét és lassíthatja a munkafolyamatot, ha egy felhasználó sokáig tartja a zárat. Ezért a locking mechanizmusokat általában olyan környezetben használják, ahol a fájlok komplexek, és a merge konfliktusok feloldása rendkívül nehézkes lenne.

A technikai megoldások mellett a kommunikáció és a jól definiált munkafolyamatok is kulcsfontosságúak. Egy csapatnak egyértelműen meg kell állapodnia abban, hogy hogyan kezelik a fájlokat, ki felelős melyik részért, és milyen protokollokat követnek a módosítások során. Például, ha egy fejlesztő egy új funkción dolgozik, érdemes egy külön ágat (branch) létrehoznia a Gitben, és csak akkor egyesíteni a fő ággal, ha a funkció elkészült és tesztelve lett. Ez csökkenti a konfliktusok esélyét és biztosítja, hogy a fő kódbázis mindig stabil maradjon.

A code review és a pull request (vagy merge request) folyamatok szintén hozzájárulnak a biztonságos felülíráshoz. Ezek során a módosításokat egy másik csapattag ellenőrzi, mielőtt azok bekerülnének a fő kódbázisba. Ez nemcsak a hibák észlelését segíti, hanem biztosítja a konzisztenciát és a minőséget is. Ha egy felülírási kísérlet konfliktust okoz, a review folyamat során az is könnyebben azonosítható és feloldható.

Összességében a kollaboráció során felmerülő felülírási konfliktusok kezelése a technológia (verziókezelő rendszerek, locking mechanizmusok) és a szervezeti (kommunikáció, munkafolyamatok, review-k) megközelítések kombinációjával érhető el a leghatékonyabban. A cél, hogy a csapatok zökkenőmentesen tudjanak együtt dolgozni, anélkül, hogy aggódniuk kellene az adatok elvesztése vagy a munkafolyamat megszakadása miatt.

A felhőalapú tárolás és verziókezelés előnyei

A digitális átalakulás egyik legmeghatározóbb trendje a felhőalapú tárolás elterjedése. Ez a technológia nem csupán a fájlok elérését és megosztását teszi kényelmesebbé, hanem jelentős előnyöket kínál a biztonságos fájlfelülírás és az adatvesztés megelőzése terén is. A felhőszolgáltatók által biztosított infrastruktúra és beépített funkciók révén a felhasználók és vállalatok sokkal robusztusabb adatvédelmi megoldásokhoz juthatnak, mint amilyenek egy helyi, on-premise rendszerben lennének elérhetők.

Az egyik legfontosabb előny a beépített verziókezelés. Számos felhőalapú tárolási szolgáltatás, mint például a Google Drive, Dropbox, Microsoft OneDrive vagy az Amazon S3, automatikusan rögzíti a fájlok korábbi verzióit minden egyes módosítás után. Ez azt jelenti, hogy ha valaki véletlenül felülír egy dokumentumot egy régebbi, vagy hibás verzióval, könnyedén visszaállíthatja azt egy korábbi állapotra. Ez a funkció nagymértékben csökkenti a véletlen adatvesztés kockázatát, és jelentős nyugalmat biztosít a felhasználóknak.

A hozzáférhetőség és a skálázhatóság szintén kiemelkedő előny. A fájlok bárhonnan, bármikor elérhetők internetkapcsolattal, ami rugalmasságot biztosít a távoli munkavégzés és a globális csapatok számára. A tárhely igény szerint skálázható, így nem kell aggódni a kapacitásproblémák miatt, ami különösen fontos a gyorsan növekvő adathalmazok esetén. A felhőszolgáltatók jellemzően redundáns tárolást alkalmaznak, ami azt jelenti, hogy az adatok több szerveren és földrajzi helyen is tárolódnak, drámaian csökkentve a hardverhiba okozta adatvesztés esélyét.

A felhőalapú tárolás biztonsági funkciói is rendkívül fejlettek. A szolgáltatók hatalmas erőforrásokat fektetnek a fizikai biztonságba, a hálózati védelembe, a titkosításba (mind átvitel, mind tárolás közben), valamint a hozzáférés-vezérlésbe. A legtöbb platform támogatja a többfaktoros hitelesítést (MFA), a részletes jogosultságkezelést és az audit naplózást, amelyek mind hozzájárulnak az adatok biztonságához és a felülírások nyomon követhetőségéhez. A folyamatos biztonsági frissítések és a szakértői csapatok felügyelete biztosítja, hogy a felhőben tárolt adatok védettek legyenek a legújabb fenyegetésekkel szemben is.

A SaaS (Software as a Service) megoldások, mint például a Google Workspace vagy a Microsoft 365, további előnyöket kínálnak, mivel a tárolás mellett magukat az alkalmazásokat is a felhőben üzemeltetik. Ezek a platformok zökkenőmentes integrációt biztosítanak a fájlverziózással, a kollaborációs eszközökkel és a biztonsági protokollokkal. A dokumentumok valós idejű közös szerkesztése például automatikusan kezeli a módosításokat és a konfliktusokat, minimalizálva az emberi hibákból eredő felülírási problémákat.

Bár a felhőalapú tárolás számos előnnyel jár, fontos a szolgáltató gondos kiválasztása, és a szerződéses feltételek, valamint az adatvédelmi szabályzatok alapos áttekintése. A felhasználóknak továbbra is felelősséget kell vállalniuk a saját adataikért, például erős jelszavak használatával és a megfelelő jogosultságok beállításával. A felhő azonban kétségtelenül az egyik legbiztonságosabb és leghatékonyabb módja a fájlok tárolásának és a verziókezelésnek a mai digitális környezetben, jelentősen hozzájárulva a biztonságos felülírás és az adatvesztés megelőzésének céljához.

Adatmegőrzési szabályzatok és jogi megfelelés

A fájl felülírása biztonságosan nem csupán technikai kihívás, hanem egyre inkább jogi és szabályozási kérdés is. Az adatmegőrzési szabályzatok és a különböző iparági, valamint nemzetközi jogszabályok, mint például a GDPR (Általános Adatvédelmi Rendelet), jelentősen befolyásolják, hogy mennyi ideig kell tárolnunk bizonyos adatokat, hogyan kezelhetjük azok felülírását vagy törlését, és milyen dokumentációt kell biztosítanunk erről. A jogi megfelelés (compliance) elengedhetetlen a bírságok, jogi eljárások és reputációs károk elkerülése érdekében.

Az adatmegőrzési szabályzatok meghatározzák, hogy milyen típusú adatokat mennyi ideig kell tárolni. Ez változhat az adatok érzékenységétől, a jogszabályi követelményektől (pl. könyvelési adatok, orvosi kartonok) és a belső üzleti igényektől függően. Ezek a szabályzatok közvetlenül befolyásolják a fájlok felülírásának és archiválásának módját. Például, ha egy dokumentumot egy bizonyos ideig meg kell őrizni az eredeti állapotában, akkor a felülírás helyett új verziót kell létrehozni, és az eredetit archiválni kell. A verziókezelő rendszerek ebben az esetben is kulcsszerepet játszanak, mivel lehetővé teszik az összes korábbi állapot tárolását és hozzáférhetőségét.

A GDPR különösen szigorú követelményeket támaszt a személyes adatok kezelésére vonatkozóan. Az „adatminimalizálás” elve szerint csak annyi adatot szabad gyűjteni és tárolni, amennyi feltétlenül szükséges. A „tárolási korlátozás” pedig azt írja elő, hogy a személyes adatokat csak addig lehet tárolni, ameddig az szükséges ahhoz a célhoz, amelyre gyűjtötték. Ez azt jelenti, hogy a régi, már nem szükséges személyes adatokat tartalmazó fájlokat biztonságosan törölni kell, vagy legalábbis anonimizálni. A felülírásnak ebben az esetben olyan módon kell történnie, hogy az eredeti adatok ne legyenek helyreállíthatók, ami sok esetben speciális adatmegsemmisítési eljárásokat igényel, nem csupán egyszerű felülírást.

Az audit trail, vagyis a változtatások részletes naplózása, szintén kulcsfontosságú a jogi megfelelés szempontjából. Képesnek kell lennünk igazolni, hogy ki, mikor és milyen változtatást hajtott végre egy adott fájlon. Ez különösen fontos bírósági ügyek, belső vizsgálatok vagy külső auditok során. A verziókezelő rendszerek és a fájlrendszeri naplózás (pl. Windows Security Log vagy Linux auditd) biztosítják ezt a nyomon követhetőséget, igazolva az adatok integritását és a megfelelő kezelési folyamatokat.

A digitális archiválás is szorosan kapcsolódik az adatmegőrzési szabályzatokhoz. Azon fájlokat, amelyekre már nincs szükség a napi működés során, de jogi vagy egyéb okokból meg kell őrizni, archiválni kell. Az archiválási rendszereknek biztosítaniuk kell az adatok hosszú távú megőrzését, az integritást (pl. checksumok segítségével) és a könnyű hozzáférést, ha szükségessé válik. Ezen rendszerek gyakran tartalmaznak beépített verziókezelési funkciókat, amelyek megakadályozzák az archivált adatok véletlen felülírását vagy módosítását.

Összefoglalva, a biztonságos fájlfelülírás megtervezésekor nem elegendő csak a technikai aspektusokra koncentrálni. A vállalatoknak proaktívan kell kezelniük az adatmegőrzési szabályzatokat, a jogi megfelelőséget és az auditálási követelményeket. Egy átfogó stratégia, amely magában foglalja a megfelelő technológiát, a világos irányelveket és a rendszeres képzést, biztosítja, hogy az adatok kezelése ne csak biztonságos, hanem jogilag is kifogástalan legyen.

Katasztrófa utáni helyreállítás és tesztelés

Még a legátfogóbb adatvesztés megelőzési stratégiák és a legfejlettebb verziókezelő rendszerek mellett is előfordulhatnak olyan események, amelyek súlyos adatvesztést vagy rendszerleállást okozhatnak. Egy természeti katasztrófa, egy nagyszabású kibertámadás, vagy akár egy emberi hiba láncolata is vezethet olyan helyzethez, ahol az adatok helyreállítása válik az elsődleges feladattá. Éppen ezért elengedhetetlen egy jól kidolgozott katasztrófa utáni helyreállítási terv (Disaster Recovery Plan, DRP) és annak rendszeres tesztelése.

A DRP célja, hogy minimalizálja az üzleti folyamatok megszakítását egy katasztrófa esetén, és biztosítsa az adatok és rendszerek gyors és hatékony helyreállítását. Ennek alapvető elemei közé tartozik a:

- Rendszeres biztonsági mentések: Ahogy már említettük, a 3-2-1 szabály betartásával, különböző típusú mentésekkel (teljes, növekményes, differenciális) és külső helyszíni tárolással.

- Helyreállítási idő cél (Recovery Time Objective, RTO): Ez határozza meg, hogy mennyi időn belül kell helyreállítani a rendszereket és az adatokat a normál működéshez.

- Helyreállítási pont cél (Recovery Point Objective, RPO): Ez határozza meg, hogy mennyi adatot engedhetünk meg magunknak elveszíteni. Az RPO-t a legutolsó sikeres mentés időpontja határozza meg.

Egy hatékony DRP-nek részletesen le kell írnia a helyreállítás lépéseit, a felelősségi köröket, a szükséges erőforrásokat és a kommunikációs protokollokat. Különös figyelmet kell fordítani a kritikus rendszerek és adatok prioritására, hogy a legfontosabb szolgáltatások a lehető leghamarabb újraindulhassanak.

A DRP kidolgozása azonban csak az első lépés. A terv hatékonyságának biztosítása érdekében rendszeres tesztelésre van szükség. A tesztelés során szimulálni kell különböző katasztrófahelyzeteket, és végig kell játszani a helyreállítási folyamatokat. Ez magában foglalhatja a mentések visszaállítását egy tesztkörnyezetbe, a rendszerek újraindítását és az adatok integritásának ellenőrzését. A tesztelés során felmerült problémákat dokumentálni kell, és a DRP-t ennek megfelelően frissíteni kell.

A tesztelés nem csupán a technikai folyamatokra terjed ki, hanem a személyzet felkészültségére is. Győződjön meg róla, hogy minden érintett tudja, mi a feladata egy katasztrófa esetén, és képes-e azt hatékonyan elvégezni. A rendszeres tréningek és a gyakorlatok segítenek abban, hogy a csapat felkészült legyen a valós helyzetekre.

A felhőalapú szolgáltatások jelentősen egyszerűsíthetik a katasztrófa utáni helyreállítást. Számos felhőszolgáltató kínál beépített DRP megoldásokat, mint például a több régiós redundancia, az automatikus failover (átállás) és a gyors visszaállítási lehetőségek. Ezek a szolgáltatások lehetővé teszik, hogy a vállalatok jelentős beruházás nélkül is robusztus katasztrófa-helyreállítási képességekkel rendelkezzenek.

Végső soron a biztonságos fájlfelülírás és az adatvesztés megelőzése nem egy egyszeri feladat, hanem egy folyamatos folyamat, amely magában foglalja a tervezést, a bevezetést, a monitorozást és a rendszeres felülvizsgálatot. Egy jól átgondolt DRP és a rendszeres tesztelés biztosítja, hogy még a legrosszabb forgatókönyv esetén is képesek legyünk helyreállítani az adatainkat és fenntartani az üzleti folyamatok folytonosságát, ezzel védve a vállalatot a súlyos anyagi és reputációs károktól.

Leave a Reply